На поддельном сайте с искусственным интеллектом Claude появилась новая вредоносная программа Beagle для Windows

Исследователи кибербезопасности обнаружили новую вредоносную кампанию, в которой злоумышленники используют поддельный сайт, имитирующий сервис искусственного интеллекта Claude. Через него распространяется ранее неизвестный Windows-бэкдор под названием Beagle. После загрузки «установщика» пользователи фактически устанавливают троян, который предоставляет атакующим удалённый доступ к системе.

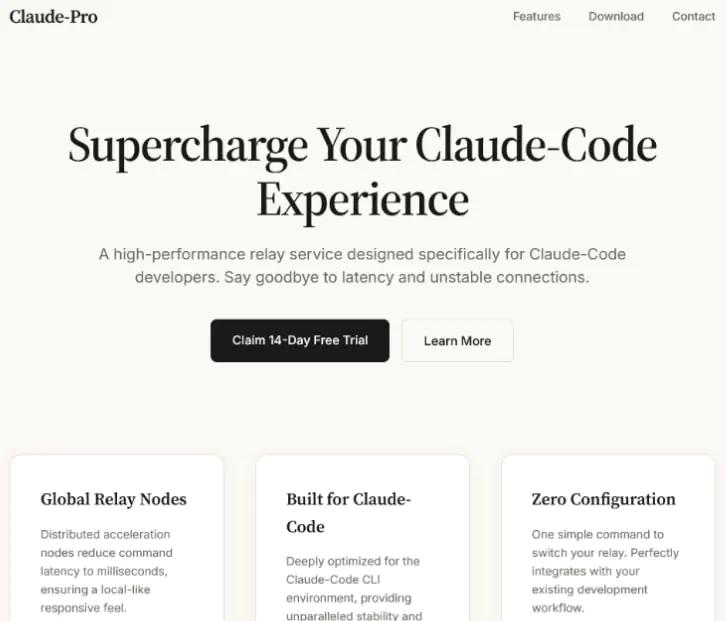

По данным специалистов, фальшивая страница выглядит как официальный сайт AI-сервиса и предлагает скачать «Claude-Pro Relay» — якобы инструмент для разработчиков. Однако вместо легитимного ПО загружается архив с вредоносным установщиком, который скрытно внедряет бэкдор в систему Windows и обеспечивает контроль над заражённым устройством.

Особенность этой кампании — использование социальной инженерии: интерфейс сайта и описание продукта выполнены максимально правдоподобно, что снижает бдительность пользователей и увеличивает вероятность заражения.

Поддельная версия сайта Claude AI предлагает загрузить вредоносную программу Claude-Pro Relay, которая запускает ранее не описанный бэкдор для Windows под названием Beagle.

Злоумышленник рекламирует Claude-Pro как «высокопроизводительный ретранслятор, разработанный специально для разработчиков Claude-Code».

Поддельный сайт — это упрощенная попытка имитировать официальный сайт популярной большой языковой модели (БЯМ) Claude и помощника на основе искусственного интеллекта с использованием похожих цветов и шрифтов.

Однако, как отмечают исследователи из компании Sophos, специализирующейся на кибербезопасности, когда дело доходит до ссылок, вся эта видимость рушится, поскольку они просто перенаправляют на главную страницу.

Пользователи, попавшие на сайт claude-pro[.]com и не распознавшие обман, могут нажать только на большую кнопку загрузки вредоносного ресурса — архива размером 505 МБ под названием «Claude-Pro-windows-x64.zip», который содержит установщик MSI якобы для продукта Claude-Pro Relay.

По данным Sophos, запуск двоичного файла приводит к добавлению в папку автозагрузки трех файлов: NOVupdate.exe, NOVupdate.exe.dat и avk.dll.

Эта кампания была первоначально обнаружена компанией Malwarebytes. По словам ее исследователей, установщик «Pro» представляет собой троянизированную копию Claude, которая работает как обычно, но в фоновом режиме запускает вредоносную цепочку PlugX, предоставляя злоумышленникам удаленный доступ к системе.

При более тщательном изучении кампании специалисты Sophos обнаружили, что на первом этапе использовался DonutLoader, который загружал «относительно простой бэкдор» под названием Beagle с ограниченным набором команд.

- uninstall: удаляет агент

- cmd: выполняет команду

- upload: загружает файл

- download: загружает файл

- mkdir: создает каталог

- rename: переименовывает файл

- ls: выводит содержимое каталога

- rm: удаляет каталог

Стоит уточнить, что бэкдор Beagle отличается от червя Beagle/Bagle на базе Delphi задокументированного в 2004 году.

По данным исследователей, NOVupdate.exe — это подписанное средство обновления для решений G Data по обеспечению безопасности, которое хакер использует для загрузки вредоносного avk.dll и зашифрованного NOVupdate.exe.dat файлов.

Компания Sophos отмечает, что в прошлом загрузка AVK DLL и зашифрованного файла с помощью подписанного исполняемого файла G Data была связана с активностью PlugX.

Роль DLL-библиотеки заключается в расшифровке и выполнении в памяти полезной нагрузки внутри NOVupdate.exe.dat, которая представляет собой инжектируемый в память интрудер DonutLoader с открытым исходным кодом. Компания Sophos уже сталкивалась с Donut в атаках 2024 года, направленных на правительственные организации в Юго-Восточной Азии.

В данном случае Donut внедряет в системную память финальную полезную нагрузку — бэкдор Beagle, чтобы избежать обнаружения.

Зловред взаимодействует с командным центром (C2) по адресу license[.]claude-pro[.]com, используя TCP через порт 443 и/или UDP через порт 8080, а обмен данными защищен жестко запрограммированным ключом AES.

В Sophos отмечают, что командный сервер находится по адресу 8.217.190[.]58. По словам исследователей из Malwarebytes, этот IP-адрес входит в диапазон, связанный с сервисом Alibaba-Cloud.

В ходе дальнейшего расследования компания Sophos обнаружила дополнительные образцы, связанные с Beagle, которые были отправлены в VirusTotal в период с февраля по апрель этого года и для расшифровки которых использовался тот же ключ XOR.

Однако эти образцы заражали компьютеры с помощью различных цепочек атак, включающих в себя двоичные файлы Microsoft Defender, шелл-код AdaptixC2 и поддельный PDF-файл, а также имитацию сайтов обновлений от различных поставщиков средств безопасности (например, CrowdStrike, SentinelOne и Trellix).

Хотя компания Sophos не смогла с уверенностью установить, кто стоит за этой кампанией, исследователи предполагают, что те же злоумышленники, что стоят за PlugX, возможно, экспериментируют с новой полезной нагрузкой.

Чтобы снизить этот риск, пользователям следует убедиться, что они скачивают Claude с официального портала, и пропускать или скрывать результаты спонсируемого поиска. Наличие в системе файлов NOVupdate — явный признак взлома.

Как работает заражение Beagle

После скачивания архива пользователь запускает установщик, который имитирует процесс установки легитимного приложения. В фоновом режиме происходит развертывание вредоносных компонентов.

Бэкдор Beagle обеспечивает удалённое подключение злоумышленников к системе, что позволяет им выполнять команды, загружать дополнительные модули и получать доступ к файлам пользователя. В некоторых случаях подобные угрозы также используются для кражи данных или дальнейшего распространения внутри сети.

Особую опасность представляет тот факт, что процесс установки выглядит обычным, и пользователь может не заметить ничего подозрительного.

Чем опасен Beagle

Основная угроза заключается в том, что Beagle предоставляет полный удалённый доступ к заражённому компьютеру. Это может привести к следующим последствиям:

- кража личных файлов и документов

- перехват паролей и сессий браузера

- установка дополнительного вредоносного ПО

- использование ПК в составе ботнета

Подобные атаки часто нацелены на разработчиков и пользователей AI-инструментов, поскольку они чаще загружают сторонние утилиты и доверяют новым сервисам.

Как защититься от подобных угроз

Эксперты рекомендуют соблюдать базовые правила цифровой безопасности:

- загружать ПО только с официальных сайтов разработчиков

- проверять URL-адрес перед скачиванием файлов

- не запускать неизвестные установщики и архивы

- использовать антивирус и EDR-решения

- обновлять операционную систему и защитное ПО

Также важно помнить, что популярные сервисы искусственного интеллекта всё чаще становятся целью фишинговых атак, поэтому внимательность к источникам загрузки критически важна.

Выводы

Кампания с использованием фальшивого сайта Claude AI и распространением бэкдора Beagle показывает, что злоумышленники активно используют интерес к искусственному интеллекту для атак на пользователей Windows. Основной вектор заражения — поддельные установщики, распространяемые через социальную инженерию.

Подобные угрозы демонстрируют важность проверки источников программного обеспечения и осторожного отношения к новым «официальным» релизам, особенно если они распространяются вне проверенных каналов.

Часто задаваемые вопросы

Что такое Beagle?

Beagle — это вредоносный бэкдор для Windows, который позволяет злоумышленникам удалённо управлять заражённым компьютером.

Как распространяется эта угроза?

Через поддельные сайты, имитирующие сервисы искусственного интеллекта, где пользователям предлагают скачать якобы официальное ПО.

Кто находится в зоне риска?

В первую очередь пользователи Windows, которые скачивают программы из непроверенных источников, включая разработчиков и пользователей AI-инструментов.

Можно ли защититься от Beagle?

Да. Достаточно скачивать ПО только с официальных сайтов, использовать антивирус и не запускать подозрительные установщики.

Почему такие атаки становятся популярнее?

Из-за роста популярности AI-сервисов злоумышленники используют доверие пользователей к брендам и имитируют их сайты для распространения вредоносного ПО.

Редактор: AndreyEx