Киберпреступники из группировки Kyber экспериментируют с постквантовым шифрованием в Windows

В ходе недавних атак новая версия программы-вымогателя Kyber была нацелена на системы Windows и конечные точки VMware ESXi. В одном из вариантов использовалось постквантовое шифрование Kyber1024.

В марте 2026 года компания Rapid7, специализирующаяся на кибербезопасности, обнаружила и проанализировала два разных варианта Kyber в ходе реагирования на инциденты. Оба варианта были развернуты в одной и той же сети: один был нацелен на VMware ESXi, а другой — на файловые серверы Windows.

«Вариант ESXi специально разработан для сред VMware и поддерживает шифрование хранилища данных, возможность принудительного завершения работы виртуальной машины и сокрытие интерфейсов управления», — объясняет Rapid7.

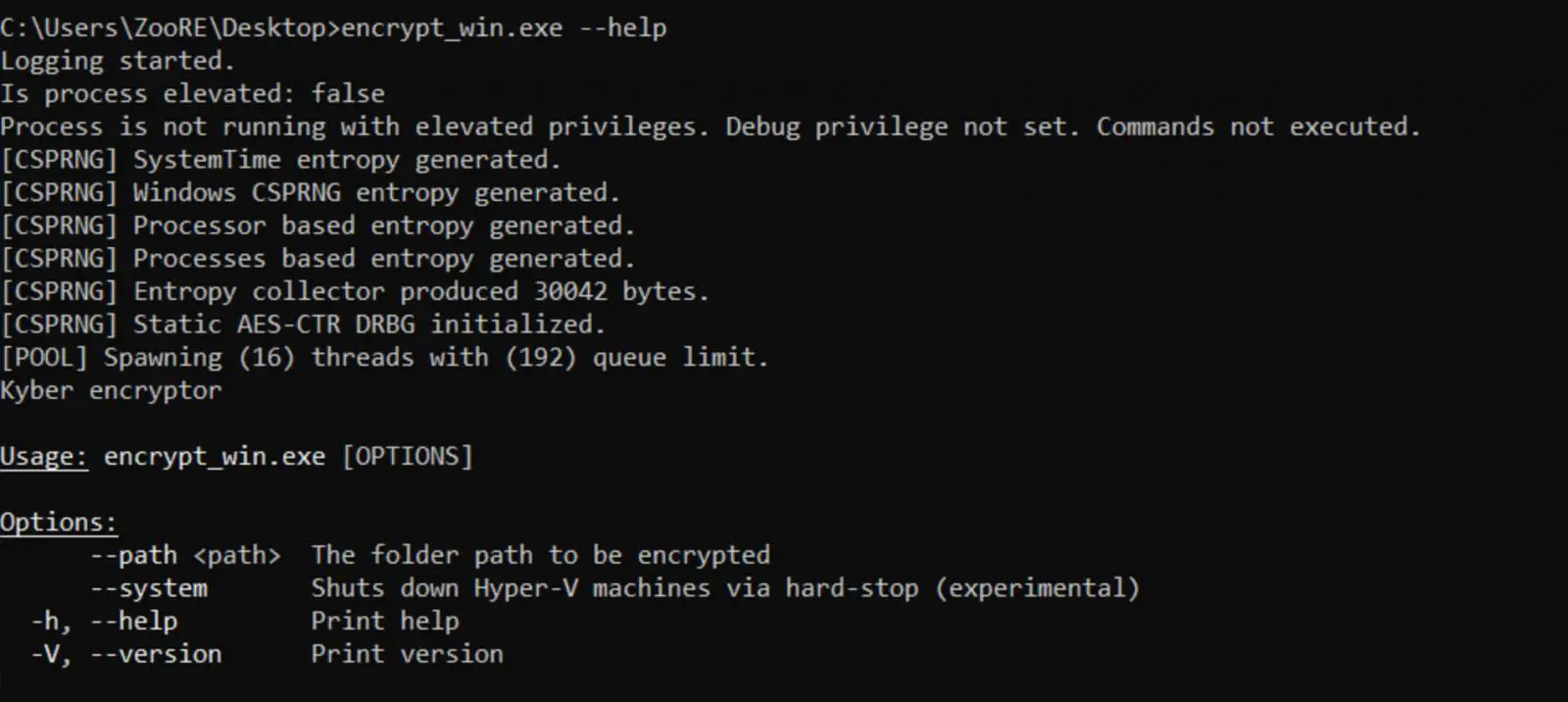

«Вариант для Windows, написанный на языке Rust, включает в себя так называемую экспериментальную функцию для работы с Hyper-V».

У обоих вариантов один и тот же идентификатор кампании и инфраструктура для вымогательства на базе Tor, поэтому они были развернуты одним и тем же аффилированным лицом, которое, вероятно, стремилось нанести максимальный ущерб, зашифровав все серверы одновременно.

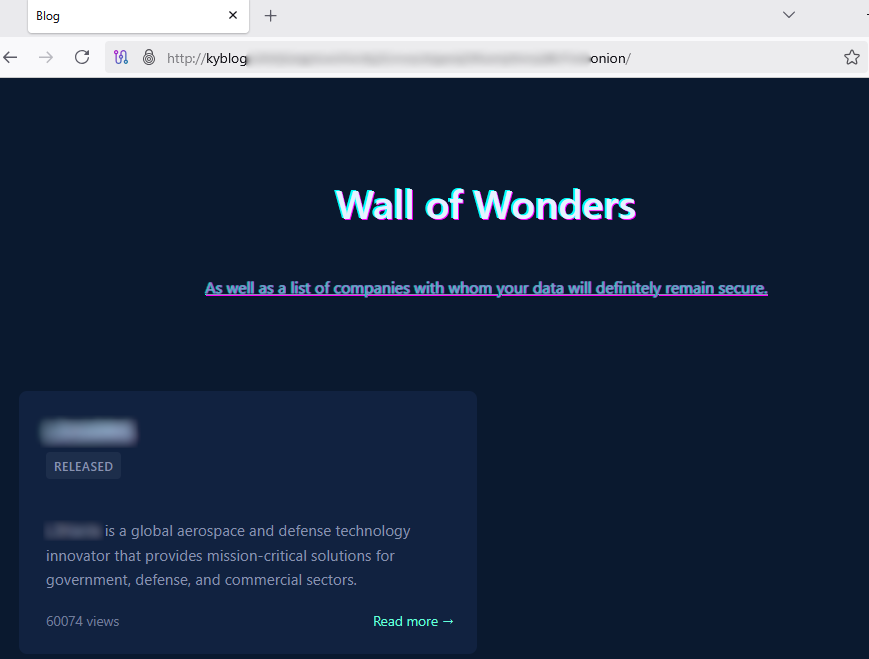

На момент написания статьи BleepingComputer обнаружил на портале по вымогательству данных Kyber информацию только об одной жертве — многомиллиардном американском оборонном подрядчике и поставщике ИТ-услуг.

По данным Rapid7, вариант с использованием ESXi перечисляет все виртуальные машины (ВМ) в инфраструктуре, шифрует файлы хранилища данных, а затем заменяет интерфейсы ESXi сообщениями с требованием выкупа, чтобы помочь жертвам разобраться с процессом оплаты и восстановления.

Несмотря на то, что программа рекламирует «постквантовое» шифрование на основе инкапсуляции ключей Kyber1024, Rapid7 выяснила, что эти заявления не соответствуют действительности в случае с шифровальщиком Linux ESXi.

В версии для Linux программа-вымогатель использует ChaCha8 для шифрования файлов и RSA-4096 для упаковки ключей.

Небольшие файлы (<1 МБ) полностью зашифровываются и к ним добавляется расширение ‘.xhsyw’, в то время как у файлов размером от 1 МБ до 4 МБ зашифрован только первый МБ. Файлы размером более 4 МБ периодически шифруются в зависимости от конфигурации оператора.

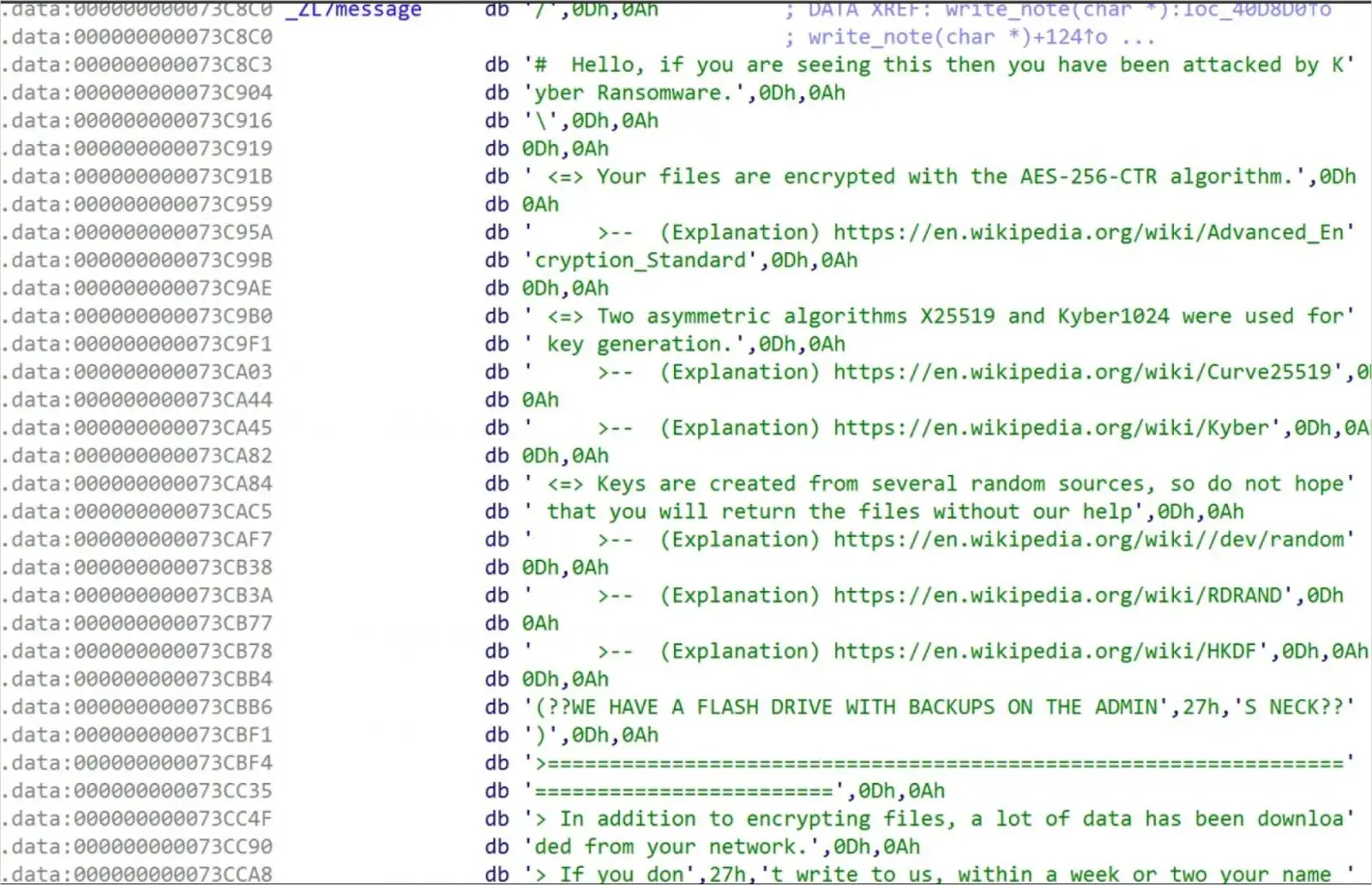

Версия для Windows, написанная на языке Rust, использует Kyber1024 и X25519 для защиты ключей, что соответствует требованиям, указанным в записке с требованием выкупа.

«Это подтверждает, что Kyber не используется для прямого шифрования файлов. Вместо этого Kyber1024 защищает симметричный ключ, а AES-CTR отвечает за шифрование больших объемов данных», — поясняет Rapid7.

Несмотря на то, что использование постквантовой криптографии заслуживает внимания, оно не меняет ситуацию для жертв. Независимо от того, использует ли злоумышленник RSA или Kyber1024, файлы невозможно восстановить без доступа к его закрытому ключу.

В версии для Windows к зашифрованным файлам добавляется расширение ‘.#~~~’, завершаются службы, удаляются резервные копии, а также появляется экспериментальная функция для отключения виртуальных машин Hyper-V.

Он предназначен для устранения широкого спектра способов восстановления данных, включая удаление теневых копий, отключение восстановления загрузки, остановку служб SQL, Exchange и резервного копирования, очистку журналов событий и удаление данных из корзины Windows.

Rapid7 обратил внимание на необычный выбор мьютекса в версии Kyber для Windows, который, судя по всему, отсылает к песне с музыкальной платформы Boomplay.

В целом версия для Windows выглядит более проработанной с технической точки зрения, в то время как в версии для ESXi пока отсутствуют некоторые функции.

Редактор: AndreyEx