Почему браузер ломает DLP: как данные утекают мимо современных систем защиты

Современные системы предотвращения утечек данных (DLP — Data Loss Prevention) десятилетиями строились вокруг привычной модели работы: сотрудники использовали локальные программы, корпоративную почту, файловые серверы и внутренние сети. Безопасность обеспечивалась через контроль сетевого трафика, мониторинг файлов и защиту конечных устройств.

Однако за последние годы корпоративная инфраструктура кардинально изменилась. Всё больше рабочих процессов переносится в браузер. Пользователи работают через SaaS-платформы, облачные сервисы, AI-инструменты и веб-приложения. Именно это стало причиной появления огромной слепой зоны для традиционных DLP-решений.

Сегодня браузер фактически превратился в главный канал передачи данных, но многие системы безопасности по-прежнему не умеют полноценно контролировать происходящее внутри веб-сессий.

Почему классические DLP-системы перестают справляться

Традиционные DLP-решения создавались в эпоху, когда данные покидали компанию через:

- электронную почту;

- USB-накопители;

- сетевые файловые хранилища;

- FTP-серверы;

- корпоративные приложения.

Сегодня всё иначе. Сотрудники работают через браузер с:

- Google Workspace;

- Microsoft 365;

- GitHub;

- Jira;

- Notion;

- ChatGPT и другими AI-сервисами;

- внутренними веб-приложениями.

Основная проблема заключается в том, что многие действия происходят прямо внутри браузера и не оставляют следов, которые способны корректно анализировать старые DLP-системы.

Например, сотрудник может:

- скопировать конфиденциальный код и вставить его в AI-чат;

- перенести клиентскую базу в личный Google Docs;

- загрузить финансовый отчёт в сторонний SaaS-сервис;

- использовать личный аккаунт вместо корпоративного;

- ввести секретные данные вручную в веб-форму.

Для многих классических DLP-инструментов подобные действия выглядят как обычная активность пользователя.

Главная проблема — браузер стал новой операционной системой

Раньше браузер считался всего лишь инструментом доступа к сайтам. Сейчас он фактически заменяет собой полноценную рабочую среду.

Внутри браузера пользователи:

- редактируют документы;

- ведут разработку;

- работают с CRM;

- используют AI-ассистентов;

- запускают облачные IDE;

- обмениваются файлами;

- хранят корпоративные данные.

Из-за этого браузер стал одновременно:

- рабочим инструментом;

- каналом передачи информации;

- точкой утечки данных;

- источником киберугроз.

При этом традиционные системы безопасности в основном ориентированы либо на сеть, либо на файловую систему операционной системы, но не на внутренние процессы браузера.

Как именно данные утекают через браузер

Существует несколько основных сценариев утечки информации.

1. Copy-Paste между сервисами

Это один из самых распространённых способов.

Разработчик копирует часть закрытого исходного кода из корпоративного GitHub и вставляет его в AI-сервис для анализа ошибки. Формально файл никуда не загружался, а значит многие DLP-системы ничего не замечают.

Но по факту конфиденциальная информация уже оказалась за пределами компании.

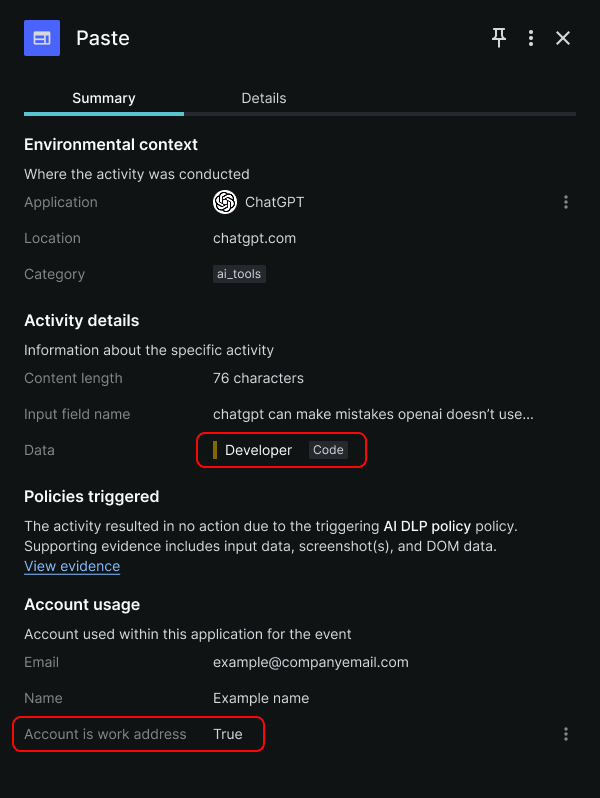

Событие «Вставить», показанное в консоли Keep Aware,

указывает на то, что пользователь вставил код в аккаунт ChatGPT, привязанный к его организации.

2. Ввод данных вручную

Некоторые утечки вообще не связаны с файлами.

Сотрудник может вручную ввести:

- данные клиентов;

- финансовую информацию;

- внутренние документы;

- пароли;

- API-ключи;

- персональные данные.

Для сетевых DLP-решений это выглядит как обычный HTTPS-трафик.

3. Загрузка файлов в облачные сервисы

Даже если загрузка файла фиксируется, остаётся другая проблема — невозможно определить контекст.

Например:

- загружается ли файл в корпоративный аккаунт;

- используется ли личная учётная запись;

- разрешён ли данный SaaS-сервис компанией;

- является ли AI-платформа санкционированной.

Исследования показывают, что значительная часть файлов отправляется в несанкционированные аккаунты и облачные сервисы.

4. Shadow IT и личные аккаунты

Даже если компания официально использует определённый сервис, сотрудники часто работают через личные аккаунты.

Например:

- личный Google Drive;

- персональный ChatGPT;

- частный Dropbox;

- неутверждённые AI-инструменты.

Для обычного DLP это выглядит как работа с разрешённым доменом.

Почему AI-сервисы усугубляют проблему

Появление генеративного искусственного интеллекта резко увеличило риск утечек.

Сотрудники начали массово использовать:

- ChatGPT;

- Gemini;

- Claude;

- Copilot;

- AI-браузеры;

- интеллектуальные расширения.

Многие пользователи вставляют в AI-сервисы:

- исходный код;

- внутренние документы;

- базы данных;

- коммерческие предложения;

- конфиденциальную переписку.

Причём зачастую это делается без злого умысла — просто ради ускорения работы.

На Reddit специалисты по безопасности всё чаще обсуждают, что современные AI-браузеры фактически обходят привычные механизмы корпоративного контроля и DLP.

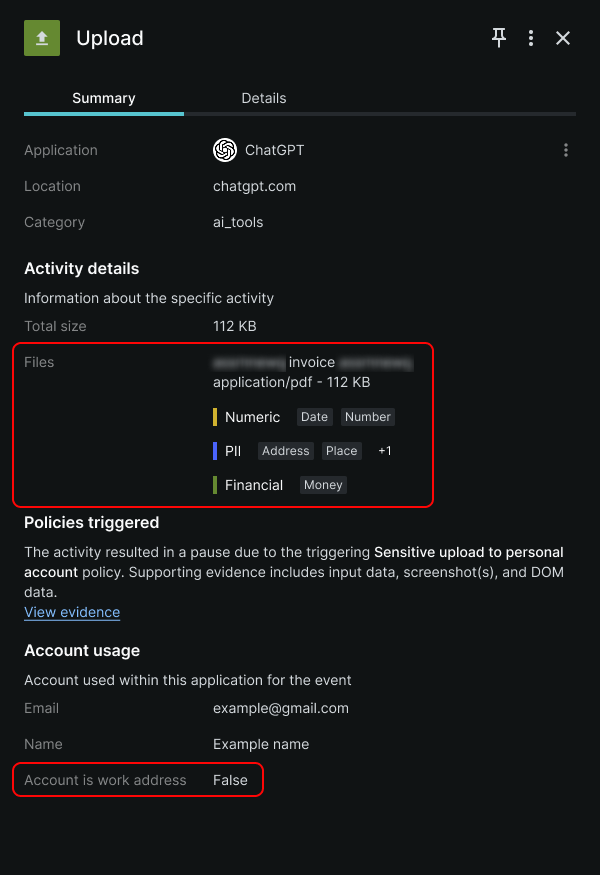

Событие «Загрузка», показанное в консоли Keep Aware,

указывает на то, что сотрудник загрузил потенциально конфиденциальный документ в свою личную учетную запись ChatGPT.

Почему сетевой контроль уже недостаточен

Многие компании по-прежнему делают ставку на сетевые прокси и мониторинг HTTPS-трафика.

Однако современный веб сильно изменился:

- трафик шифруется;

- приложения работают внутри браузера;

- используются API;

- активно применяется WebSocket;

- данные передаются фрагментировано;

- часть логики работает локально в браузере.

Даже при расшифровке HTTPS-сессий система часто не понимает контекст происходящего.

Она видит соединение с ChatGPT, но не понимает:

- какие именно данные были вставлены;

- используется личный или корпоративный аккаунт;

- копировался ли код из внутреннего репозитория;

- происходила ли загрузка конфиденциального файла.

Что такое Browser-Native DLP

На фоне этих проблем начали появляться решения нового поколения — Browser-Native DLP.

Такие системы работают непосредственно внутри браузера и способны анализировать:

- copy-paste операции;

- ввод текста;

- AI-промпты;

- загрузки файлов;

- используемые аккаунты;

- контекст веб-приложений;

- поведение пользователя.

Главное преимущество такого подхода — понимание контекста действий пользователя в реальном времени.

Например, система может определить:

- что код был скопирован из корпоративного GitHub;

- что вставка происходит в личный аккаунт ChatGPT;

- что пользователь пытается загрузить финансовый документ в сторонний сервис.

После этого политика безопасности может:

- заблокировать действие;

- показать предупреждение;

- отправить уведомление службе безопасности;

- сохранить подробный журнал инцидента.

Какие риски ждут компании дальше

Эксперты считают, что проблема будет только усиливаться.

Причины очевидны:

- рост популярности AI;

- переход бизнеса в SaaS;

- удалённая работа;

- использование личных устройств;

- рост числа браузерных приложений;

- появление AI-браузеров.

Дополнительную угрозу создают браузерные расширения, которые получают доступ к содержимому страниц, буферу обмена и пользовательским данным. Некоторые исследования показывают, что современные сайты и расширения способны собирать огромные объёмы информации о пользователях и их активности.

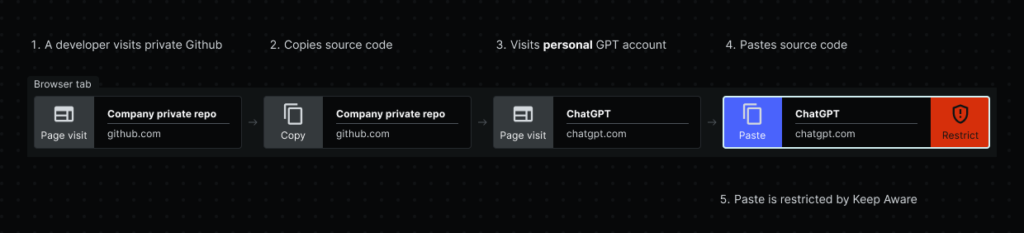

Хронология действий разработчика, скопировавшего и вставившего проприетарный код из частного репозитория в личный аккаунт ChatGPT.

Как компаниям адаптироваться к новым угрозам

Полностью отказаться от браузеров и AI-инструментов невозможно. Поэтому организациям придётся перестраивать подход к безопасности.

Основные направления защиты:

- внедрение Browser-Native DLP;

- контроль AI-сервисов;

- запрет личных аккаунтов;

- ограничение браузерных расширений;

- мониторинг copy-paste операций;

- контроль SaaS-платформ;

- поведенческий анализ пользователей;

- обучение сотрудников.

Кроме того, важно понимать, что DLP уже не может быть единственным механизмом защиты. Всё чаще компании комбинируют:

- DLP;

- Zero Trust;

- CASB;

- Browser Security;

- DSPM;

- UEBA;

- AI Security.

Выводы

Современный браузер превратился в центральную рабочую платформу, через которую проходит огромный объём корпоративных данных. При этом большинство классических DLP-систем проектировались для совершенно другой цифровой эпохи.

Copy-paste операции, AI-промпты, SaaS-сервисы, облачные приложения и личные аккаунты формируют новые каналы утечки информации, которые зачастую остаются невидимыми для традиционных средств защиты.

Компании, продолжающие полагаться исключительно на сетевые и endpoint DLP-решения, рискуют потерять контроль над движением конфиденциальных данных внутри браузеров.

В ближайшие годы именно Browser-Native DLP, контроль AI-инструментов и контекстный анализ пользовательских действий станут ключевыми элементами современной кибербезопасности.

Часто задаваемые вопросы

Что такое DLP?

DLP (Data Loss Prevention) — это системы предотвращения утечек данных, которые контролируют передачу конфиденциальной информации внутри компании и за её пределами.

Почему браузер стал проблемой для DLP?

Потому что большая часть работы теперь происходит внутри браузера: SaaS, AI-сервисы, облачные приложения и copy-paste операции часто обходят традиционные механизмы контроля.

Что такое Browser-Native DLP?

Это новое поколение DLP-решений, работающих непосредственно внутри браузера и анализирующих действия пользователя в реальном времени.

Почему AI-сервисы опасны для бизнеса?

Сотрудники могут случайно отправлять в AI-консультанты конфиденциальные данные, исходный код, финансовую информацию и внутренние документы.

Могут ли обычные DLP-системы контролировать ChatGPT?

Частично, но без браузерного уровня контроля многие действия внутри AI-сервисов остаются незаметными.

Какие данные чаще всего утекают через браузер?

Исходный код, клиентские базы, финансовые отчёты, API-ключи, персональные данные и коммерческая документация.

Помогает ли HTTPS-защита скрывать утечки?

Да, шифрование затрудняет анализ сетевого трафика и уменьшает эффективность традиционных сетевых DLP-систем.

Почему личные аккаунты опасны?

Сотрудники могут загружать корпоративные данные в собственные облачные сервисы, которые не контролируются компанией.

Редактор: AndreyEx