Когда веб-приложению, настроенному для управления функциями в фиксированной последовательности, требуется выполнить две или более операций одновременно, происходит атака состояния гонки. Этот метод использует преимущество временной задержки между введением услуги и началом контроля безопасности. Эта атака может быть

IPS или система предотвращения вторжений — это технология, используемая в сетевой безопасности для проверки сетевого трафика и предотвращения различных атак путем обнаружения вредоносных входных данных. Помимо простого обнаружения вредоносных входов, как это делает система обнаружения

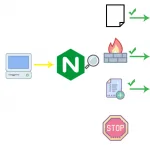

Nginx — это легкий веб-сервер, способный обрабатывать огромное количество запросов в определенный момент времени, не загружая сервер. Он содержит сложные функции, такие как асинхронная обработка, поддержка ipv6, загрузчик кеша, поддержка http/2, горячая ссылка на блоки,

В этой статьи показаны некоторые из самых основных команд Linux, ориентированных на безопасность. Используя команду netstat для поиска открытых портов: Одна из самых простых команд для мониторинга состояния вашего устройства — это netstat, который показывает открытые порты и

Укрепление определяется как процесс защиты ваших систем. Большинство пользователей удовлетворены настройками безопасности по умолчанию и даже не беспокоятся о том, чтобы контролировать эти настройки. Эта небрежность делает их уязвимыми для нарушений безопасности, поскольку просто полагаться на настройки

Кибербезопасность и конфиденциальность становятся серьезной проблемой со временем. Если вы посещаете веб-сайт, то ваше соединение автоматически отправит ваш IP-адрес на этот веб-сайт. Большинство людей не в восторге от этого факта. Таким образом, многие организации используют прокси-серверы для защиты своих

Как и все другие серверы, SSH-сервер также подвержен попыткам несанкционированного доступа. Поэтому всякий раз, когда вы хотите использовать SSH-сервер, вы должны сначала подумать о его защите, чтобы спастись от любых нежелательных ситуаций в долгосрочной перспективе. Обычно термин

Анонимность в вебе: миф или реальность? Большинство из вас знают, что любые действия в Сети отслеживаются и впоследствии используются, в частности, для показа таргетированной, говоря проще, персонализированной рекламы. Поэтому, когда требуется анонимно посетить какой-нибудь сайт

В SELinux, механизме безопасности Linux, есть определенные важные концепции, о которых должен знать пользователь. Только после понимания этих концепций мы сможем хорошо работать с этим механизмом безопасности. Одна из таких важнейших концепций — контекст SELinux. Контекст в SELinux

SELinux или Linux с повышенной безопасностью, т. е. механизм безопасности систем на базе Linux по умолчанию работает на основе обязательного контроля доступа (MAC). Для реализации этой модели управления доступом SELinux использует политику безопасности, в которой

Заполните форму и наш менеджер перезвонит Вам в самое ближайшее время!

Спасибо! Ваша заявка принята

Спасибо! Ваша заявка принята

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: