DAEMON Tools заражен трояном и устанавливает бэкдоры

Установщики DAEMON Tools, популярного приложения для обработки образов дисков, заражены трояном и взломали бэкдор тысяч систем, которые загрузили продукт с официального сайта, сообщает компания Kaspersky, занимающаяся кибербезопасностью.

Все указывает на то, что это атака на цепочку поставок, которая скомпрометировала ее установщиков для распространения вредоносной полезной нагрузки. Атака привела к тысячам заражений в более чем 100 странах. Однако полезные нагрузки второй фазы были минимально развернуты в розничных, научных, правительственных и производственных организациях, что указывало бы на целенаправленную атаку на ценные цели.

Старый знакомый DAEMON Tools заражен сегодня

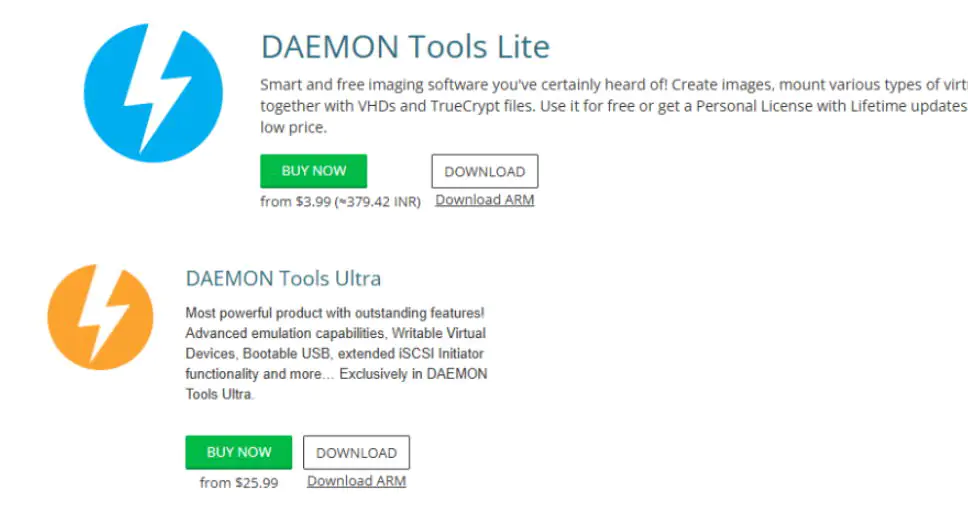

Если вы давно разбираетесь в компьютерах, вы наверняка сталкивались с этим приложением, потому что оно использовалось почти как стандарт десятилетия назад при обработке образов дисков. Это файлы в таких форматах, как ISO, IMG, UDF, BIN, NRG и других, которые содержат полную структуру и содержимое оптических дисков, хотя их также можно использовать для хранения целых жестких дисков или твердотельных накопителей. Эти типы форматов широко использовались, когда компакт-диски и DVD-диски доминировали на рынке внешних хранилищ, хотя они все еще используются, например, для распространения операционных систем, и, несомненно, существуют другие более эффективные приложения этого жанра. В Windows мы рекомендуем WinCDEmu, бесплатный и с открытым исходным кодом.

В отчете Kaspersky отмечается критическая ситуация для этих DAEMON Tools. Сообщается, что атака началась 8 апреля и продолжается сегодня. Программное обеспечение, зараженное троянами, включает версии DAEMON Tools с 12.5.0.2421 по 12.5.0.2434, в частности двоичные файлы DTHelper.exe, DiscSoftBusServiceLite.exe и DTShellHlp.exe.

Его работа типична. Как только ничего не подозревающие пользователи загружают и запускают троянские установщики с цифровой подписью, они активируют вредоносный код, встроенный в скомпрометированные двоичные файлы. Вредоносный код постоянно устанавливается и запускает бэкдор при запуске системы. Сервер может отвечать командами, которые инструктируют систему загружать и запускать дополнительные полезные нагрузки.

Вредоносное ПО первой фазы — это базовая программа для кражи информации, которая собирает системные данные, такие как имя хоста, MAC-адрес, запущенные процессы, установленное программное обеспечение и языковой стандарт системы, и отправляет их злоумышленникам для профилирования жертв. В зависимости от результатов некоторым системам предоставляется вторая фаза, состоящая из легкого бэкдора, способного выполнять команды, загружать файлы и выполнять код непосредственно в памяти.

Касперский описывает атаку на цепочку поставок DAEMON Tools как достаточно сложную уязвимость, которая ускользает от обнаружения в течение почти месяца. Как киберпреступникам удалось распространить инфекцию в цепочке поставок и заразить официальные установщики до их распространения, не было объяснено. С начала года атаки на цепочку поставок программного обеспечения обнаруживались почти каждый месяц: eScan в январе, Notepad ++ в феврале, CPU-Z в апреле, а теперь и DAEMON Tools.

Очевидно, вам следует немедленно удалить DAEMON Tools со своего компьютера и использовать альтернативные приложения.

Редактор: AndreyEx

Важно: Данная статья носит информационный характер. Автор не несёт ответственности за возможные сбои или ошибки, возникшие при использовании описанного программного обеспечения.