Сетевые технологии

Сетевые технологии — это совокупность методов и средств, обеспечивающих передачу данных между устройствами, расположенными в пределах одной сети или в сети Интернет. Сетевые технологии играют важнейшую роль в современном мире, позволяя людям и устройствам общаться друг с другом, обмениваться информацией и ресурсами.

История сетевых технологий

История сетевых технологий началась в 1960-х годах, когда появились первые компьютерные сети, такие как ARPANET. В то время эти сети были достаточно примитивными, но они позволили ученым и исследователям обмениваться данными и сотрудничать друг с другом.

В 1980-х годах сетевые технологии стали развиваться более быстрыми темпами. В это время появились такие технологии, как TCP/IP, Ethernet и Wi-Fi. Эти технологии позволили создать более масштабные и надежные сети, доступные для широкого круга пользователей.

В 1990-х годах с развитием Интернета сетевые технологии стали по-настоящему массовыми. Интернет позволил людям из любой точки мира общаться друг с другом, получать доступ к информации и ресурсам, а также совершать покупки и другие операции.

Основные компоненты сетевых технологий

Сетевые технологии состоят из следующих основных компонентов:

- Устройства — это компоненты, которые подключены к сети. К устройствам относятся компьютеры, смартфоны, планшеты, сетевые устройства (маршрутизаторы, коммутаторы, точки доступа) и т.д.

- Средства передачи данных — это физические среды, по которым передаются данные. К средствам передачи данных относятся медные кабели, оптоволоконные кабели, радиоволны, инфракрасное излучение и т.д.

- Сетевые протоколы — это правила, которые определяют, как данные передаются между устройствами в сети. К сетевым протоколам относятся TCP/IP, Ethernet, Wi-Fi, Bluetooth и т.д.

Типы сетевых технологий

Сетевые технологии можно классифицировать по различным признакам. Один из основных признаков классификации — это масштаб сети. По этому признаку сетевые технологии делятся на локальные сети (LAN), глобальные сети (WAN) и межсетевые соединения (MAN).

Локальные сети (LAN) — это небольшие сети, расположенные в пределах одного здания или небольшого комплекса зданий. Локальные сети обычно используются для обмена данными между компьютерами, расположенными в одном офисе или здании.

Глобальные сети (WAN) — это большие сети, охватывающие большие территории. К глобальным сетям относятся Интернет, мобильная связь и т.д.

Межсетевые соединения (MAN) — это сети, которые соединяют локальные сети между собой. Межсетевые соединения позволяют создать единую сеть, охватывающую большие территории.

Принцип работы сетевых технологий

Сетевые технологии работают по следующему принципу:

- Данные отправляются от источника к получателю.

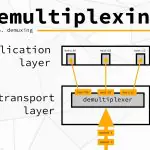

- Данные разбиваются на небольшие фрагменты, называемые пакетами.

- Каждый пакет содержит адрес источника, адрес получателя и данные.

- Пакеты передаются по сети от одного устройства к другому.

- Пакеты собираются на получателе в исходное сообщение.

Данные передаются по сети по определенным маршрутам. Маршруты определяются сетевыми протоколами.

Применение сетевых технологий

Сетевые технологии применяются в самых разных областях, включая:

- Связь — сетевые технологии используются для передачи данных между людьми и устройствами.

- Обмен информацией — сетевые технологии используются для обмена информацией, включая текст, изображения, видео и т.д.

- Совместная работа — сетевые технологии используются для совместной работы людей и устройств.

- Развлечения — сетевые технологии используются для доступа к развлекательному контенту, включая фильмы, музыку, игры и т.д.

Будущее сетевых технологий

Сетевые технологии продолжают развиваться, и в будущем они станут еще более важными. В будущем ожидается развитие следующих направлений сетевых технологий:

- Увеличение пропускной способности сетей — это позволит передавать данные быстрее и в большем объеме.

- Улучшение качества обслуживания — это позволит обеспечить более надежную и стабильную работу сетей.

- Расширение возможностей сетей — это позволит использовать сети для новых приложений и услуг.

Сетевые технологии играют важнейшую роль в современном мире, и они будут продолжать играть все более важную роль в будущем.

GPON: Высокоскоростной интернет для дома

Шпаргалка по маске подсети

Как платежные системы влияют на SEO вашего сайта

7 Истин и ложь: реалии, стоящие за резким ростом сетевых тенденций в области искусственного интеллекта

Что такое сеть с нулевым доверием?

Какова тенденция в области сетей, управляемых облаком, и как это меняет управление сетью?

Топ-5 сетевых технологий в 2024 году

Как найти MAC-адрес сетевых интерфейсов Synology NAS

Введение в снифферы