Компрометация популярного PyPI-пакета: как атака на elementary-data поставила под угрозу тысячи разработчиков

Очередной инцидент в экосистеме Python показал, насколько уязвимой может быть современная цепочка поставок программного обеспечения. Один из популярных пакетов в репозитории PyPI, используемый тысячами разработчиков по всему миру, был скомпрометирован и временно превратился в инструмент для распространения вредоносного кода.

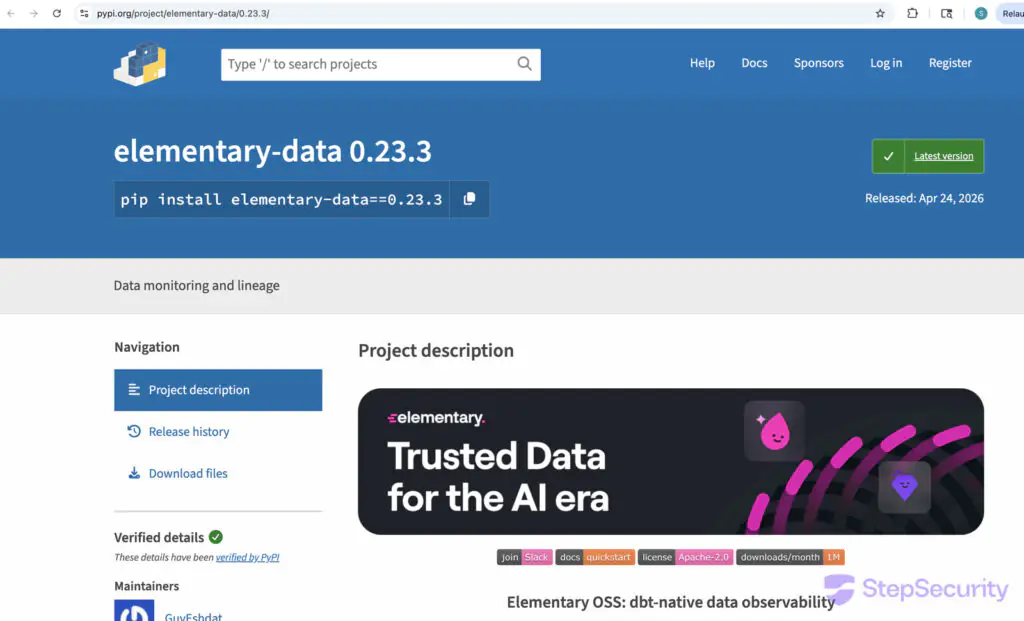

Речь идет о библиотеке elementary-data, которая активно применяется в инфраструктуре аналитики данных и автоматизации. По данным исследователей, пакет скачивался более 1,1 миллиона раз ежемесячно, что делает атаку особенно опасной для корпоративного сектора и DevOps-команд.

Как произошла атака на популярный пакет

Злоумышленникам удалось внедрить вредоносный код в одну из новых версий библиотеки. После установки зараженной версии на компьютер разработчика запускался скрытый инфостилер — специальная программа, предназначенная для кражи конфиденциальной информации.

Особенность подобных атак заключается в том, что вредоносный код доставляется через доверенный источник. Разработчик устанавливает привычную библиотеку из официального репозитория, не подозревая, что внутри уже находится опасный компонент.

В заражённой версии специалисты обнаружили:

- сбор системной информации;

- поиск API-ключей и токенов;

- извлечение SSH-ключей;

- доступ к криптовалютным кошелькам;

- отправку данных на удалённый сервер злоумышленников.

Подобный сценарий особенно опасен для разработчиков, поскольку рабочие машины часто содержат доступ к облачной инфраструктуре, внутренним сервисам компании и production-серверам.

Почему атаки через PyPI становятся всё опаснее

Репозиторий PyPI давно считается основным источником Python-библиотек. Миллионы проектов ежедневно зависят от внешних пакетов, а автоматизированные системы CI/CD могут устанавливать обновления без ручной проверки.

Именно поэтому компрометация даже одного популярного пакета может привести к масштабным последствиям. В последние годы злоумышленники всё чаще выбирают именно supply chain attacks — атаки на цепочку поставок ПО.

Причины роста подобных атак:

- автоматическое обновление зависимостей;

- доверие к официальным репозиториям;

- огромное число зависимостей в современных проектах;

- сложность ручной проверки исходного кода.

По мнению специалистов по кибербезопасности, подобные атаки становятся одним из наиболее эффективных способов проникновения в корпоративные сети.

Какие данные могли быть украдены

Основная цель вредоносного ПО — не просто заражение устройства, а кража данных, представляющих ценность для дальнейших атак.

Инфостилер мог получить доступ к:

- переменным окружения;

- облачным ключам AWS, Azure и GCP;

- Git-репозиториям;

- токенам CI/CD;

- учётным данным Docker;

- локальным конфигурационным файлам.

Для компаний это означает потенциальную угрозу не только отдельному разработчику, но и всей IT-инфраструктуре.

Как быстро отреагировали разработчики

После обнаружения инцидента сопровождающая команда пакета оперативно выпустила безопасную версию библиотеки, удалила заражённый релиз и начала внутреннее расследование.

Также были предприняты дополнительные меры:

- отозваны скомпрометированные ключи публикации;

- пересмотрены процессы CI/CD;

- усилен контроль доступа к репозиторию;

- запущен аудит безопасности инфраструктуры.

Подобная скорость реакции помогла ограничить масштаб ущерба, однако часть пользователей могла успеть установить вредоносную версию.

Что делать пользователям Python прямо сейчас

Если библиотека использовалась в проекте, специалисты рекомендуют немедленно проверить установленную версию и выполнить комплекс защитных мер.

Рекомендуемые действия:

- обновить пакет до безопасной версии;

- сменить все токены и API-ключи;

- пересоздать SSH-ключи;

- проверить систему на подозрительную активность;

- проанализировать сетевые подключения;

- провести аудит журналов безопасности.

Даже если заражение кажется маловероятным, ротация ключей остаётся обязательной мерой предосторожности.

Почему это важно для всей индустрии

Инцидент с популярным PyPI-пакетом показывает, что безопасность open-source экосистемы становится критически важной. Многие компании строят инфраструктуру на внешних библиотеках, но далеко не всегда уделяют достаточное внимание проверке зависимостей.

Сегодня одной компрометированной библиотеки достаточно, чтобы создать угрозу для тысяч организаций одновременно.

Это заставляет индустрию активнее внедрять:

- подпись пакетов;

- проверку целостности;

- изоляцию среды сборки;

- мониторинг зависимостей;

- поведенческий анализ пакетов.

Выводы

Атака на пакет с более чем 1,1 миллиона загрузок в месяц стала ещё одним напоминанием о том, что доверие к популярности библиотеки не гарантирует её безопасность. Даже известные проекты могут стать точкой входа для вредоносного кода.

Для разработчиков и компаний главным выводом становится необходимость постоянного контроля сторонних зависимостей, своевременного аудита инфраструктуры и применения принципа минимальных привилегий для рабочих систем.

Часто задаваемые вопросы

Что такое инфостилер?

Инфостилер — это вредоносная программа, предназначенная для кражи паролей, токенов, ключей доступа и другой конфиденциальной информации с устройства пользователя.

Почему атаки через PyPI опаснее обычных вирусов?

Потому что вредоносный код распространяется через официальный репозиторий, которому разработчики обычно доверяют, что значительно увеличивает число потенциальных жертв.

Как узнать, был ли установлен заражённый пакет?

Необходимо проверить историю установленных зависимостей, версии библиотек и журналы package manager в используемой среде разработки.

Нужно ли менять ключи после удаления пакета?

Да, если заражённая версия была установлена, все ключи и токены необходимо заменить, даже при отсутствии явных признаков компрометации.

Можно ли полностью защититься от таких атак?

Полностью исключить риск сложно, но его можно значительно снизить с помощью аудита зависимостей, цифровой подписи пакетов и мониторинга поведения библиотек.

Редактор: AndreyEx