Шифрование с помощью симметричного и асимметричного ключа

Информационная безопасность — очень важный компонент для любой организации или отдельного лица, располагающего конфиденциальной личной информацией. В течение долгого времени люди использовали разные методы защиты своих активов от злоумышленников или злоумышленников. Криптография — это один из методов, который пытается сделать информацию непонятной для непреднамеренных пользователей и позволить только законному получателю прочитать ее. Криптографические методы обеспечивают безопасную связь, основанную на принципе аутентификации, конфиденциальности, целостности и неотказуемости. Симметричное и асимметричное шифрование — два важных метода криптографии, которые используются для обеспечения безопасности данных.

Что мы будем освещать?

В этой статье мы узнаем о разнице между двумя широкими категориями криптографических методов: шифрами с симметричным и асимметричным ключом (криптография).

Симметричное шифрование ключа (шифр)

Шифрование с симметричным ключом или симметричный шифр, также называемое шифрованием с секретным ключом, использует один ключ для шифрования и дешифрования сообщения. Его основное использование — обеспечение конфиденциальности и конфиденциальности.

В симметричном шифровании есть три операции, а именно: генерация ключа, шифрование и дешифрование. Здесь отправитель шифрует обычное текстовое сообщение секретным ключом для генерации зашифрованного текста. Затем отправитель отправляет это зашифрованное сообщение получателю. Получатель, получив зашифрованное сообщение, расшифровывает его тем же ключом дешифрования, что и отправитель.

Алгоритмы симметричного шифрования бывают двух типов. Первый — это блочный шифр, а второй — потоковый.

В блочном шифре сообщение делится на блоки фиксированного размера, каждый из которых шифруется отдельно. Блочные шифры являются предпочтительным выбором для шифрования дейтаграмм MAC и сетевого уровня. AES, DES и 3DES являются примерами блочных шифров.

В потоковом шифре данные обрабатываются как непрерывный поток. Простой текст обрабатывается по одному байту за раз. У них меньшая скорость распространения ошибок. RC4 — это пример потокового шифра. Кстати, RC4 используется в протоколе Transport Layer Security (TLS).

Преимущества симметричного шифрования

Симметричное шифрование работает более эффективно и быстрее. Также требуется меньше времени на выполнение. Поэтому они предпочтительны для длинных сообщений.

Создание надежного ключа и алгоритмы обработки для симметричного шифрования относительно менее затратны.

Он также обеспечивает определенную степень аутентификации, поскольку для шифрования данных используется один ключ, и только этот ключ может использоваться для дешифрования данных. Следовательно, пока ключ хранится в секрете отправителем и получателем, конфиденциальность между ними обеспечивается.

Недостатки симметричного шифрования

Ключ, используемый для шифрования и дешифрования, является важным элементом этого алгоритма. Если ключ скомпрометирован, любой, кто владеет им, может легко расшифровать сообщение. Невозможность отказа от авторства, означающая, что отправитель или получатель не может отказать в выполнении действия, не обеспечивается симметричным шифрованием.

Еще одна серьезная проблема с симметричным шифрованием связана с передачей ключа по незащищенной среде. Это называется проблемой распределения ключей.

Также требуется большое количество уникальных ключей, например, нам понадобится n (n-1)/2 ключей для n пользователей.

Асимметричное шифрование ключа (шифр)

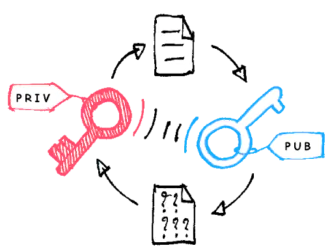

Шифрование с асимметричным ключом или асимметричный шифр, также называемое шифрованием с открытым ключом, использует один ключ для шифрования, а другой — для дешифрования сообщения. Его основное использование — реализация аутентификации, неотказуемости и обмена ключами.

Сообщения могут быть зашифрованы любым лицом, использующим открытый ключ получателя, но могут быть расшифрованы только с использованием закрытого ключа получателя.

Преимущества асимметричного шифрования

В случае асимметричного шифрования открытый ключ может быть легко распределен по сравнению с секретным ключом симметричного шифрования. Цифровая подпись для реализации безопасности возможна только с асимметричным шифрованием. Он также лучше всего подходит как для внутренней сети, так и для Интернета. Такие области приложений, как инициирование сеанса, обычно используют асимметричное шифрование.

Требуется небольшое количество ключей и пара ключей для одного объекта, который будет использоваться с любым другим объектом.

Шифрование с асимметричным ключом реализовано в алгоритме RSA и алгоритме обмена ключами Диффи-Хеллмана.

Недостатки асимметричного шифрования

Асимметричное шифрование сравнительно медленнее, чем симметричный алгоритм, а также требует больше ресурсов. Это неэффективно для отправки длинных сообщений. Это также требует проверки между сущностью и ее открытым ключом.

Они страдают от проблемы проверки ключа. Предположим, Алиса отправляет сообщение Бобу, используя его открытый ключ. Вопрос в том, как Алиса удостоверится, что это открытый ключ Боба? Предположим, Чарли каким-то образом удается получить открытый ключ Боба, повторно зашифровывает сообщение Алисы и отправляет его Бобу, как если бы оно пришло непосредственно от Алисы. Боб расшифрует сообщение, используя свой закрытый ключ, думая, что оно пришло непосредственно от Алисы. Другая ситуация состоит в том, что Чарли может выдать себя за Боба и опубликовать новый открытый ключ от имени Боба.

Заключение

Достижения в области криптографии произвели революцию в различных секторах, таких как финансы, электронная коммерция, военные действия и т. д. Симметричное и асимметричное шифрование необходимо, выбор одного из них зависит от области применения. Это причина того, что оба существуют параллельно.

Редактор: AndreyEx