Критическая уязвимость cPanel активно эксплуатируется в атаках ransomware «Sorry»

В экосистеме веб-хостинга обнаружена и активно используется в реальных атаках критическая уязвимость в cPanel и WHM (CVE-2026-41940). Злоумышленники применяют её для полного захвата серверов и развертывания программы-вымогателя «Sorry», которая шифрует данные сайтов и блокирует доступ к инфраструктуре.

Проблема затрагивает миллионы веб-серверов по всему миру, поскольку cPanel является одним из самых распространённых решений для управления хостингом.

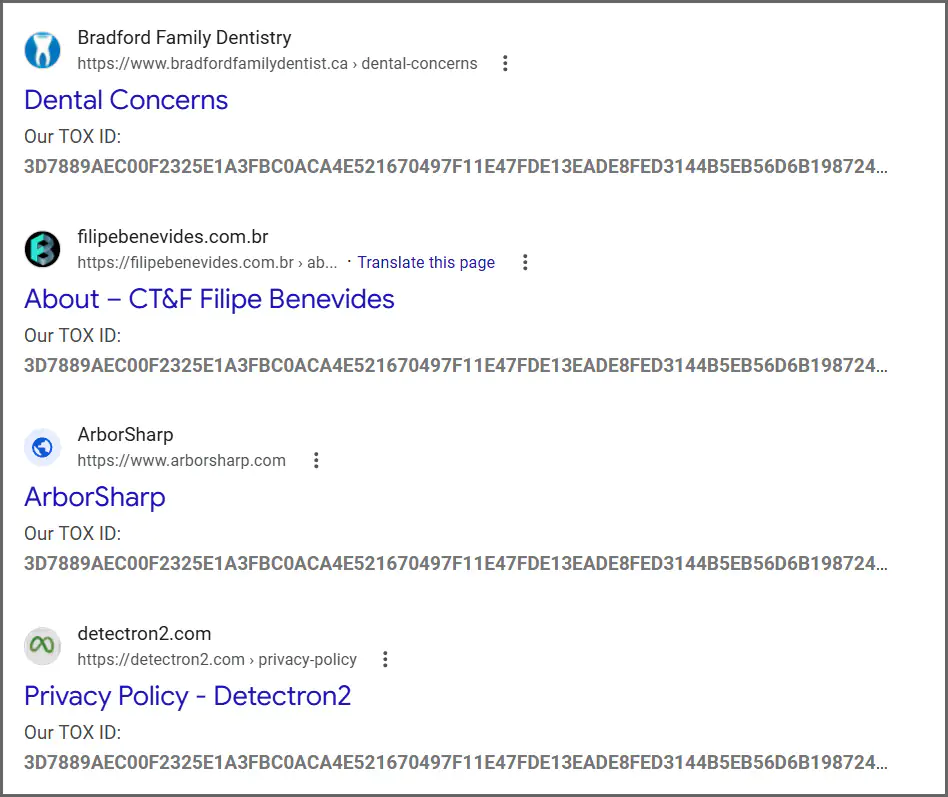

Согласно данным исследователей, атаки уже носят массовый характер, а число скомпрометированных систем исчисляется десятками тысяч.

Что такое уязвимость CVE-2026-41940

CVE-2026-41940 — это критическая ошибка обхода аутентификации в cPanel и WebHost Manager (WHM). Она позволяет удалённому атакующему получить административный доступ без пароля.

Уязвимость связана с некорректной обработкой сессий и возможностью внедрения данных через HTTP-запросы, что приводит к подмене авторизации.

Фактически это означает, что атакующий может:

- получить доступ к панели управления сервером;

- контролировать сайты, базы данных и почтовые аккаунты;

- выполнять команды от имени администратора;

- развернуть вредоносное ПО или удалить данные.

Как происходит атака с использованием «Sorry» ransomware

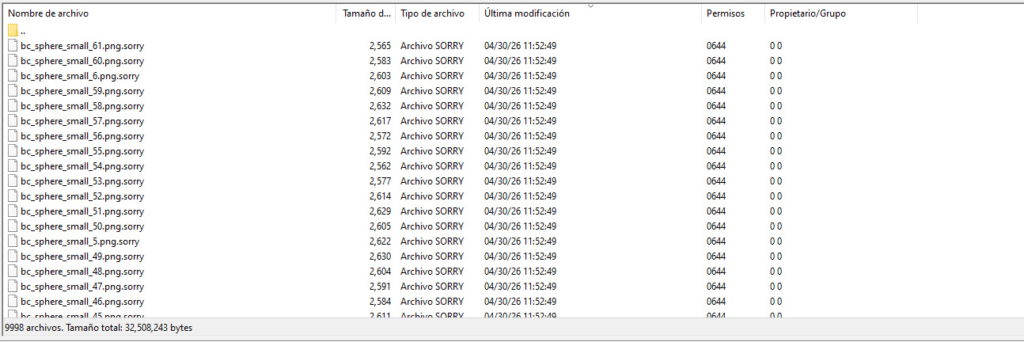

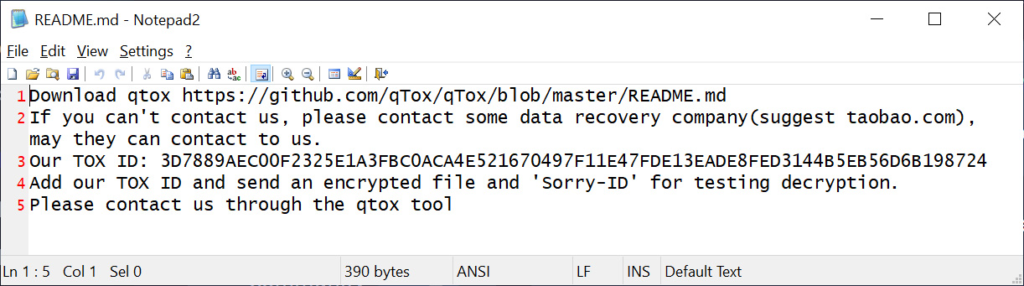

После получения доступа злоумышленники устанавливают Linux-шифровальщик, известный как «Sorry». Он предназначен для массового шифрования файлов на сервере.

Шифровальщик использует современные алгоритмы, включая ChaCha20 и RSA-2048, что делает восстановление данных практически невозможным без ключа злоумышленников.

В процессе атаки происходит следующее:

- взлом панели cPanel через уязвимость;

- получение root-доступа к серверу;

- развёртывание ransomware-скрипта;

- шифрование файлов сайтов и баз данных;

- добавление расширения .sorry к зашифрованным файлам;

- оставление записки с требованием выкупа.

По данным исследователей, атаки фиксировались ещё до официального раскрытия уязвимости, что указывает на её использование как zero-day.

Масштаб угрозы

Ситуация вызывает серьёзную обеспокоенность у специалистов по кибербезопасности.

По оценкам мониторинговых систем, под угрозой могут находиться более миллиона установок cPanel, а число уже скомпрометированных IP-адресов превышает десятки тысяч.

Проблема усугубляется тем, что уязвимость затрагивает инфраструктурные серверы хостинг-провайдеров, а значит один взлом может привести к компрометации сотен или тысяч сайтов одновременно.

Рекомендации по защите

Администраторам серверов настоятельно рекомендуется немедленно выполнить следующие действия:

- обновить cPanel и WHM до последних версий с патчем;

- перезапустить сервис cpsrvd после обновления;

- ограничить доступ к административным портам (2083, 2087);

- проверить логи на подозрительную активность;

- сбросить пароли пользователей и администраторов;

- провести аудит файловой системы на наличие изменений.

В ряде случаев временно рекомендуется полностью закрыть доступ к панели управления извне до установки обновлений.

Почему эта уязвимость особенно опасна

Опасность CVE-2026-41940 заключается в сочетании факторов:

- отсутствие аутентификации для эксплуатации;

- возможность полного контроля сервера;

- широкое распространение cPanel;

- активная эксплуатация в реальных атаках;

- использование в ransomware-кампаниях.

Это делает уязвимость одной из наиболее критических угроз для веб-хостинговой инфраструктуры за последнее время.

Выводы

Эксплуатация уязвимости CVE-2026-41940 показывает, насколько опасными могут быть ошибки в системах управления сервером. Использование этой уязвимости в ransomware-атаках «Sorry» подтверждает, что злоумышленники быстро адаптируют новые баги для масштабных кампаний вымогательства.

Ситуация требует немедленного реагирования со стороны администраторов и хостинг-провайдеров. Задержка с обновлением может привести к полной потере данных и компрометации инфраструктуры.

Часто задаваемые вопросы

Что такое CVE-2026-41940?

Это критическая уязвимость в cPanel и WHM, позволяющая обходить аутентификацию и получать полный доступ к серверу.

Что такое ransomware «Sorry»?

Это вредоносное ПО для Linux, которое шифрует данные на серверах и требует выкуп за восстановление доступа.

Можно ли восстановить данные после атаки?

В большинстве случаев восстановление невозможно без приватного ключа злоумышленников, так как используется стойкое шифрование RSA-2048.

Кто находится под угрозой?

Все серверы с установленными версиями cPanel и WHM без актуального патча, включая хостинг-провайдеров и владельцев сайтов.

Что делать при подозрении на взлом?

Отключить сервер от сети, провести анализ логов, обновить ПО, сменить все пароли и восстановить данные из резервной копии.

Редактор: AndreyEx