безопасность Linux

Апр 08 2022

Руководство для начинающих по системным журналам в Linux

Старые добрые системные журналы по-прежнему актуальны в эпоху системных журналов. Изучите основы ведения журнала с помощью syslogd в этом руководстве. Десятилетиями журналирование в Linux управлялось демоном syslogd. Syslogd будет собирать сообщения журнала, которые системные процессы и приложения отправляли на псевдоустройство /dev/log. Затем он будет направлять сообщения в соответствующие текстовые файлы журнала в каталоге /var/log/. Syslogd будет знать,

Апр 07 2022

Домашний каталог Linux

В этой статье объясняется все, что вам нужно знать о домашнем каталоге Linux. В этой статье вы узнаете как теоретическую, так и практическую информацию о домашнем каталоге Linux, в котором хранится вся информация, связанная с пользователями. После прочтения этой статьи вы узнаете, что такое домашний каталог, структуру разрешений и сценарии применения. Это полезно для дистрибутивов

Фев 19 2022

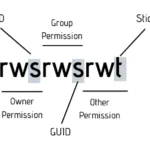

Специальные разрешения: SUID, GUID и sticky bit

В Linux все являются файлами, и у всего есть владельцы. Специальный владелец, известный как корень, также имеет специальное разрешение на запуск всего и вся. Все остальные имеют ограниченные привилегии и очень ограниченный доступ к файлам и папкам. Чтобы повысить наши привилегии, нужно использовать команду sudo. Однако не стоит давать пароль root случайным людям всякий раз,

Фев 17 2022

Списки контроля доступа в Ubuntu

Учетные записи пользователей создаются с определенным набором предопределенных привилегий и прав на системные файлы и службы. С другой стороны, существуют группы для обмена файлами и папками между пользователями. Как правило, при создании учетных записей пользователей их можно назначать альтернативным группам. Однако бывают случаи, когда вы можете не захотеть назначать определенного пользователя в определенную группу, но

Дек 07 2021

Сгенерируйте случайный пароль в Ubuntu 20.04

Пароли есть повсюду, будь то заполнение онлайн-форм, подписка на услугу, защита документов, блокировка компьютеров и т. д. Создание безопасного и надежного пароля жизненно важно для защиты наших онлайн-активов. Таким образом, ИТ-специалисты должны знать передовой опыт и инструменты, связанные с созданием надежных паролей. Злоумышленники и хакеры используют множество сложных методов для взлома учетной записи пользователя, обхода

Ноя 23 2021

Добавить пользователя в группу в Ubuntu

В Linux группы — это объекты, которые используются для организации и управления многочисленными учетными записями пользователей одновременно. Группы предлагают простое и быстрое администрирование учетных записей пользователей. У разных пользователей Linux есть много разных задач и ролей. Ключевым моментом групп является идентификация набора прав, таких как доступ на запись, чтение или выполнение для указанного ресурса, которые могут совместно использоваться

Ноя 15 2021

Теневой файл паролей в Linux

Теневой файл, вероятно, является одним из самых важных файлов в вашей системе Linux, и это потому, что он хранит фактические зашифрованные пароли для всего в вашей системе. Теневой файл находится в /etc/shadow и доступен только пользователю root. Фактически, у него есть разрешение 640, которое предоставляет владельцу разрешение на чтение и запись, а группе — на чтение. В

Окт 18 2021

Как исправить ошибку “FirewallD is not running” в CentOS

Вы ищете решение, чтобы исправить ошибку “FirewallD is not running” ? Мы здесь, чтобы помочь вам. В операционных системах на базе Linux, таких как CentOS , FirewallD представляет собой служебную программу управления брандмауэром. Он действует как интерфейс для инфраструктуры netfilter ядра Linux, предлагая функции брандмауэра. Он поддерживает зоны межсетевого экрана, мосты, IPv6, IPv4 и другие наборы IP для сетей. Если утилита FirewallD

Сен 09 2021

Как составить список всех групп в Linux

В системах Linux может быть несколько пользователей, разделенных на множество групп. Эти группы представляют собой совокупность пользователей с одинаковым набором привилегий, таких как разрешение на чтение, запись или выполнение для определенного файла или ресурсов, совместно используемых пользователями этой группы. Linux позволяет вам добавить нового пользователя или существующего пользователя в существующую группу для использования привилегий этой конкретной группы,

Сен 07 2021

scp с использованием файла pem

Нас спросили, как передавать файлы с помощью scp без пароля, используя файл pem для аутентификации. Прочитав эту статью, вы узнаете, как сгенерировать ключ SSH и преобразовать его в файл pem для загрузки или выгрузки файлов с помощью команды scp. Если у вас уже есть ключ .pem, вы можете перейти к разделу: Использование scp с pem.