Новый скрытный Linux-вредонос Quasar атакует разработчиков

В сфере кибербезопасности появилась новая серьезная угроза — ранее неизвестный вредоносный инструмент под названием Quasar Linux (QLNX). Он ориентирован на разработчиков и DevOps-инженеров и использует современные методы атак через цепочки поставок программного обеспечения.

По данным исследователей, этот вредонос сочетает в себе функции руткита, бэкдора и инструмента для кражи учетных данных, что делает его особенно опасным для инфраструктур разработки.

Что такое Quasar Linux и почему он опасен

Quasar Linux — это комплексное вредоносное ПО, предназначенное для скрытого проникновения в системы Linux. В отличие от традиционных вирусов, оно ориентировано не на массовых пользователей, а на профессиональную среду разработки.

Основные характеристики угрозы:

- Работает как руткит, скрывая свое присутствие в системе

- Открывает бэкдор для удаленного управления

- Похищает токены, ключи и учетные данные

- Может использоваться для дальнейших атак через цепочки поставок

Особую опасность представляет тот факт, что вредонос распространяется через популярные инструменты и платформы разработки.

Где распространяется вредонос

Атаки с использованием Quasar Linux происходят через экосистему разработки. Злоумышленники внедряют вредоносные компоненты в популярные сервисы и инструменты.

Среди ключевых площадок распространения:

- npm — менеджер пакетов для JavaScript

- PyPI — репозиторий Python-пакетов

- GitHub — хостинг исходного кода

- AWS — облачные инфраструктуры

- Docker — контейнеризация

- Kubernetes — оркестрация контейнеров

Это позволяет атакующим внедрять вредонос прямо в процесс разработки, что делает атаки практически незаметными.

QLNX состоит из нескольких функциональных блоков, предназначенных для выполнения определенных задач, что делает его полноценным инструментом для проведения атак. Его основные компоненты можно описать следующим образом:

- Ядро RAT — центральный компонент управления, построенный на основе фреймворка из 58 команд, который обеспечивает интерактивный доступ к оболочке, управление файлами и процессами, контроль системы и сетевые операции, сохраняя при этом постоянную связь с командным сервером по пользовательским каналам TCP/TLS или HTTP/S.

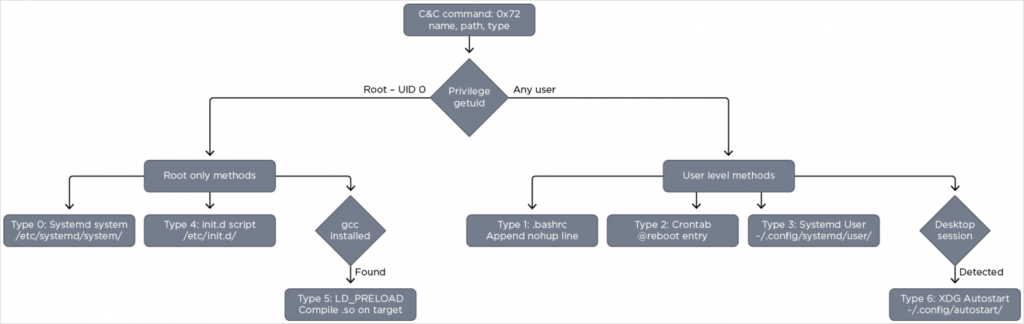

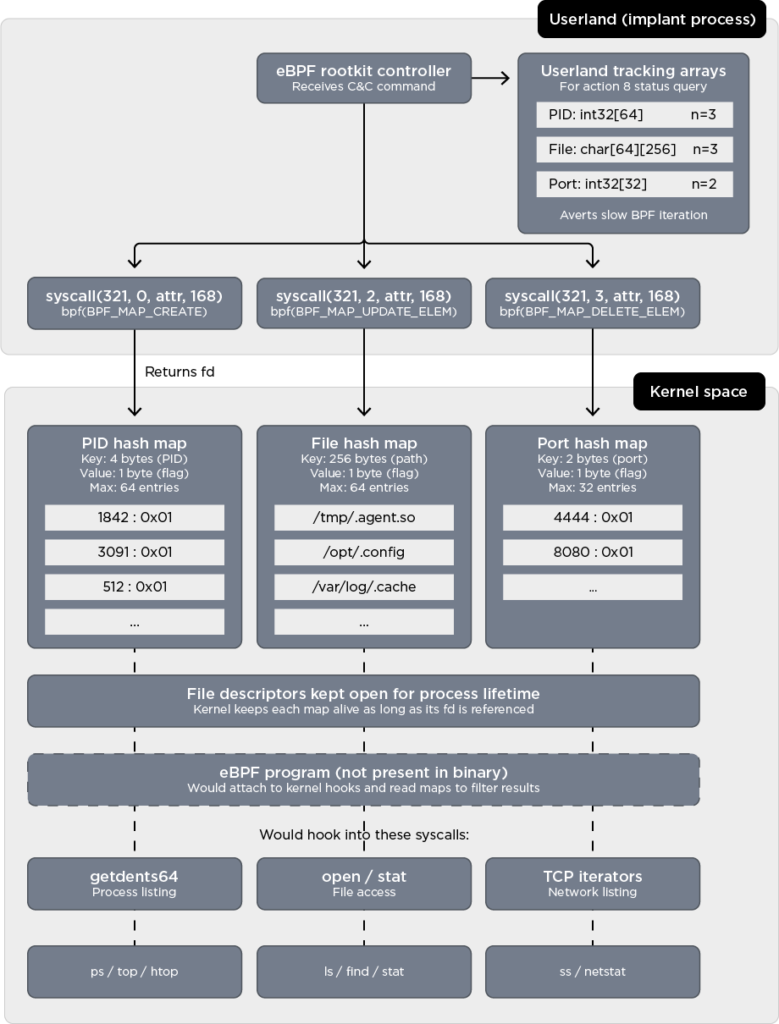

- Руткит — двухуровневый механизм скрытия, сочетающий в себе пользовательский руткит LD_PRELOAD и компонент eBPF на уровне ядра. Пользовательский уровень перехватывает функции libc, чтобы скрыть файлы, процессы и вредоносные артефакты, а уровень eBPF скрывает идентификаторы процессов, пути к файлам и сетевые порты на уровне ядра. Оба уровня развертываются динамически, а пользовательский руткит компилируется в целевой системе.

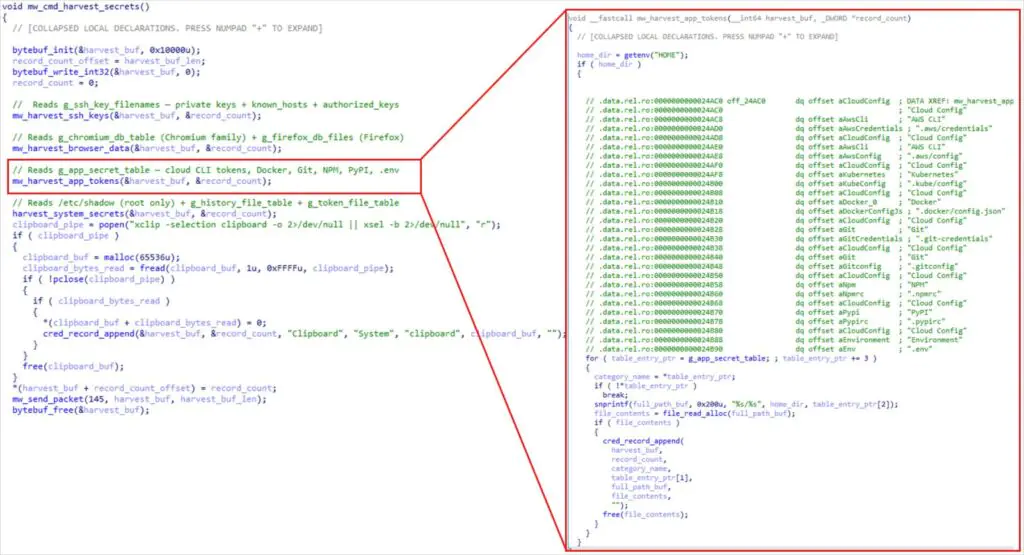

- Уровень доступа к учетным данным — сочетает в себе сбор учетных данных (SSH-ключи, браузеры, облачные и пользовательские конфигурации, /etc/shadow, буфер обмена) с бэкдорами на основе PAM, которые перехватывают и регистрируют незашифрованные данные аутентификации.

- Модуль наблюдения — кейлоггер, захват скриншотов и мониторинг буфера обмена.

- Сетевые технологии и горизонтальное перемещение — TCP-туннелирование, прокси-сервер SOCKS, сканирование портов, горизонтальное перемещение с использованием SSH и одноранговая ячеистая сеть.

- Механизм выполнения и внедрения — внедрение в процесс (ptrace, /proc/pid/mem) и выполнение полезных нагрузок в памяти (разделяемые объекты, BOF/COFF).

- Мониторинг файловой системы — отслеживание активности файлов в режиме реального времени с помощью inotify.

Атаки через цепочку поставок

Одной из ключевых особенностей Quasar Linux является использование атак через цепочку поставок (supply chain attack).

Суть метода:

- Злоумышленник публикует вредоносный пакет

- Разработчик устанавливает его, считая безопасным

- Вредонос внедряется в систему

- Происходит кража данных или дальнейшее распространение

Такой подход особенно эффективен, потому что доверие к официальным репозиториям остается высоким.

Какие данные крадет Quasar Linux

После заражения система становится источником конфиденциальной информации. Вредонос способен извлекать:

- API-ключи и токены доступа

- SSH-ключи

- учетные данные облачных сервисов

- данные CI/CD пайплайнов

- переменные окружения

Это дает злоумышленникам доступ к инфраструктуре компаний и позволяет масштабировать атаки.

Почему разработчики — главная цель

Разработчики обладают доступом к критически важным ресурсам:

- репозиториям кода

- инфраструктуре сборки

- облачным сервисам

- ключам доступа

Компрометация одного разработчика может привести к заражению целого продукта или даже множества клиентов.

Связь с современными трендами атак

Quasar Linux — не единичный случай. В последние годы наблюдается рост атак на разработчиков и инструменты разработки.

Например:

- вредоносные расширения IDE

- компрометация CI/CD пайплайнов

- подмена библиотек

Такие атаки становятся все более сложными и незаметными, что усложняет их обнаружение.

Как защититься от подобных угроз

Для защиты от Quasar Linux и аналогичных угроз рекомендуется:

- проверять пакеты перед установкой

- использовать минимальные права доступа

- регулярно обновлять зависимости

- применять мониторинг активности системы

- использовать инструменты анализа кода

Дополнительно важно внедрять практики безопасности на уровне всей команды разработки.

Выводы

Quasar Linux демонстрирует новый уровень атак на разработчиков и инфраструктуру разработки. Использование цепочек поставок делает угрозу особенно сложной для обнаружения и предотвращения.

Организациям необходимо пересматривать подходы к безопасности, уделяя больше внимания DevOps-процессам и контролю зависимостей.

Игнорирование подобных угроз может привести к масштабным утечкам данных и компрометации продуктов.

Часто задаваемые вопросы

Что такое Quasar Linux?

Это вредоносное ПО для Linux, сочетающее функции руткита, бэкдора и инструмента для кражи данных.

Кто находится под угрозой?

В первую очередь разработчики и DevOps-инженеры, работающие с современными инструментами разработки.

Как происходит заражение?

Чаще всего через вредоносные пакеты в репозиториях вроде npm или PyPI.

Какие данные крадутся?

API-ключи, токены, SSH-ключи и другие конфиденциальные данные.

Можно ли защититься?

Да, при использовании проверенных пакетов, ограничении прав доступа и внедрении практик безопасности.

Редактор: AndreyEx

Важно: Данная статья носит информационный характер. Автор не несёт ответственности за возможные сбои или ошибки, возникшие при использовании описанного программного обеспечения.