Безопасность WordPress: как защитить wp-config.php на сайте

Большинство людей думают, что их веб-сайт WordPress был безопасен только потому, что он не имеет какого-либо контента который стоит взломать. К сожалению, это не так. Сайты часто взламывают, например для распространения спама. Или ядро и файлы темы заполнены вредоносным кодом, чтобы заразить и взломать компьютеры вашего посетителя сайта. Вполне возможно, что вы только заметили повреждение, когда Google или Yandex уже пометили ваш сайт или удалили его из индекса. Не позволяйте этому случиться, и рассмотрите мои советы для идеального wp-config.php.

Есть много способов защитить свой веб — сайт на основе WordPress от взлома. Оптимизация wp-config.php можно считать важной частью правильной стратегии безопасности. Конечно, сайт не превратится в Банк, но вы сделали это немного сложнее для хакеров.

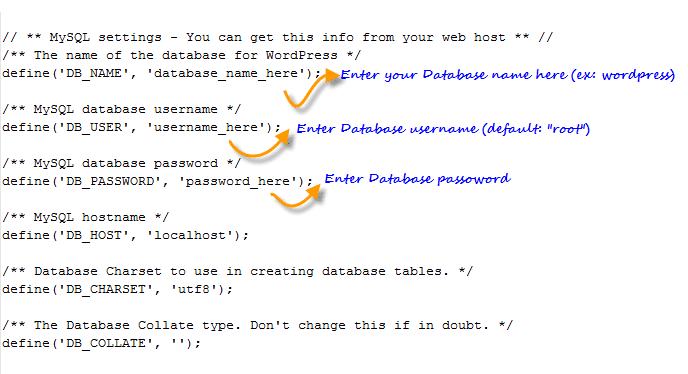

Для оптимизации wp-config.php, используются так называемые константы. WordPress имеет много констант , которые могут быть использованы. Но что такое константа? PHP.net описывает константы следующим образом:

Константы встроены в функции define(), и выглядят следующим образом: define('NAME_OF_THE_CONSTANT', value);

wp-config.php является файл управления для WordPress. Он загружается раньше всех других файлов, так как WordPress должен настроить подключение к базе данных. Необходимая информация находится в конфигурационном файле. При изменении значения константы, или добавления константы, вы можете также изменить поведение WordPress.

До работы: пожалуйста, создайте резервную копию wp-config.php

Перед тем, как браться за редактирование файла wp-config.php, создайте резервную копию этого файла. Ваш сайт не будет работать с неправильными или отсутствующими записями.

Важно: Всегда делайте обновление WordPress и плагинов

Вы, наверное, слышали это несколько раз уже. Но этот аспект настолько важен, что я не могу повторять это достаточно часто. Тонны сайтов взломали, потому что WordPress или подключаемые модули не были обновлены. Обновления лучшая страховка от взлома!

Ситуация в сфере безопасности:

Специалистов в области безопасности Sucuri в настоящее время предупреждают о недостатка безопасности в популярном плагине Jetpack для WordPress. Вредоносный код может быть реализован с помощью шорткод-встраиваемой-функции. Automattic будут действительно реагировать скоро и выпустят новую версию.

Как закрыть брешь в безопасности на данный момент:

Если вы будете использовать свой «оптимальный» файл .htaccess, вы не в опасности. Там, большой брандмауэр 6G, который может парировать этот тип атак.

Подготовка:

Для всех последующих работ, вам понадобится программа FTP клиент, а также редактор HTML. wp-config.php загружается на рабочий стол, и редактируется в HTML-редакторе, и загружается обратно на сервер.

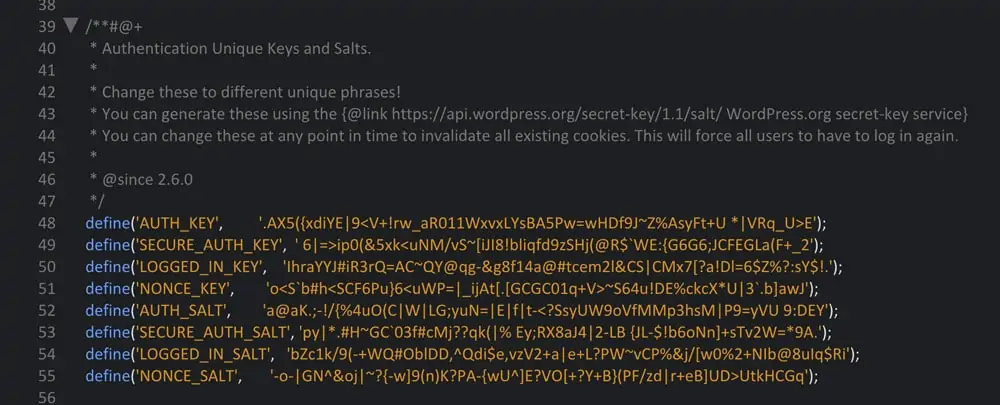

1 — Используйте ключи безопасности

Ключи безопасности в WordPress имеют решающее значение, как шифровать такие вещи, как информацию для входа в куки. Даже если в вашем wp-config.php уже есть ключи безопасности, замена их через некоторое время не может повредить. Когда ключи изменяются, вто все пользователи выходят из своих сайтов. После этого вы сможете заново войти в систему, используя имя пользователя и пароль.

Тем не менее, если сайт уже взломали, вы должны сначала удалить вредоносный код с вашего сайта. Руководство по этому можно найти в дополнительной информации по этому аспекту. После этого посетите генератор для ключей защиты WordPress, и скопируйте новый набор. Заменить старую часть замените новыми — снимок экрана просмотра:

Если вы еще не реализовали ключи безопасности, то это подходящее время, чтобы сделать это.

Дополнительная информация:

- генератор ключей защиты WordPress

2 — принудительное использование HTTPS

Сертификат SSL шифрует соединение между вашим сайтом и браузерами посетителя. HTTPS делает невозможным для хакеров ловушку и кражи персональных данных. Если у вас уже есть сертификат SSL для вашего сайта, вы можете принудительно использовать HTTPS вместо HTTP. Это увеличивает безопасность вашего сайта значительно. Если у вас нет сертификата SSL, тем не менее, вы должны серьезно рассмотреть возможность использования одного.

Вы не должны бояться крупных затрат, так как SSL также доступна бесплатно.

Следующие записи должны быть использованы, когда ваш сайт уже использует SSL. Верхний вход предназначен для защищенного входа в систему, в то время как самый низкий заставляет браузер, заставляет админку WordPress использовать только SSL.

3 — Изменение префикса базы данных

Приставка базы данных также известна под маркой «префикс таблиц» . Этот префикс используется в качестве расширения каждой таблицы базы данных, порожденного WordPress. Здесь стандарт wp_ . Этот стандарт должен быть изменен на что — то другое. Чем больше загадочными, тем лучше. Не волнуйтесь; Вам не нужно помнить, что вы вводили здесь. Это значение помещается один раз.

Думая об этом, возможность инъекции SQL снижается вплоть до нуля. Но это возможно. Таким образом, измените значение перед установкой WordPress. Используйте что — то вроде fdf2a7r_ , например.

Внимание: Если вы измените значение уже существующей установки WordPress, веб-сайт не будет доступен!

Если вы хотите изменить префикс таблиц существующего сайта WordPress, плагин Acunetix WP Security может помочь вам. Он позволяет изменять значение легко, и все, что вам нужно сделать, это снова войти в систему . Тем не менее, вы все равно должны создать резервную копию заранее.

4 — Выключить редакторы плагинов и темы

Изменения в теме или в файлах плагинов, как правило, производится с помощью (S) FTP, так как это гораздо безопаснее. Таким образом, редакторы должны быть выключены. Одной строки в wp-config.php достаточно, чтобы безопасно отключить оба редактора:

<?php

//Schaltet die Theme- und Plugin-Editoren ab

define('DISALLOW_FILE_EDIT', true);

5 — Переместить wp-config.php

wp-config.php является сердцем вашего сайта. Все соответствующие данные, включая пароли базы данных, вводятся туда. Вот почему крайне важно сохранить этот файл как можно более безопасным. Существуют два подхода для этого. Первый блок доступа с помощью файла .htaccess. Второй подход перемещает файл в другое место, где хакер не будет его ожидать.

- Перемещение это может быть проблематичным, если сайт находится на суб-домене, и вы используете дешевый виртуальный хостинг.

- Это также может стать жестко, если у вас есть много веб-сайтов в пользовательских каталогах. Если ни одно из пунктов относится к вам, вы можете переместить файл.

<?php // Перенос wp-config.php в другое место. // Внимание: путь должен быть настроен define'ABSPATH', dirname__FILE__ ; require_once ABSPATH '../path/to/wp-config.php';

Если вы настроили путь к WP-config.php правильно, ваш сайт должен работать.

6 — форсирует использование FTPS

Если ваш веб-хостинг активировал протокол передачи файлов Secure (FTPS), вы можете принудительно использовать FTPS для передачи файлов. Он будет шифровать связь между посетителем и сервером. Теперь, невозможно получить доступ к данным на сервере с небезопасного протокола FTP. FTP является небезопасным, так как доступ к информации передается на сервер в незашифрованном виде. Таким образом, если это возможно, использовать только безопасное соединение через FTPS. Ваш веб-хостинг может сказать вам, если подключение FTPS возможно.

Принуждение использование FTPS, это просто:

<?php

define('FTP_SSL', true);

7 — принудительное использование SFTP

Вместо протокола FTPS, некоторые хостеры активировали протокол SFTP для передачи данных. Здесь связь между пользовательской программой FTP и сервером также шифруется. Следующая строка кода позволяет принудительно использовать SFTP:

<?php

define('FTP_SSL', true);

8 — Отключение режима отладки

Если вы включили режим отладки WordPress для целей развития, жизненно важно, чтобы его выключить. В некоторых случаях режим активной отладки может передать конфиденциальные данные, которые могут помочь хакерам делать свое дело. Именно поэтому режим отладки активируется чрезвычайно опасно на живой системе. Я сделал этот маленькой, тупой ошибкой; люди быстро забывают вещи. Вот почему вы должны оперативно принять меры, чтобы проверить. Отключить режим отладки:

<?php

define('WP_DEBUG', false);

9 — Выключите индикацию ошибок PHP

Если по какой-то причине вам нужен режим отладки, чтобы он был активирован, я рекомендую выключая публичный показ сообщений об ошибках. Соответствующие сообщения об ошибках также могут быть записаны в журнал, который не доступен для широкой публики. Это гораздо безопаснее, и более элегантный вариант. Эта константа требуется для выхода из режима WordPress ошибок, а также запретить отображение об ошибке сторонним лицам:

<?php

define('WP_DEBUG_DISPLAY', false);

10 — Включение функции автоматического обновления

Как я уже упоминал ранее, немедленно обновить ядро WordPress, и все плагины, это имеет решающее значение для обеспечения безопасности системы. С каждым выпуском новой версии WordPress, пробелы безопасности своих предшественников выкладывают в интернет. Это дает хакеру прочный фундамент, чтобы иметь возможность взломать ваш сайт. Таким образом, эти недостатки должны быть устранены как можно быстрее.

Такие как WordPress версии 3.7, имеют более мелкие обновлений безопасности и осуществляются автоматически. Тем не менее, это не так для первичных версий основных обновлений. Основные версии по-прежнему должны быть обновлены вручную. Тем не менее, активизируя автоматические обновления для всех версий WP очень легко:

<?php

// Все версии, разрешить автоматически обновить WordPress

define('WP_AUTO_UPDATE_CORE', true);

Кстати, это также можно обновлять автоматически с помощью плагинов. Тем не менее, это связано с небольшим количеством работы. Это требует создания плагина:

<?php /* Plugin Name: Automatische Plugin-Updates Plugin URI: http://andreyex.ru Description: Все плагины будут автоматически поддерживается в актуальном состоянии. Плагин должен находиться в папке /wp-content/mu-plugins/. Author: andreyex Author URI: http://andreyex.ru License: GPL2 */ add_filter( 'auto_update_plugin', '__return_true' );

Этот плагин должен быть перемещен в папку /wp-content/mu-plugins/. Если папка не существует, просто создайте ее. Папка /mu-plugins/ содержит «используемые» плагины. Его содержимое загружается всеми с другими плагинами.

Автоматическое обновление темы может быть сделано таким же образом. Для этого, плагин должен быть расширен с помощью следующей строки:

<?php add_filter( 'auto_update_theme', '__return_true' );

Пожалуйста, получите информацию об этих автоматических плагинов заранее, и используйте только код, если вы точно знаете, что он делает. Конечно, два фильтра только в состоянии поддерживать плагины и темы до настоящего времени, которые происходят из официального релиза WordPress. Темы и плагины от другого источника конечно не будут обновляться.

Дополнительная информация:

WordPress Codex: использовать плагины

Вывод

Все эти аспекты вместе уже повысят безопасность вашего WordPress намного и должны быть частью хорошей стратегии безопасности. Тот факт, что WordPress является самой популярной в мире системы управления контентом привлекает многих хакеров. Ситуацию можно сравнить с компьютером ОС Windows. В операционной системе Windows, установить антивирусное программное обеспечение, и WordPress занимает немного ручной работы. Но выигрыш в безопасности, безусловно, стоит этого.

Редактор: AndreyEx