SSH

Pangolin 1.16 получил SSH-daemon аутентификации и улучшения интерфейса

Вышла новая версия Pangolin 1.16 — self-hosted платформы удалённого доступа с туннелируемым reverse proxy и моделью Zero Trust. Обновление сосредоточено на безопасном доступе к инфраструктуре, масштабируемости и удобстве администрирования. Интеграция SSH через identity-систему Главным нововведением стал сервис SSH auth-daemon, который связывает доступ по SSH с системой идентификации Pangolin. Теперь администраторы могут отказаться от статических

Как исправить ошибки при запуске Fail2Ban в Debian 13 во время усиления защиты SSH

Fail2Ban обычно работает без каких-либо дополнительных настроек в Debian 13 Linux. Однако многие администраторы сталкиваются с ошибками при запуске при усилении защиты SSH. Это часто происходит после редактирования файлов jail для защиты SSH от атак методом перебора. В этой статье объясняется, что пошло не так, почему это произошло и как шаг за шагом устранить ошибки при запуске

Настройка, конфигурирование и защита SSH в Debian 13 Linux за 30 минут

Краткое описание Чтобы настроить SSH в Debian 13, выполните следующие команды в sudo: sudo apt update и sudo apt install openssh-server -y Включите службу ssh при загрузке системы с помощью команды: sudo systemctl enable ssh && sudo systemctl start ssh Наконец, подключитесь к Debian 13 по SSH с помощью: ssh имя_пользователя@ip_сервера Для рабочих

Тэги: , SSH, брандмауэр, командная строка, Команды linux Категории: Debian, Linux, Безопасность в IT

Как поддерживать работу удалённых SSH-процессов даже при отключении

SSH или Secure Shell — это, простыми словами, способ, с помощью которого пользователь может получить удалённый доступ к другому пользователю в другой системе, но только в режиме командной строки, то есть без графического интерфейса. Если говорить более техническим языком, то когда мы подключаемся по SSH к другому пользователю в другой системе и запускаем команды на этом компьютере, он

Как настроить и включить SSH в FreeBSD 15

В этой краткой статье описаны шаги по настройке и включению SSH в FreeBSD. Все описанные ниже действия протестированы на только что установленной FreeBSD 15 и более ранних версиях. Сервер OpenSSH установлен в FreeBSD по умолчанию. Но в новой системе FreeBSD удалённый вход по SSH запрещён. Чтобы получить доступ к серверу FreeBSD по SSH с других систем

Как остановить атаку методом перебора с помощью Fail2Ban в Ubuntu 25.04

В этой статье мы подробно расскажем, как настроить Fail2Ban в Ubuntu 25.04 для автоматической блокировки атак методом перебора на систему, осуществляемых через SSH. Что такое Fail2Ban? Fail2Ban — это утилита на основе Python, которую необходимо установить в системе вручную. Она помогает защитить систему от сетевых атак, таких как перебор паролей. При возникновении такой атаки

Тэги: , Fail2ban, SSH, кибербезопасность, командная строка Категории: Linux, Ubuntu, Безопасность в IT

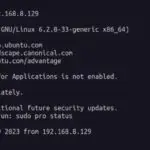

Как отключить приветственное сообщение SSH в Ubuntu

При каждом входе на удалённый сервер, работающий под управлением Ubuntu, через SSH вы видите следующий экран приветствия SSH: Этот экран обычно отображается для пользователей, когда они подключаются к серверу, работающему на Ubuntu или любом другом дистрибутиве на базе Debian. Какое-то время это допустимо, но в конечном счёте необходимость каждый раз при подключении к серверу

Выпущена версия OpenSSH 10.2 с исправлением ключевой ошибки в ControlPersist

Проект OpenSSH, разрабатываемый и поддерживаемый в рамках OpenBSD, объявил о выпуске OpenSSH 10.2 — обновления, которое теперь доступно для скачивания с официальных зеркал проекта (https://www.openssh.com/ftp.html). Основное исправление устраняет проблему, из-за которой сеансы SSH становились непригодными для использования при включённой функции ControlPersist. Эта функция, которая поддерживает открытое основное соединение для более быстрого повторного использования, неправильно управляла терминальными

Тэги: , Open Source, OpenSSH, SSH, аутентификация, безопасность, шифрование Категории: Программное обеспечение

OpenSSH 10.1: новая обработка DSCP, объявлено об устаревании SHA1 SSHFP

Проект OpenSSH, разрабатываемый и поддерживаемый под эгидой OpenBSD, объявил о выпуске OpenSSH 10.1 — широко распространённого набора безопасных инструментов для удалённого входа в систему и передачи файлов по зашифрованным соединениям. Теперь его можно скачать с официальных зеркал: https://www.openssh.com/ftp.html. Ключевым изменением в этом выпуске является предстоящее прекращение поддержки DNS-записей SHA1 SSHFP, которые вскоре будут игнорироваться из-за уязвимостей

Как получать уведомления о входе в систему по SSH в Linux

Всегда полезно знать, кто и когда подключается к вашему серверу Linux по протоколу SSH. Даже если доступ есть только у вас, рекомендуется следить за подключениями. Для команд или производственных систем получение уведомлений о входах по протоколу SSH обеспечивает дополнительный уровень осведомлённости и безопасности. Поэтому в этой статье мы покажем вам простой способ настроить уведомления о