Как работает VoidStealer — новый инфостилер, крадущий главный ключ Chrome

Современные инфостилеры постоянно эволюционируют, и VoidStealer — одна из последних угроз, привлекших внимание экспертов по безопасности. Это вредоносное ПО способно обходить встроенные механизмы защиты браузера Google Chrome и извлекать мастер‑ключ шифрования ключевых данных, что делает его особенно опасным для конфиденциальной информации пользователей.

В этой статье мы разберём, как именно работает VoidStealer, какие риски он создаёт, а также дадим полезные рекомендации по защите.

Что такое VoidStealer и почему это важно

VoidStealer — это тип вредоносного программного обеспечения, классифицируемый как инфостилер. Он предназначен для кражи чувствительных данных, таких как пароли, cookies и другие защищённые данные браузера, за счёт обхода механизмов защиты браузеров.

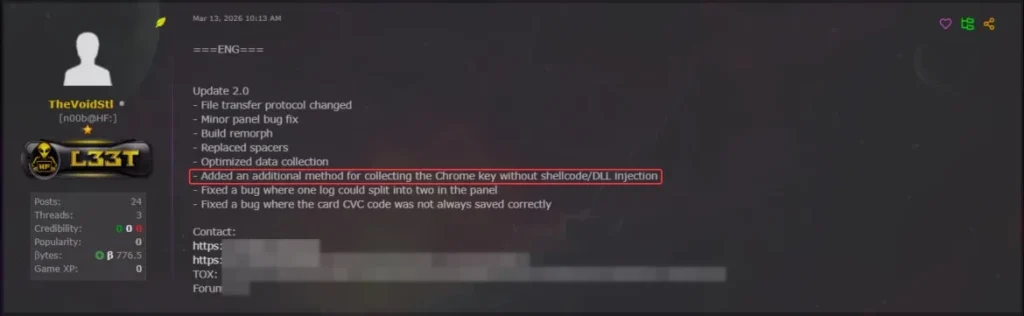

Особенность этой угрозы в том, что она пользуется новым методом обхода — так называемым debugger trick, который позволяет похищать master‑key (v20_master_key) браузера без необходимости повышения привилегий или внедрения кода.

Как работает механизм атаки VoidStealer

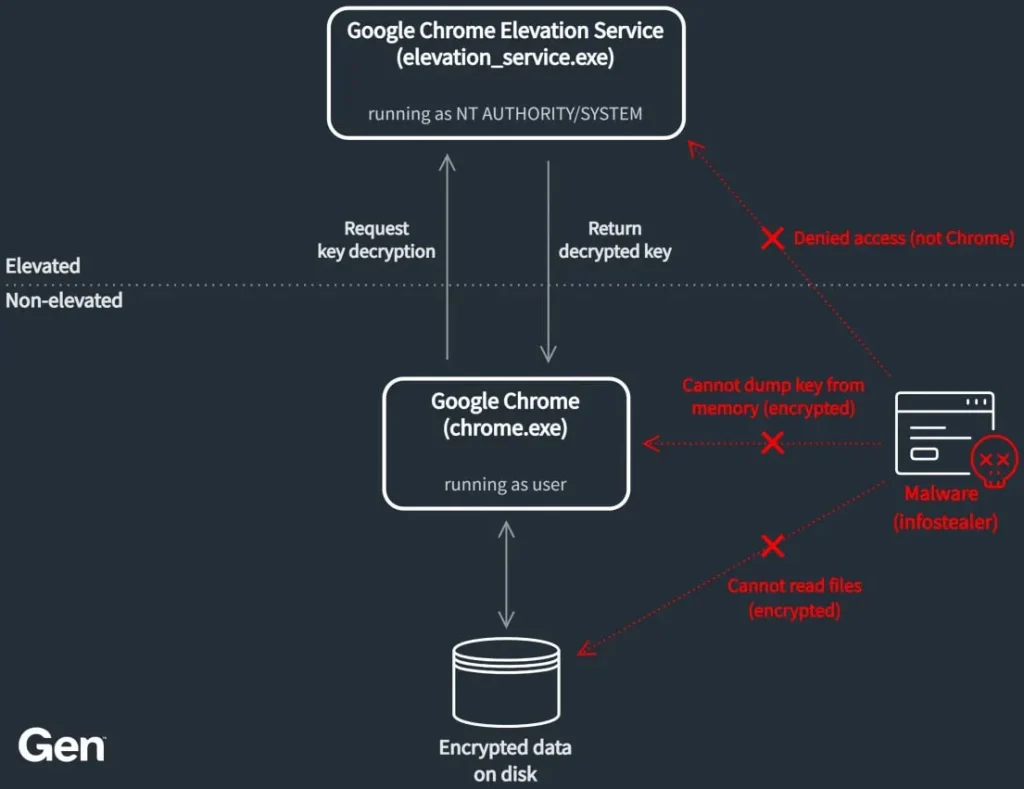

Обход защиты Application‑Bound Encryption

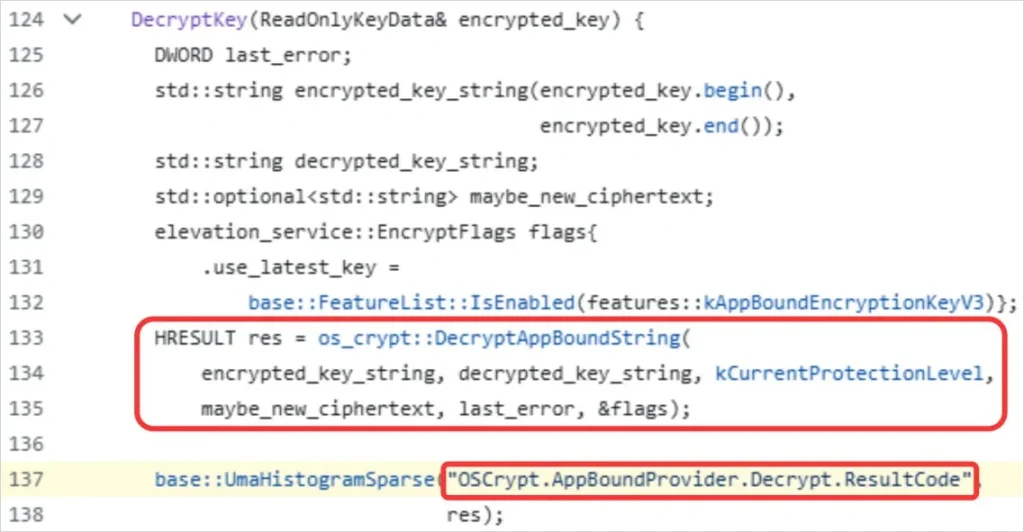

Google разработал технологию Application‑Bound Encryption (ABE) для браузера Chrome, начиная с версии 127, чтобы защитить такие данные, как пароли и куки. Мастер‑ключ должен оставаться зашифрованным на диске, а его расшифровка требовала бы обращения к системному сервису с повышенными привилегиями.

Но VoidStealer использует иной путь:

- Запускает скрытый и приостановленный процесс браузера (Chrome или Edge).

- Подключается к нему как отладчик, используя API отладки.

- Ждёт загрузки определённых частей браузерного кода, сканирует память.

- Устанавливает аппаратные точки останова (hardware breakpoints) именно там, где мастер‑ключ временно хранится в открытом виде.

- Когда breakpoint срабатывает, извлекает ключ из памяти с помощью функции

ReadProcessMemory.

Этот метод позволяет читать ключ без внедрения кода в процесс и без повышения привилегий.

Основные признаки заражения

Понять, что система подверглась заражению VoidStealer, без средств защиты довольно сложно. Однако эксперты выделяют следующие возможные индикаторы:

- Необычные процессы браузера, запущенные в фоновом режиме или скрытом окне.

- Запросы отладчика со стороны неизвестных приложений.

- Программы, запускающиеся вместе с ОС, но не распознаваемые как легитимные.

- Скачивание и запуск файлов из неизвестных источников.

Возможные последствия атаки

Если v20_master_key был успешно извлечён, это означает, что злоумышленник получил доступ к:

- Сохранённым паролям аккаунтов.

- Файлам cookies, включая активные сессии.

- Данных автозаполнения и истории посещений.

- Прочим чувствительным данным, доступным в браузере.

Это открывает путь к компрометации личных и корпоративных аккаунтов, финансовой информации, а также повышает риск дальнейшей фишинговой активности.

Защита от VoidStealer и аналогичных угроз

Чтобы снизить риск заражения и потери данных, эксперты рекомендуют:

- Всегда обновлять браузер до последней версии — производители исправляют известные уязвимости.

- Использовать надёжное антивирусное и EDR‑решение с функциями поведенческого анализа.

- Избегать загрузки сомнительных файлов и программ из неофициальных источников.

- Регулярно менять пароли и включить двухфакторную аутентификацию на ключевых сервисах.

- Настроить мониторинг подозрительных процессов и отладочных подключений в корпоративной сети.

Заключение

VoidStealer представляет собой серьёзную угрозу, так как впервые в реальных атаках применён метод обхода Application‑Bound Encryption через аппаратные точки останова. Это демонстрирует, насколько быстро инфостилеры развиваются и адаптируются к существующим средствам защиты.

Понимание механизма работы подобных угроз и внедрение комплексных мер безопасности — ключевой шаг к надёжной защите личных и корпоративных данных.

Часто задаваемые вопросы

Что делает VoidStealer?

VoidStealer — это инфостилер, который извлекает главный ключ шифрования браузера Chrome из памяти системой обхода защиты, чтобы получить доступ к паролям, cookies и другим данным.

Как защита Chrome ABE работает и почему её удалось обойти?

ABE должна сохранять мастер‑ключ зашифрованным и недоступным для обычных приложений. VoidStealer обходит это, используя аппаратные точки останова и захват ключа в момент его временного открытия в памяти.

Может ли антивирус обнаружить VoidStealer?

Некоторые современные антивирусные продукты способны обнаруживать поведенческие признаки, но эффективность зависит от конкретного решения и обновлений сигнатур.

Какие данные в опасности, если заражение произошло?

В первую очередь это сохранённые пароли, cookies с активными сессиями и другие браузерные данные, которые могут быть использованы для входа в аккаунты.

Как защититься от таких инфостилеров?

Обновляйте ПО, используйте надёжные антивирусы и EDR, не скачивайте софт из сомнительных источников и регулярно меняйте пароли.

Редактор: AndreyEx

Важно: Данная статья носит информационный характер. Автор не несёт ответственности за возможные сбои или ошибки, возникшие при использовании описанного программного обеспечения.