Утечка эксплойта BlueHammer: новая zero-day уязвимость Windows без патча

В начале апреля 2026 года в сфере информационной безопасности произошёл резонансный инцидент — в открытый доступ был опубликован эксплойт для ранее неизвестной уязвимости Windows, получившей название BlueHammer. Эта проблема классифицируется как zero-day, поскольку на момент публикации не существует официального исправления от Microsoft.

Ситуация осложняется тем, что код эксплойта был опубликован исследователем, недовольным процессом взаимодействия с Microsoft Security Response Center (MSRC), что вызвало широкий резонанс в сообществе специалистов по кибербезопасности.

Что такое BlueHammer и в чем его опасность

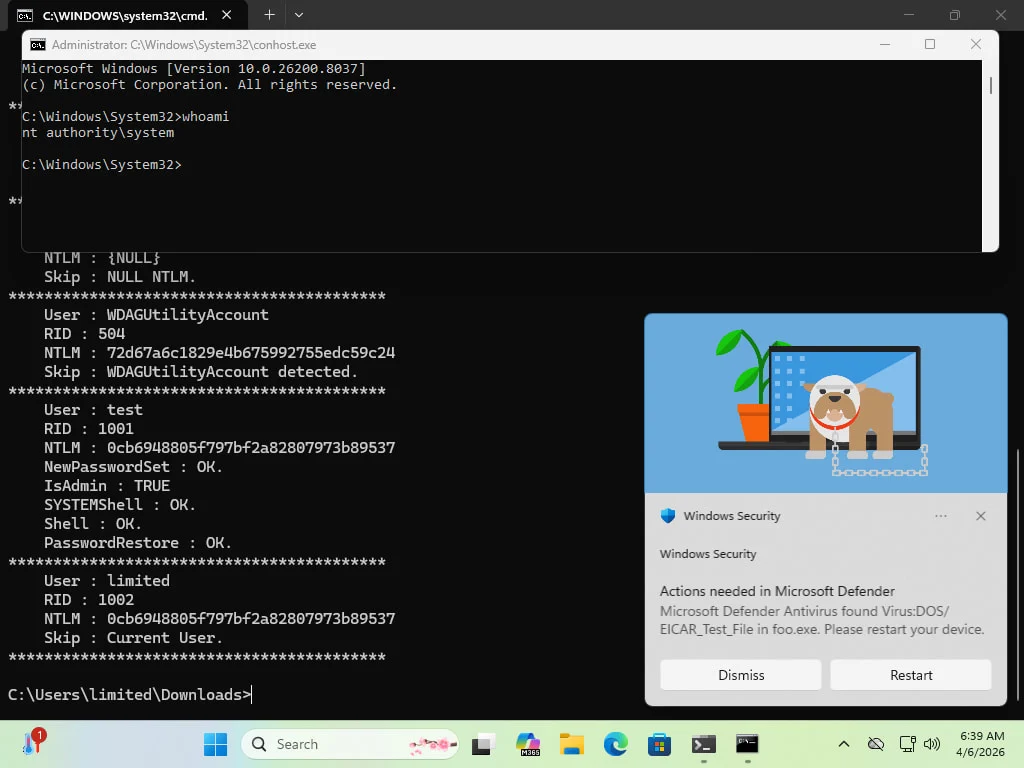

Уязвимость BlueHammer представляет собой проблему повышения привилегий (Local Privilege Escalation, LPE), позволяющую злоумышленнику получить доступ к системе с правами администратора или даже SYSTEM.

Ключевые особенности уязвимости:

- Позволяет повысить права локального пользователя до уровня SYSTEM

- Эксплуатирует комбинацию TOCTOU (time-of-check to time-of-use)

- Использует путаницу путей (path confusion)

- Дает доступ к базе SAM с хэшами паролей

После успешной эксплуатации злоумышленник получает полный контроль над системой, включая возможность запуска процессов с максимальными привилегиями.

Как произошла утечка

Эксплойт был опубликован исследователем под псевдонимом Chaotic Eclipse. Причиной утечки стало недовольство тем, как Microsoft обработала сообщение об уязвимости.

Исследователь прямо заявил, что не намерен объяснять детали работы эксплойта, оставив анализ другим специалистам.

Основные моменты утечки:

- Публикация состоялась 3 апреля 2026 года

- Эксплойт размещён на GitHub

- Код содержит ошибки и может работать нестабильно

- Ранее уязвимость была раскрыта Microsoft приватно

Такой подход нарушает принципы ответственного раскрытия (coordinated disclosure), но в то же время поднимает вопрос эффективности взаимодействия между исследователями и крупными корпорациями.

Насколько реально использование эксплойта

Несмотря на наличие кода, эксплуатация BlueHammer не является тривиальной задачей.

Ограничения:

- Требуется локальный доступ к системе

- Эксплойт работает нестабильно

- На Windows Server может не срабатывать корректно

Однако это не снижает опасность уязвимости. Получить локальный доступ можно разными способами:

- Социальная инженерия

- Фишинговые атаки

- Использование других уязвимостей

- Компрометация учетных данных

После проникновения злоумышленник может быстро эскалировать привилегии и закрепиться в системе.

Реакция Microsoft

На момент публикации статьи официальный патч отсутствует. Microsoft подтвердила, что изучает проблему и придерживается практики ответственного раскрытия уязвимостей.

Компания также подчеркнула свою приверженность защите пользователей и необходимости тщательного анализа перед выпуском исправлений.

Почему это важно

Инцидент с BlueHammer демонстрирует сразу несколько критически важных аспектов современной кибербезопасности:

- Рост числа zero-day уязвимостей

- Усиление конфликтов между исследователями и вендорами

- Быстрая публикация exploit-кода в открытом доступе

- Повышение риска атак до выхода патчей

Даже сложные для эксплуатации уязвимости могут стать частью цепочки атак, особенно в сочетании с другими методами компрометации.

Как защититься

Пока патч отсутствует, рекомендуется придерживаться базовых мер защиты:

- Ограничение прав пользователей

- Контроль доступа к системе

- Использование антивирусов и EDR-решений

- Мониторинг подозрительной активности

- Регулярное обновление системы

Особое внимание следует уделить защите учетных записей и предотвращению несанкционированного локального доступа.

Выводы

BlueHammer — это очередной пример того, как даже частично рабочий эксплойт может создать серьёзную угрозу для пользователей Windows. Несмотря на необходимость локального доступа, последствия успешной атаки крайне серьёзны — полный контроль над системой.

Ситуация также показывает, что процесс раскрытия уязвимостей требует улучшения, иначе подобные утечки будут происходить чаще. Пока же пользователям остаётся полагаться на превентивные меры защиты и ждать официального исправления от Microsoft.

Часто задаваемые вопросы

Что такое zero-day уязвимость?

Это уязвимость, для которой на момент обнаружения или публикации не существует официального исправления.

Насколько опасен BlueHammer?

Очень опасен, так как позволяет получить полный контроль над системой через повышение привилегий.

Можно ли использовать эксплойт удаленно?

Нет, напрямую — нет. Но злоумышленники могут сначала получить локальный доступ другими способами.

Есть ли уже патч?

На момент публикации — нет, Microsoft всё ещё работает над исправлением.

Что делать пользователям сейчас?

Ограничить доступ, следить за безопасностью системы и применять все доступные меры защиты.

«`

Редактор: AndreyEx