Злоумышленник использует Microsoft Teams для распространения новой вредоносной программы Snow

Угроза исходит от группы UNC6692, которая использует методы социальной инженерии для распространения нового пользовательского набора вредоносных программ под названием Snow, включающего расширение для браузера, туннель и бэкдор.

Их цель — похитить конфиденциальные данные после глубокого проникновения в сеть путем кражи учетных данных и захвата домена.

По данным исследователей из Google Mandiant, злоумышленники используют тактику «бомбардировки по электронной почте», чтобы создать ощущение срочности, а затем связываются с жертвами через Microsoft Teams, выдавая себя за сотрудников службы технической поддержки.

В недавнем отчете Microsoft подчеркивается растущая популярность этой тактики в сфере киберпреступности: злоумышленники обманом вынуждают пользователей предоставить им удаленный доступ через функцию «Быстрый доступ» или другие инструменты удаленного доступа.

В случае с UNC6692 жертве предлагается перейти по ссылке, чтобы установить патч, блокирующий спам в электронной почте. На самом деле жертвам подбрасывают дроппер, который запускает скрипты AutoHotkey, загружающие вредоносное расширение для Chrome под названием SnowBelt.

Расширение работает в автономном экземпляре Microsoft Edge, поэтому жертва ничего не замечает. Кроме того, для сохранения данных создаются запланированные задачи и ярлык в папке автозагрузки.

SnowBelt служит механизмом сохранения и ретрансляции команд, которые оператор отправляет бэкдору на базе Python под названием SnowBasin.

Команды передаются через туннель WebSocket, созданный с помощью инструмента для создания туннелей SnowGlaze, который маскирует связь между хостом и инфраструктурой управления и контроля (C2).

SnowGlaze также обеспечивает работу прокси-сервера SOCKS, позволяя перенаправлять произвольный TCP-трафик через зараженный хост.

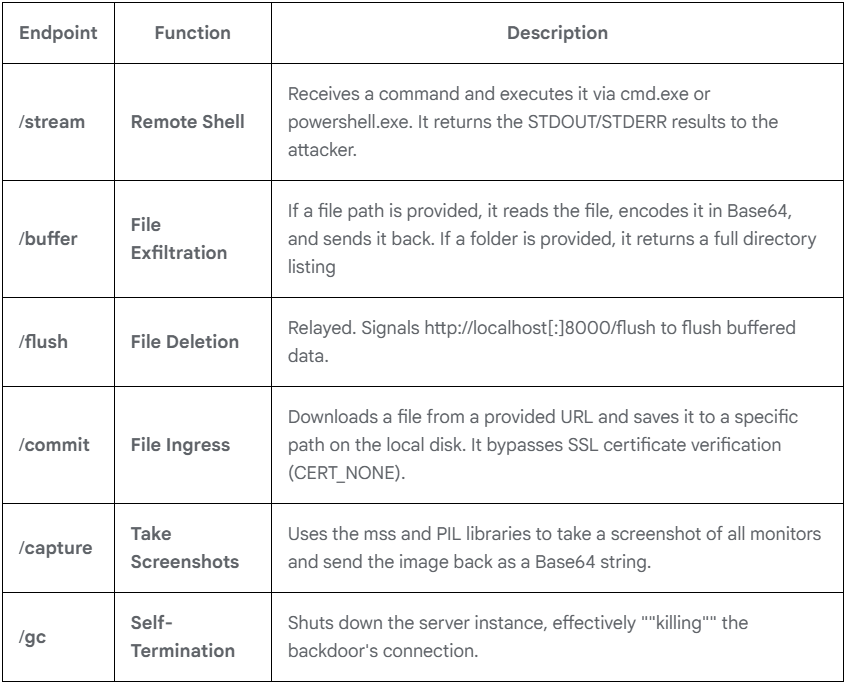

SnowBasin запускает локальный HTTP-сервер и выполняет в зараженной системе команды CMD или PowerShell, предоставленные злоумышленником, передавая результаты оператору по тому же каналу.

Вредоносная программа поддерживает удаленный доступ к командной оболочке, кражу данных, загрузку файлов, создание снимков экрана и базовые операции по управлению файлами.

Оператор также может отправить команду самоуничтожения, чтобы закрыть бэкдор на хосте.

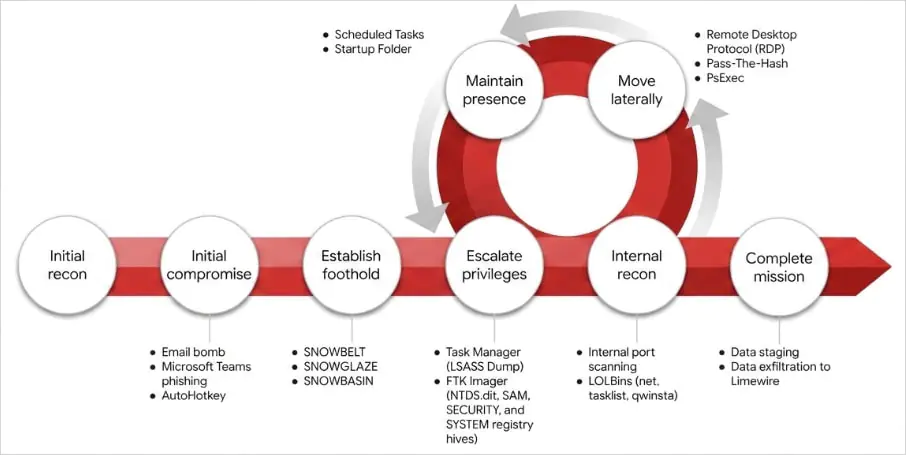

Компания Mandiant выяснила, что после компрометации системы злоумышленники проводили внутреннюю разведку, сканируя такие сервисы, как SMB и RDP, чтобы выявить дополнительные цели, а затем перемещались по сети.

Злоумышленники скопировали содержимое памяти LSASS, чтобы извлечь учетные данные, и использовали метод передачи хэша для аутентификации на дополнительных хостах, в конечном итоге добравшись до контроллеров домена.

На заключительном этапе атаки злоумышленник использовал FTK Imager для извлечения базы данных Active Directory, а также разделов реестра SYSTEM, SAM и SECURITY.

Эти файлы были извлечены из сети с помощью LimeWire, что дало злоумышленникам доступ к конфиденциальным учетным данным по всему домену.

В отчете представлены обширные индикаторы компрометации (IoC), а также правила YARA, которые помогут обнаружить набор инструментов Snow.

Выводы

Исследователи кибербезопасности выявили новую кампанию атак, в которой группа UNC6692 использует Microsoft Teams как основной канал социальной инженерии для проникновения в корпоративные сети. Злоумышленники маскируются под сотрудников IT-поддержки и убеждают пользователей установить вредоносное ПО под видом легитимного обновления или инструмента для устранения проблем.

Основные выводы

- Microsoft Teams активно используется как вектор атаки через доверие к корпоративным инструментам коммуникации.

- Атака начинается с «email bombing» — массового спама, создающего панику у жертвы.

- Далее злоумышленники выходят на связь через Teams, выдавая себя за IT-службу поддержки.

- Жертву убеждают установить «обновление», которое на самом деле является загрузчиком вредоносного ПО.

- Используется многоступенчатый вредоносный комплекс под названием Snow.

Что представляет собой вредоносное ПО Snow

Snow — это модульный набор инструментов, включающий несколько компонентов, каждый из которых выполняет отдельную задачу в цепочке атаки:

- SnowBelt — вредоносное расширение браузера, обеспечивающее скрытое присутствие в системе.

- SnowGlaze — туннелирующий инструмент, создающий зашифрованный канал связи с командным сервером.

- SnowBasin — основной backdoor для выполнения команд, кражи данных и удалённого управления системой.

Методы атаки и развитие компрометации

После первоначального заражения злоумышленники проводят разведку внутри сети, ищут уязвимые сервисы и используют украденные учётные данные для горизонтального перемещения. В дальнейшем возможна компрометация контроллеров домена и кража критически важных данных Active Directory.

Итог

Данная атака демонстрирует современный тренд: злоумышленники всё чаще используют легитимные корпоративные сервисы (такие как Microsoft Teams) для обхода традиционных систем защиты. Основная угроза заключается не только в вредоносном ПО, но и в социальной инженерии, которая остаётся ключевым фактором успеха атак.

Редактор: AndreyEx