Вредоносные приложения для Android в Google Play были загружены 42 миллиона раз

Согласно отчёту компании Zscaler, специализирующейся на облачной безопасности, в период с июня 2024 года по май 2025 года сотни вредоносных приложений для Android в Google Play были загружены более 40 миллионов раз.

За тот же период компания зафиксировала рост числа вредоносных программ, нацеленных на мобильные устройства, на 67 % по сравнению с прошлым годом. Наиболее распространёнными угрозами были шпионское ПО и банковские трояны.

Данные телеметрии показывают, что злоумышленники переходят от традиционного мошенничества с банковскими картами к использованию мобильных платежей с помощью фишинга, смишинга, подмены SIM-карты и мошенничества с платежами.

Переход к атакам, основанным на социальной инженерии, объясняется повышением стандартов безопасности, таких как технология чипов и PIN-кодов, а также широким распространением мобильных платежей.

«Для проведения таких атак киберпреступники используют фишинговые трояны и вредоносные приложения, предназначенные для кражи финансовой информации и учётных данных», — сообщает Zscaler.

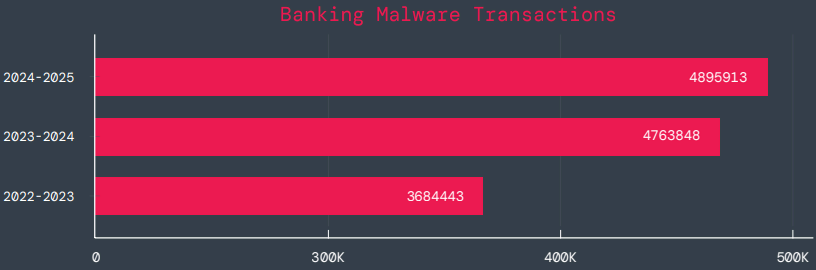

По данным компании, за последние три года количество банковских вредоносных программ значительно выросло и в 2025 году достигло 4,89 миллиона транзакций. Однако за наблюдаемый период темпы роста составили всего 3 % по сравнению с 29 % в предыдущем году.

Заблокированные банковские троянские транзакции

Источник: Zscaler

По сравнению с прошлым годом, когда Zscaler обнаружила 200 вредоносных приложений в Google Play, сейчас компания сообщает о выявлении 239 вредоносных приложений в официальном магазине Android, которые в общей сложности были скачаны 42 миллиона раз.

Ещё одна заметная тенденция, зафиксированная за тот же период, — рост популярности рекламного ПО как наиболее распространённой угрозы в экосистеме Android. Сейчас на его долю приходится примерно 69 % всех обнаруженных угроз, что почти вдвое больше, чем в прошлом году.

Программа для кражи информации Joker, которая в прошлом году занимала первое место с показателем 38 %, теперь опустилась на второе место с показателем 23 %.

Количество шпионских программ также значительно выросло — на 220 % по сравнению с прошлым годом (YoY). Основными движущими силами стали семейства SpyNote, SpyLoan и BadBazaar, которые используются для слежки, вымогательства и кражи личных данных.

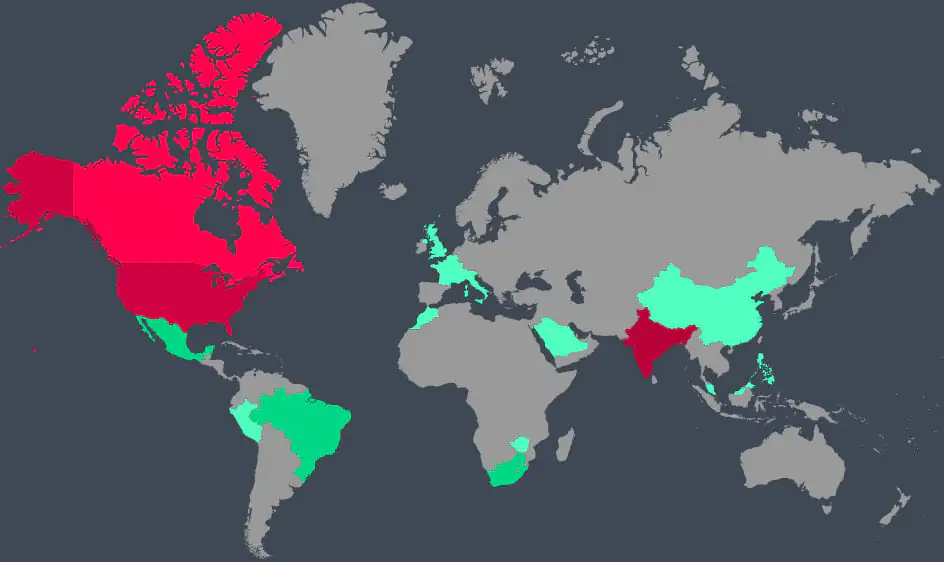

С точки зрения географического охвата, на Индию, США и Канаду пришлось 55 % всех атак. Компания Zscaler также зафиксировала значительный рост числа атак, направленных против Италии и Израиля, — от 800 % до 4000 % в годовом исчислении.

Десятка наиболее пострадавших стран

Источник: Zscaler

Выделенное вредоносное ПО

В своём ежегодном отчёте компания Zscaler выделяет три семейства вредоносных программ, которые оказали заметное влияние на пользователей Android. Первое — это Anatsa, банковский троян, который периодически проникает в Google Play через приложения для повышения производительности и утилиты и каждый раз получает сотни тысяч загрузок.

Anatsa постоянно развивается с момента своего обнаружения в 2020 году. Последняя версия может похищать данные из более чем 831 финансовой организации, криптовалютных платформ и новых регионов, таких как Германия и Южная Корея.

Вторая — Android Void (Vo1d), бэкдор-уязвимость, нацеленная на приставки Android TV. Она заразила по меньшей мере 1,6 миллиона устройств с устаревшими версиями Android Open Source Project (AOSP), в основном в Индии и Бразилии.

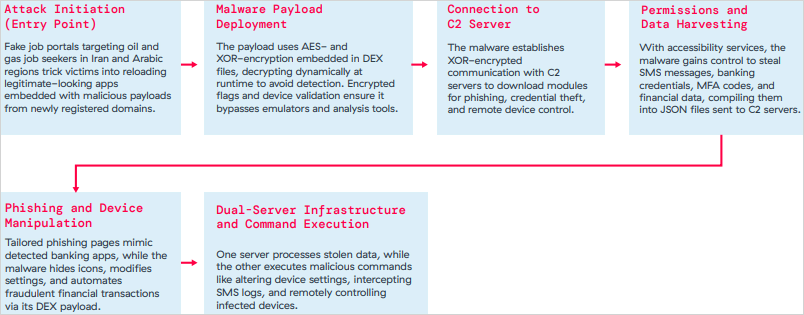

Третий — Xnotice, новый троян удаленного доступа (RAT) для Android, нацеленный на соискателей в нефтегазовой отрасли, особенно в Иране и арабоязычных регионах.

Обзор атак Xnotice

Источник: Zscaler

Xnotice распространяется через приложения, маскирующиеся под инструменты для подачи заявок на работу или регистрации на экзамены, которые распространяются через поддельные порталы по трудоустройству.

Вредоносная программа получает доступ к банковским учётным данным с помощью наложений, кодов многофакторной аутентификации (MFA), SMS-сообщений, а также может делать скриншоты.

Чтобы защититься от вредоносных программ для Android, в том числе из Google Play, пользователям рекомендуется устанавливать обновления безопасности, доверять только проверенным разработчикам, отклонять/отключать разрешения специальных возможностей, не загружать ненужные приложения и регулярно запускать сканирование Play Protect.

В отчёте Zscaler также представлены тенденции, связанные с устройствами Интернета вещей, среди которых в этом году наиболее часто атаковались маршрутизаторы. Хакеры использовали уязвимости, связанные с внедрением команд, чтобы присоединять маршрутизаторы к ботнетам или превращать их в прокси-серверы для доставки вредоносного ПО.

Большинство атак на устройства Интернета вещей произошло в США, за которыми следуют Гонконг, Германия, Индия и Китай. Это говорит о том, что злоумышленники нацеливаются на устройства в более широком географическом регионе.

Компания, специализирующаяся на кибербезопасности, рекомендует организациям внедрять технологию нулевого доверия для критически важных сетей, а также укреплять шлюзы Интернета вещей и сотовой связи, отслеживая аномалии и добавляя средства защиты на уровне встроенного ПО.

Кроме того, защита мобильных конечных устройств должна включать в себя проверку трафика на уровне SIM-карты на предмет нарушений, защиту от фишинговых атак и строгие правила контроля приложений.

Редактор: AndreyEx