GRUB расшифровывается как Grand Unified Bootloader, загрузчик по умолчанию для всех Linux и Unix подобных операционных систем. Впервые он был изобретен сэром Эриком Стефан Болейн в 1995 году. GRUB2 bootloader используется для загрузки ядра, а затем ядро загружает операционную систему, короче GRUB является модуль, который используется для запуска операционной системы.

Версии GRUB являются GRUB и GRUB2 bootloader и есть некоторые изменения, сделанные в последней версии GRUB (т.е. GRUB2 Bootloader), как в GRUB основной конфигурационный файл был «grub.conf «, но в GRUB2 загрузчиком является»grub.cfg «. В GRUB2 число жестких дисков начинается с 1 , а было с 0 в прошлой версии GRUB и так далее. RHEL/CentOS 7 поставляется с GRUB2 Bootloader.

Выполните шаги, чтобы защитить Grub2 Bootloader с паролем:

Шаг: 1 Генерация шифрованного пароля

Сначала мы должны сгенерировать зашифрованный пароль с помощью команды Grub2-mkpasswd-PBKDF2 . После выполнения команды он попросит ввести пароль, так что здесь вы ввести пароль, который вы хотите установить, чтобы защитить Grub2 Bootloader.

Примечание: Ниже сгенерированный зашифрованный пароль будет выделен синим цветом.

# grub2-mkpasswd-pbkdf2 # Use this command to Generate Encrypted Password Enter password: Reenter password: PBKDF2 hash of your password is grub.pbkdf2.sha512.10000.FECBECE234528AAC47780D5B3C2A24E099DA822F6C9432407EE4A0B66EF5A691774C86E21CB6D9C19CFE96353E34475228286E25A6F12A42758B087F18D5D0F9.6C84C084FA82EEB9E9A239B752F76898C2667FB4FAB8F300A12353E1291DDA3D85F664F1CC546DFC17EB1F47765276078C3EA070F1F3B4EDCAB1F9629644CD81

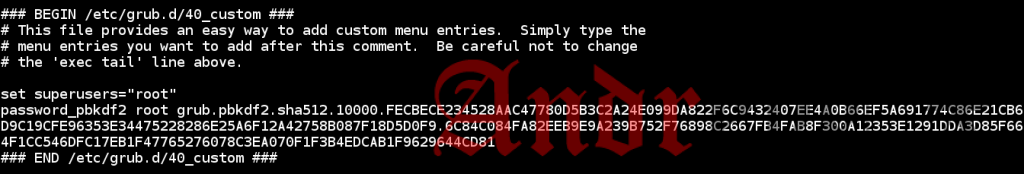

Теперь у нас есть зашифрованный пароль, который мы должны установить на основной конфигурационный файл GRUB2 Bootloader: grub.cfg . Но рекомендуется, не редактировать конфигурационный файл boot.cfg напрямую, мы должны скопировать зашифрованный пароль в пользовательском меню GRUB2 т.е. в 40_custom , который находится в /etc/grub.d/. См ниже вывод.

# ls /etc/grub.d/ 00_header 10_linux 20_ppc_terminfo 40_custom README 00_tuned 20_linux_xen 30_os-prober 41_custom

Шаг: 2 Установите пароль на GRUB2 в главном конфигурационном файле

Поэтому, прежде чем редактировать файл меню 40_custom мы рекомендуем вам сделать резервную копию с помощью следующей команды.

# cp /etc/grub.d/40_custom /etc/grub.d/40_custom.backup

Теперь необходимо отредактировать файл с помощью следующей команды и введите строки, показанные ниже, которого выделены синим цветом.

# nano /etc/grub.d/40_custom # Edit the GRUB Custom Menu

#!/bin/sh exec tail -n +3 $0 # This file provides an easy way to add custom menu entries. Simply type the # menu entries you want to add after this comment. Be careful not to change # the 'exec tail' line above. set superusers="root" password_pbkdf2 root grub.pbkdf2.sha512.10000.FECBECE234528AAC47780D5B3C2A24E099DA822F6C9432407EE4A0B66EF5A691774C86E21CB6D9C19CFE96353E34475228286E25A6F12A42758B087F18D5D0F9.6C84C084FA82EEB9E9A239B752F76898C2667FB4FAB8F300A12353E1291DDA3D85F664F1CC546DFC17EB1F47765276078C3EA070F1F3B4EDCAB1F9629644CD81

Шаг: 3 Обновление файла grub.cfg

Теперь мы должны обновить файл grub.cfg с помощью команды Grub2-mkconfig, но перед этим давайте возьмем резервную копию файла grub.cfg.

# cp /boot/grub2/grub.cfg /boot/grub2/grub.cfg.backup

Выполните следующую команду для обновления файл grub.cfg.

# grub2-mkconfig -o /boot/grub2/grub.cfg Generating grub configuration file ... Found linux image: /boot/vmlinuz-3.10.0-229.el7.x86_64 Found initrd image: /boot/initramfs-3.10.0-229.el7.x86_64.img Found linux image: /boot/vmlinuz-0-rescue-7c6e54925d804adcae1a4e795e596226 Found initrd image: /boot/initramfs-0-rescue-7c6e54925d804adcae1a4e795e596226.img done

После обновления основного конфигурационного файла GRUB2 bootloader зашифрованный пароль будет установлен в файле grub.cfg, мы можем проверить это открыть файл с помощью команд cat или less.

Как мы видим на снимке выше, пароль есть в файле grub.cfg в секции 40_custom.

Мы закончили со всей необходимой конфигурацией, Теперь просто перезагрузите систему, чтобы проверить, защищен паролем GRUB Bootloader или нет.

# reboot # Restart the System

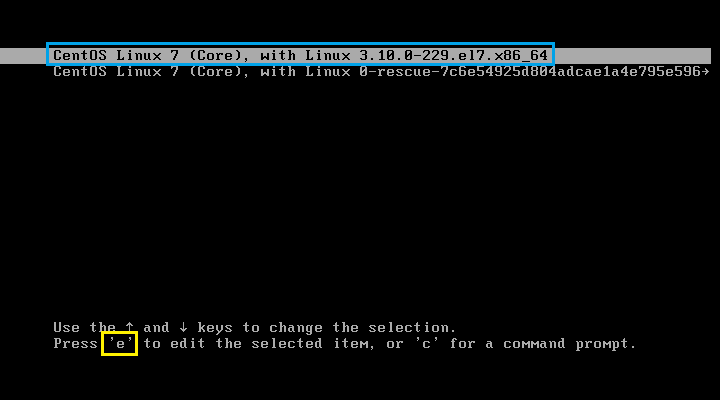

После перезагрузки система прервет нормальный процесс загрузки, нажмите пробел и выберите в меню GRUB, как выделены синим цветом на снимке ниже, а затем нажмите е для редактирования GRUB.

Теперь он попросит имя пользователя и пароль, как показано на рисунке ниже, так что здесь нужно всего лишь ввести имя пользователя как root и пароль, которые мы установили на шаге: 1.

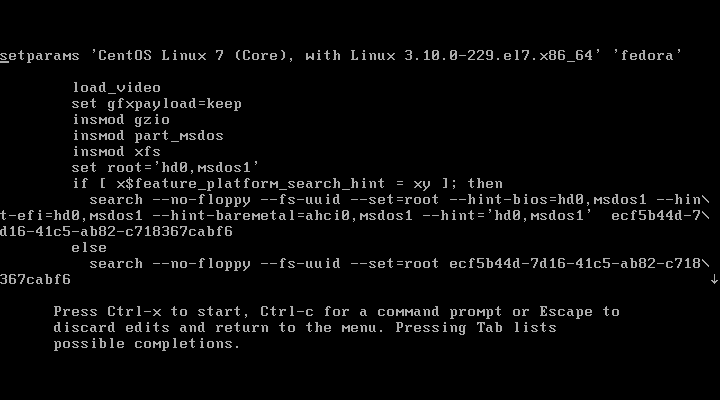

Таким образом, после успешной аутентификации мы смогли отредактировать Grub2 Bootloader, как показано на снимке ниже.

Это, как мы можем защитить Grub2 Bootloader с паролем.

Если вы нашли эту статью полезной, поделитесь ею в соц сетях или если у вас есть какие-либо вопросы, то прокомментируйте в комментариях ниже поста.

Редактор: AndreyEx

Поделиться в соц. сетях: