Число фишинговых атак с использованием кодов устройств выросло в 37 раз из-за распространения новых наборов в интернете

В этом году количество фишинговых атак с использованием кода устройства, в которых злоумышленники используют поток авторизации устройства OAuth 2.0 для захвата учетных записей, выросло более чем в 37 раз.

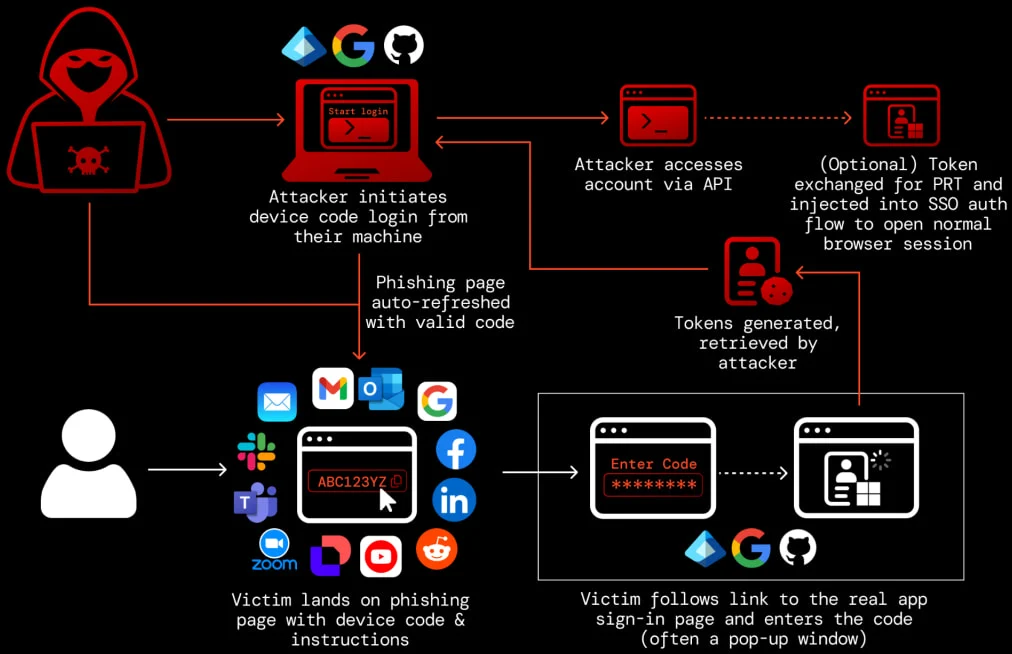

При таком типе атаки злоумышленник отправляет запрос на авторизацию устройства поставщику услуг и получает код, который под разными предлогами отправляется жертве.

Затем жертву обманом заставляют ввести код на официальной странице входа в систему, что позволяет злоумышленнику получить доступ к учетной записи с помощью действительных токенов доступа и обновления.

Этот процесс был разработан для упрощения подключения устройств, у которых нет доступных вариантов ввода (например, устройств Интернета вещей, принтеров, стриминговых устройств и смарт-телевизоров).

Впервые метод фишинга с использованием кода устройства был описан в 2020 году, но случаи его злонамеренного использования были зафиксированы лишь несколько лет спустя. Его применяли как государственные хакеры, так и злоумышленники, преследующие финансовую выгоду.

Исследователи из Push Security отметили резкий рост числа таких атак и предупредили, что они получили широкое распространение среди киберпреступников.

«В начале марта (2026 года) мы зафиксировали 15-кратное увеличение количества фишинговых страниц с кодом устройства, обнаруженных нашей исследовательской группой в этом году. Мы отслеживали множество наборов и кампаний, среди которых наиболее заметным был набор EvilTokens. Сейчас этот показатель вырос в 37,5 раза». — Push Security

Ранее на этой неделе компания Sekoia, специализирующаяся на выявлении угроз и реагировании на них, опубликовала исследование о EvilTokens — фишинге как услуге (PhaaS). Исследователи подчеркивают, что это яркий пример фишингового набора, который «демократизирует» фишинг с использованием кода устройства, делая его доступным для киберпреступников с низкой квалификацией.

EvilTokens во многом способствовали массовому распространению этой технологии, но отмечает, что на том же рынке есть несколько других платформ, которые могут стать более заметными в случае, если правоохранительные органы примут меры против EvilTokens.

- VENOM — Набор PhaaS с закрытым исходным кодом, предлагающий возможности фишинга с использованием кода устройства и искусственного интеллекта. Компонент с использованием кода устройства, по всей видимости, является клоном EvilTokens.

- SHAREFILE — Набор, тематически связанный с передачей документов Citrix ShareFile, с использованием серверных конечных точек на основе узлов для имитации обмена файлами и запуска потоков с использованием кода устройства.

- CLURE — Набор, использующий вращающиеся конечные точки API и защиту от ботов, с приманками в стиле SharePoint и серверной инфраструктурой на базе DigitalOcean.

- LINKID — набор инструментов, использующий страницы с запросами Cloudflare и собственные API, а также приманки в стиле Microsoft Teams и Adobe.

- AUTHOV — Набор инструментов, размещенный на workers.dev, с использованием всплывающих окон для ввода кода устройства и приманок в стиле Adobe для обмена документами.

- DOCUPOLL — набор инструментов, размещенный на GitHub Pages и workers.dev, который имитирует рабочие процессы DocuSign, включая внедренные копии реальных страниц.

- FLOW_TOKEN — набор инструментов, размещенный на workers.dev, с использованием серверной инфраструктуры Tencent Cloud, с приманками в стиле HR и DocuSign, а также с всплывающими окнами.

- PAPRIKA — набор инструментов, размещенный на AWS S3, с использованием страниц-клонов входа в Microsoft с логотипом Office 365 и поддельным нижним колонтитулом Okta.

- DCSTATUS — минимальный набор инструментов с общими приманками «Безопасный доступ» для Microsoft 365 и ограниченным количеством видимых маркеров инфраструктуры.

- DOLCE — набор приманок в стиле Dolce & Gabbana, размещенный на платформе Microsoft PowerApps. Скорее всего, это разовая реализация или проект для «красной команды», а не широко используемая система.

Следует отметить, что названия других фишинговых наборов, помимо Venom и EvilTokens, были даны исследователями из Push для отслеживания вредоносной активности.

Push Security также опубликовала видео, демонстрирующее, как работает набор DOCUPOLL. Злоумышленник использует логотип DocuSign и приманку в виде якобы заключенного контракта, предлагая жертве войти в приложение Microsoft Office.

В общей сложности существует не менее 11 наборов фишинговых программ, с помощью которых киберпреступники могут проводить атаки такого типа. Все они используют реалистичные приманки на тему SaaS, защиту от ботов и облачные платформы для хостинга.

Чтобы защититься от фишинговых атак с использованием кода устройства, Push Security предлагает пользователям отключать этот поток, когда он не нужен, с помощью политик условного доступа в своих учетных записях.

Также рекомендуется проверять журналы на наличие неожиданных событий, связанных с аутентификацией по коду устройства, необычных IP-адресов и сеансов.

Выводы

Атаки типа device code phishing демонстрируют качественный сдвиг в методах социальной инженерии и компрометации учетных записей. В отличие от классического фишинга, злоумышленники не крадут пароль напрямую, а получают доступ через легитимные механизмы авторизации OAuth, что делает такие атаки особенно опасными и трудно обнаруживаемыми.

Рост подобных атак более чем в 37 раз обусловлен распространением готовых phishing-as-a-service наборов, которые позволяют даже малоквалифицированным злоумышленникам запускать сложные кампании. :contentReference[oaicite:0]{index=0}

Ключевая проблема заключается в том, что пользователь сам подтверждает доступ злоумышленника, вводя код на официальной странице авторизации. Это снижает эффективность традиционных средств защиты, включая MFA, если пользователь не понимает сути атаки.

Для защиты критически важно повышать осведомлённость пользователей, контролировать использование device authorization flow и отслеживать подозрительные события аутентификации.

Часто задаваемые вопросы

Что такое device code phishing?

Это вид фишинговой атаки, при котором злоумышленник использует легитимный механизм OAuth Device Authorization Flow, чтобы заставить пользователя ввести специальный код и тем самым предоставить доступ к своему аккаунту.

Почему такие атаки стали популярными?

Рост связан с появлением готовых инструментов (phishing kits), которые автоматизируют процесс атак и делают их доступными для широкого круга киберпреступников.

Чем эта атака отличается от обычного фишинга?

В отличие от классических атак, здесь не требуется вводить пароль на поддельном сайте — пользователь вводит код на настоящем сервисе, тем самым сам авторизуя злоумышленника.

Может ли MFA защитить от таких атак?

Не всегда. Если пользователь сам подтверждает вход и вводит код, даже многофакторная аутентификация может быть обойдена, так как процесс выглядит легитимным.

Какие сервисы чаще всего используются в атаках?

Чаще всего атакуются учетные записи в облачных сервисах, таких как Microsoft 365, где активно используется механизм device authorization.

Как понять, что это попытка атаки?

Подозрительными являются неожиданные запросы на ввод кода, особенно если они приходят по email, мессенджерам или якобы от коллег и требуют срочного действия.

Как защититься от device code phishing?

Не вводите коды авторизации, полученные из сторонних источников, проверяйте URL вручную и используйте политики безопасности, ограничивающие применение device flow.

Почему такие атаки трудно обнаружить?

Они используют легитимные инфраструктуры и не требуют установки вредоносного ПО, поэтому традиционные антивирусы и системы обнаружения часто не фиксируют угрозу.

Редактор: AndreyEx