Новый эксплойт Darksword для iOS, использованный для кражи данных с iPhone

Новый набор эксплойтов для iOS-устройств и фреймворк для доставки вредоносного ПО под названием DarkSword использовались для кражи широкого спектра персональных данных, включая информацию из приложений для криптовалютных кошельков.

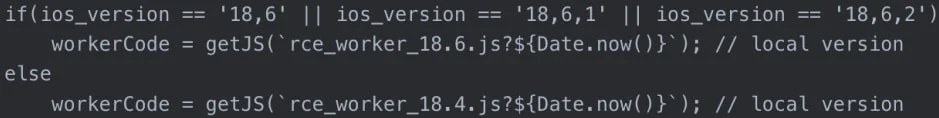

DarkSword нацелен на iPhone с iOS 18.4–18.7 и связан с несколькими злоумышленниками, в том числе с UNC6353, который использовал цепочку эксплойтов Coruna, раскрытую ранее в этом месяце.

Исследователи из компании, специализирующейся на мобильной безопасности, обнаружили DarkSword при изучении инфраструктуры, использовавшейся для атак Coruna. Группа по анализу киберугроз Google и компания iVerify также провели совместный комплексный анализ этой ранее неизвестной угрозы и злоумышленников, которые ее используют.

Результаты исследования iVerify показывают, что все уязвимости (escape из песочницы, повышение привилегий, удаленное выполнение кода), использованные в этой цепочке эксплойтов, известны или задокументированы, и Apple уже устранила их в последних версиях iOS.

Набор эксплойтов DarkSword использует шесть уязвимостей, обозначенных как CVE-2025-31277, CVE-2025-43529, CVE-2026-20700, CVE-2025-14174, CVE-2025-43510 и CVE-2025-43520.

Атаки с использованием DarkSword

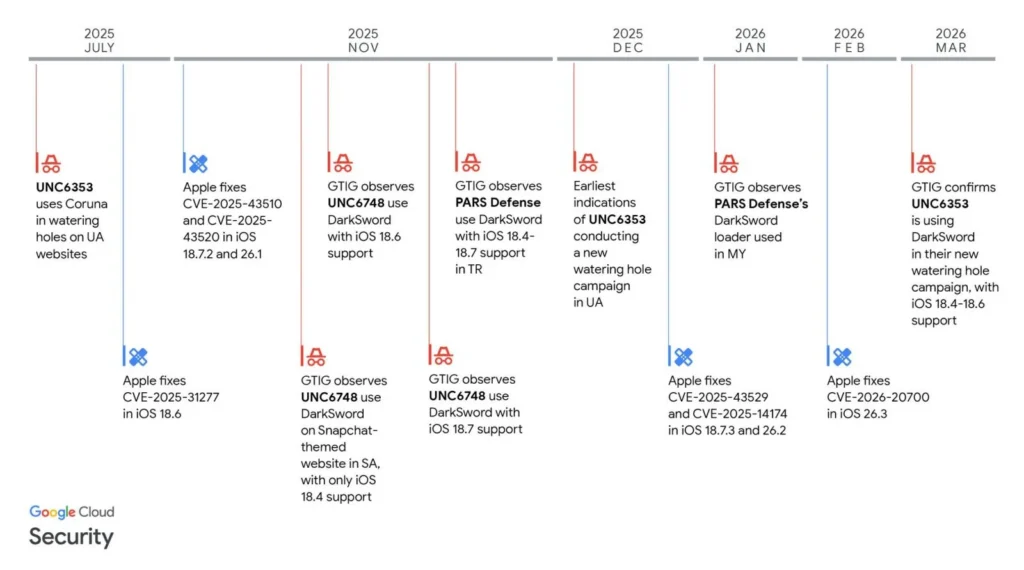

В сегодняшнем отчете Google Threat Intelligence Group (GTIG) говорится, что DarkSword используется по меньшей мере с ноября 2025 года несколькими киберпреступниками, которые распространяют три отдельных семейства вредоносных программ:

- GHOSTBLADE — программа для сбора данных на JavaScript, которая крадет большой объем информации, включая данные криптокошелька, сведения о системе и подключении, историю браузера, фотографии, данные о местоположении и перемещении, данные о переписке в iMessage, Telegram, WhatsApp, электронной почте, звонках и контактах

- GHOSTKNIFE — бэкдор, который может извлекать различные типы данных (авторизованные учетные записи, сообщения, данные браузера, историю местоположений, записи)

- GHOSTSABER — бэкдор на JavaScript, который может обнаруживать устройства и учетные записи, составлять списки файлов, выполнять код JavaScript и красть данные

Первым злоумышленником, использовавшим эту цепочку эксплойтов, стал UNC6748. Он атаковал пользователей из Саудовской Аравии через сайт, имитирующий Snapchat.

По данным GTIG, в конце ноября 2025 года DarkSword использовался в Турции компанией PARS Defense, турецким поставщиком коммерческих систем видеонаблюдения, на устройствах под управлением iOS 18.4–18.7.

«В отличие от атаки UNC6748, в этой кампании больше внимания уделялось информационной безопасности. Загрузчик эксплойтов и некоторые этапы эксплойта были запущены с использованием обфускации, а для шифрования эксплойтов между сервером и жертвой использовались ECDH и AES», — отмечает GTIG.

Ранее в этом году исследователи Google заметили, что DarkSword использовался в Малайзии другим клиентом PARS Defense для доставки бэкдора GHOSTSABER.

В марте 2026 года злоумышленники продолжили атаковать «водопой» с помощью скомпрометированных веб-сайтов, на которых развертывалось вредоносное ПО GHOSTBLADE для извлечения данных из взломанных систем.

По наблюдениям исследователей из Google, несмотря на то, что «ранее DarkSword, принадлежавший UNC6748 и PARS Defense, также поддерживал iOS 18.7, мы не обнаружили такой поддержки у UNC6353, несмотря на то, что он появился позже»,

По данным исследователей Lookout, и Coruna, и DarkSword демонстрируют признаки расширения кодовой базы с помощью больших языковых моделей (БЯМ). Особенно это заметно в случае с DarkSword, в котором есть множество комментариев, объясняющих функциональность кода.

«Это очень сложное вредоносное ПО представляет собой профессионально разработанную платформу, позволяющую быстро создавать модули благодаря доступу к языку программирования высокого уровня», — сообщает Lookout.

«Этот дополнительный шаг свидетельствует о значительных усилиях, затраченных на разработку этого вредоносного ПО с учетом требований к ремонтопригодности, долгосрочной разработке и расширяемости».

Цепочка доставки DarkSword

Помимо набора эксплойтов DarkSword, который активируется в один клик, компания iVerify также обнаружила эксплойт для Safari с «выходом из песочницы, повышением привилегий и внедрением в память», который позволял похищать конфиденциальные данные с устройств.

Атаки DarkSword начинаются в браузере Safari, где с помощью нескольких эксплойтов получают доступ к чтению и записи в ядре, а затем выполняют код через основной компонент-оркестратор (pe_main.js).

Неизвестно, как именно были взломаны сайты, с которых осуществлялись эти атаки, но злоумышленники имели достаточные права для внедрения вредоносных iframe в HTML-код этих сайтов.

Оркестратор внедряет движок JavaScript в привилегированные сервисы iOS, такие как App Access, Wi-Fi, Springboard, Keychain и iCloud, а затем активирует модули для кражи данных (например, GHOSTBLADE), которые собирают следующую информацию:

- Сохраненные пароли

- Фотографии, включая скриншоты и скрытые файлы изображений

- Базы данных WhatsApp и Telegram

- Криптовалютные кошельки (Coinbase, Binance, Ledger и другие)

- Текстовые сообщения (SMS)

- Адресная книга

- История звонков

- История местоположений

- История браузера

- Файлы cookie

- История Wi-Fi и пароли

- Данные Apple Health

- Календарь

- Заметки

- Установленные приложения

- Подключенные учетные записи

Примечательно, что DarkSword удаляет временные файлы и завершает работу, когда злоумышленники получают доступ к указанной выше информации, что указывает на то, что программа не предназначена для длительного наблюдения.

Пользователям iPhone рекомендуется обновиться до iOS 26.3.1 (последняя версия), выпущенной в начале этого месяца, и включить режим блокировки, если существует высокий риск заражения вредоносным ПО.

Для тех, кто пользуется старыми устройствами, которые не поддерживают обновление до последней версии iOS, Apple может выпустить исправления как в случае с эксплойтами Coruna, но это пока не подтверждено.

Обновление [18 марта, 11:39]: Статья дополнена информацией от Google Threat Intelligence Group об эксплойт-пакете DarkSide, предоставленной BleepingComputer после публикации.

Вывод

Эксплойт DarkSword показывает, что даже экосистема iOS больше не является «неприступной крепостью». Современные атаки становятся сложнее, массовее и ориентированы не только на шпионаж, но и на финансовую выгоду.

Главная опасность заключается в том, что заражение может происходить практически незаметно — достаточно просто посетить заражённый сайт. При этом вредоносный код использует цепочку из нескольких уязвимостей (RCE, обход песочницы, повышение привилегий), что позволяет получить полный контроль над устройством.

Дополнительную угрозу создаёт «hit-and-run» подход: данные быстро извлекаются (пароли, сообщения, фото, криптокошельки), а следы атаки минимальны или исчезают после перезагрузки устройства.

Хотя Apple уже закрыла уязвимости в новых версиях iOS, миллионы устройств всё ещё остаются под угрозой из-за устаревших версий системы.

👉 Основной вывод: своевременные обновления iOS — это уже не рекомендация, а критически важная мера безопасности.

Часто задаваемые вопросы

Что такое DarkSword?

DarkSword — это сложный набор эксплойтов (exploit chain) для iOS, позволяющий взломать iPhone и получить доступ к данным пользователя.

Какие устройства уязвимы?

Под угрозой находятся iPhone с iOS 18.4–18.7 и близкими версиями, особенно если они не обновлены до последних патчей безопасности.

Какие данные может украсть атака?

Эксплойт способен получить:

- пароли и cookies

- данные криптокошельков

- сообщения (iMessage, WhatsApp, Telegram)

- фотографии и контакты

- историю браузера и звонков

Как происходит заражение?

Чаще всего — через «watering hole» атаки: пользователь посещает заражённый сайт, после чего эксплойт автоматически выполняется через браузер Safari.

Есть ли защита от DarkSword?

Да, основные меры:

- обновить iOS до последних версий (например, iOS 26.3+ или патченных сборок iOS 18)

- включить Lockdown Mode

- избегать подозрительных сайтов и ссылок

Используется ли атака государственными хакерами?

Да, DarkSword уже связывают с государственными группировками и коммерческими шпионскими инструментами, а также с финансово мотивированными атаками.

Редактор: AndreyEx