Исследователи обнаружили два ранее неизвестных бэкдора Linux

Исследователи ESET выявили несколько образцов двух ранее неизвестных бэкдоров для Linux: WolfsBane и FireWood.

Цель обнаруженных бэкдоров и инструментов — кибершпионаж, нацеленный на конфиденциальные данные, такие как системная информация, учётные данные пользователей, а также определённые файлы и каталоги. Эти инструменты предназначены для постоянного доступа и скрытого выполнения команд, что позволяет собирать разведданные в течение длительного времени, оставаясь незамеченными.

WolfsBane

Исследователи обнаружили образцы WolfsBane на VirusTotal, загруженные с Тайваня, Филиппин и Сингапура, которые, вероятно, были получены в результате реагирования на инцидент на взломанном сервере. Они с высокой долей вероятности связывают его с Gelsemium, китайской группой APT.

Ранее Gelsemium атаковал организации в Восточной Азии и на Ближнем Востоке. Этот субъект угроз, связанный с Китаем, известен с 2014 года. До сих пор не было публичных сообщений о том, что Gelsemium использует вредоносное ПО для Linux.

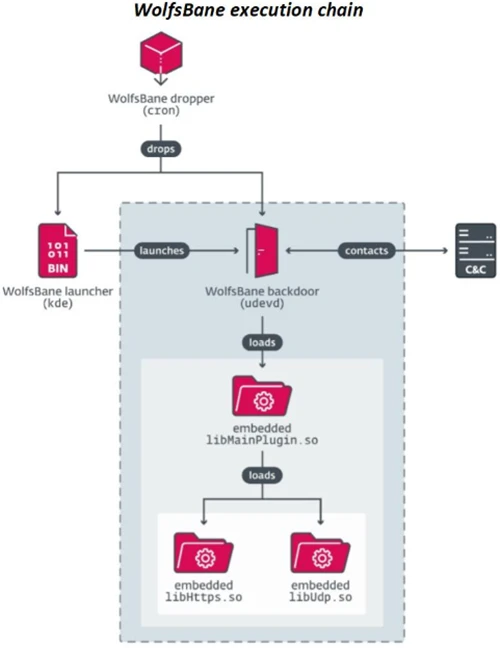

WolfsBane является частью простой цепочки загрузки, состоящей из дроппера, запускающего приложения и бэкдора. Частью проанализированной цепочки атак WolfsBane также является модифицированный пользовательский руткит с открытым исходным кодом — тип программного обеспечения, которое существует в пользовательском пространстве операционной системы и скрывает свою деятельность.

FireWood

Кроме того, ESET Research обнаружила ещё один бэкдор для Linux — FireWood. Однако ESET не может однозначно связать FireWood с другими инструментами Gelsemium, и его присутствие в проанализированных архивах может быть случайным. Таким образом, ESET с низкой долей уверенности относит FireWood к Gelsemium, учитывая, что это может быть инструмент, используемый несколькими китайскими APT-группами.

FireWood связан с бэкдором, который отслеживался исследователями под названием Project Wood. Исследователи обнаружили его в 2005 году и наблюдали за его развитием в более сложные версии. Ранее этот бэкдор использовался в операции TooHash.

В проанализированных ESET архивах также содержится несколько дополнительных инструментов — в основном веб-оболочки, — которые позволяют злоумышленнику удалённо управлять сервером после их установки на взломанный сервер, а также простые вспомогательные инструменты.

«Наиболее примечательные образцы, которые мы обнаружили в архивах, загруженных на VirusTotal, — это два бэкдора, напоминающие известные вредоносные программы для Windows, используемые Gelsemium. WolfsBane — это аналог Gelsevirine для Linux, а FireWood связан с Project Wood. Мы также обнаружили другие инструменты, потенциально связанные с деятельностью Gelsemium», — говорит исследователь ESET Виктор Шперка, который проанализировал последний набор инструментов Gelsemium.

«Тенденция APT-групп сосредотачиваться на вредоносном ПО для Linux становится всё более заметной. Мы считаем, что этот сдвиг связан с улучшениями в защите электронной почты Windows и конечных устройств, такими как широкое использование инструментов обнаружения и реагирования на угрозы конечных устройств и решение Microsoft по умолчанию отключать макросы Visual Basic для приложений. Следовательно, злоумышленники изучают новые способы атак, уделяя всё больше внимания использованию уязвимостей в системах, подключённых к интернету, большинство из которых работают на Linux», — объясняет Шперка.

Редактор: AndreyEx