Zyxel предупреждает о критической уязвимости, затрагивающей более десятка маршрутизаторов

Тайваньский сетевой провайдер Zyxel выпустил обновления для устранения критической уязвимости, затрагивающей более десятка моделей маршрутизаторов. Из-за этой уязвимости злоумышленники без аутентификации могут получить доступ к удалённому выполнению команд на устройствах без обновлений.

Уязвимость, связанная с внедрением команд, обозначенная как CVE-2025-13942, была обнаружена в функции UPnP в абонентских терминалах Zyxel 4G LTE/5G NR, DSL/Ethernet, оптоволоконных абонентских терминалах и беспроводных ретрансляторах.

По данным Zyxel, злоумышленники, не прошедшие аутентификацию, могут использовать эту уязвимость для выполнения команд операционной системы (ОС) на уязвимом устройстве с помощью вредоносных SOAP-запросов UPnP.

Однако атаки с использованием уязвимости CVE-2025-13942, скорее всего, будут иметь более ограниченные последствия, чем предполагает рейтинг опасности. Для успешной эксплуатации уязвимости требуется включить UPnP и доступ к глобальной сети, который по умолчанию отключен.

«Важно отметить, что на этих устройствах доступ к глобальной сети по умолчанию отключен, и атака может быть проведена удаленно только в том случае, если включены и доступ к глобальной сети, и уязвимая функция UPnP, — заявили в Zyxel. — Пользователям настоятельно рекомендуется установить обновления для обеспечения оптимальной защиты.»

Устранение уязвимостей

Во вторник компания Zyxel также устранила две уязвимости, связанные с внедрением команд после аутентификации, которые имеют высокий уровень опасности (CVE-2025-13943 и CVE-2026-1459) и позволяют злоумышленникам выполнять команды операционной системы, используя скомпрометированные учетные данные.

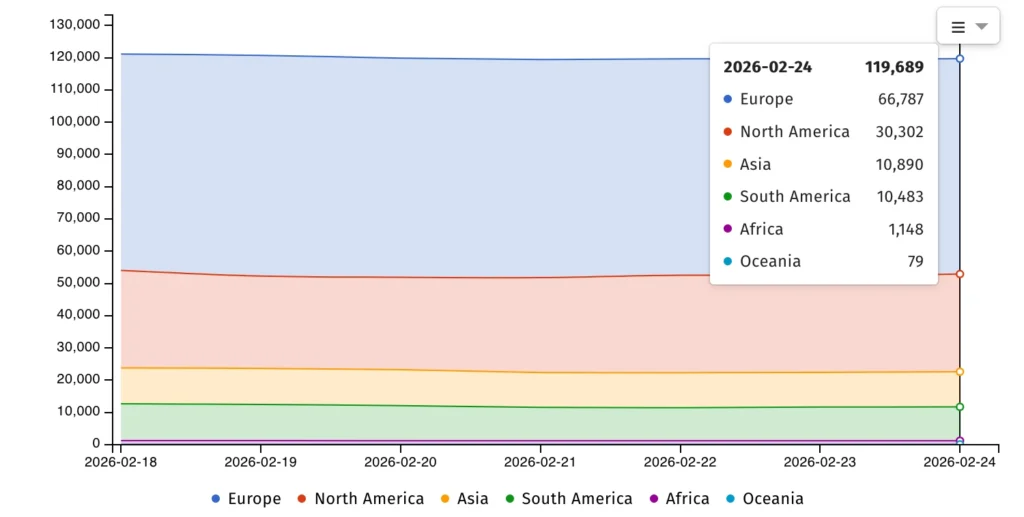

Организация Shadowserver, занимающаяся мониторингом интернет-безопасности, в настоящее время отслеживает почти 120 000 устройств Zyxel, подключенных к интернету, в том числе более 76 000 маршрутизаторов.

Устройства Zyxel часто становятся мишенью для атак, поскольку многие интернет-провайдеры по всему миру устанавливают их по умолчанию при заключении нового договора на предоставление услуг.

Агентство по кибербезопасности и защите инфраструктуры США (CISA) в настоящее время отслеживает 12 уязвимостей в продуктах Zyxel, затрагивающих маршрутизаторы, брандмауэры и сетевые хранилища компании, которые уже использовались или продолжают использоваться злоумышленниками.

Ранее в этом месяце компания Zyxel предупредила о том, что не планирует устранять две уязвимости нулевого дня (CVE-2024-40891 и CVE-2024-40891), которые активно используются в атаках и затрагивают устаревшие маршрутизаторы, которые все еще можно купить в интернете. Вместо этого компания «настоятельно» рекомендовала клиентам заменить свои маршрутизаторы на более новые модели, в прошивке которых уже устранены уязвимости.

«VMG1312-B10A, VMG1312-B10B, VMG1312-B10E, VMG3312-B10A, VMG3313-B10A, VMG3926-B10B, VMG4325-B10A, VMG4380-B10A, VMG8324-B10A, VMG8924-B10A, SBG3300 и SBG3500 являются устаревшими продуктами, срок службы которых истек в течение многих лет», — сказали в Zyxel . Поэтому мы настоятельно рекомендуем пользователям заменить их на устройства нового поколения для оптимальной защиты.»

Компания Zyxel утверждает, что ее сетевые продукты используют более 1 миллиона компаний на 150 рынках.

Выводы

Критическая уязвимость удалённого выполнения кода (RCE), обнаруженная в маршрутизаторах Zyxel, наглядно показывает, насколько опасными могут быть ошибки в базовых сетевых функциях устройств. Проблема (CVE-2025-13942) связана с внедрением команд в механизме UPnP и затрагивает более десятка моделей роутеров, включая устройства 4G/5G, DSL и оптические терминалы. Эксплуатация позволяет злоумышленнику выполнять системные команды на устройстве без аутентификации при определённых условиях.

Несмотря на критический уровень опасности, риск массовых атак частично снижается тем, что для удалённой эксплуатации должны быть одновременно включены UPnP и доступ из WAN, причём последний по умолчанию отключён. Однако изменение настроек пользователями или провайдерами может сделать устройства уязвимыми.

Особую тревогу вызывает масштаб потенциальной угрозы: в интернете обнаружены десятки тысяч доступных извне устройств Zyxel, которые традиционно широко используются провайдерами как оборудование «по умолчанию». Это делает подобные уязвимости привлекательной целью для киберпреступников и ботнетов.

Главный вывод — безопасность домашних и корпоративных сетей напрямую зависит от своевременного обновления прошивки сетевого оборудования и правильной конфигурации сервисов удалённого доступа. Даже если уязвимость требует особых условий для эксплуатации, полагаться на настройки по умолчанию нельзя.

FAQ

Что это за уязвимость и чем она опасна?

Это критическая уязвимость удалённого выполнения кода (RCE), позволяющая злоумышленнику запускать команды операционной системы на маршрутизаторе и потенциально полностью его контролировать.

Какие устройства затронуты?

Под угрозой более десятка моделей Zyxel, включая 4G/5G-роутеры, DSL/Ethernet CPE, оптические терминалы (ONT) и Wi-Fi-расширители.

Можно ли атаковать устройство без пароля?

Да, в случае основной уязвимости атака возможна без аутентификации, если включены UPnP и доступ из WAN.

Почему риск считают ограниченным?

Потому что WAN-доступ на большинстве устройств отключён по умолчанию, а без него удалённая атака невозможна.

Что нужно сделать пользователям прямо сейчас?

- Установить последние обновления прошивки

- Отключить UPnP, если он не требуется

- Проверить, выключен ли удалённый доступ из интернета

- Использовать сложные уникальные пароли

Могут ли такие уязвимости использоваться в реальных атаках?

Да. Сетевые устройства часто становятся целями ботнетов, шпионажа и атак на инфраструктуру, особенно если они массово используются провайдерами.

Редактор: AndreyEx