Новые фишинговые атаки VENOM позволяют похищать учетные записи Microsoft руководителей высшего звена

Злоумышленники, использующие ранее не известную платформу «фишинг как услуга» (PhaaS) под названием «VENOM», нацелены на учетные данные руководителей высшего звена из различных отраслей.

Эта операция проводится как минимум с ноября прошлого года и, судя по всему, нацелена на конкретных лиц, занимающих должности генеральных директоров, финансовых директоров или вице-президентов в своих компаниях.

Кроме того, VENOM, судя по всему, имеет закрытый доступ, поскольку его не продвигают на публичных каналах и подпольных форумах, что снижает вероятность того, что о нём узнают исследователи.

Цепочка атак VENOM

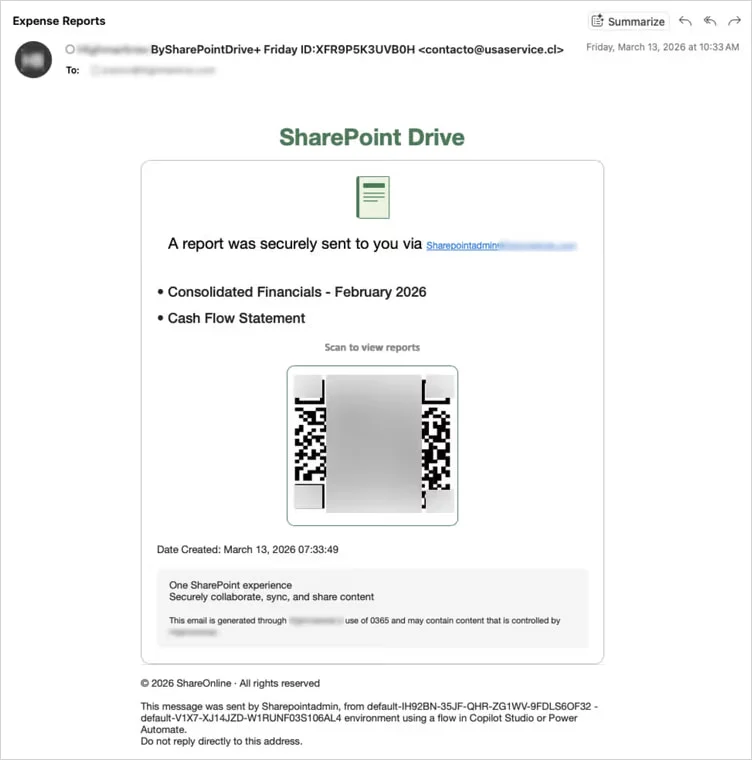

Фишинговые письма, обнаруженные исследователями из компании Abnormal, специализирующейся на кибербезопасности, выдавали себя за уведомления о совместном использовании документов Microsoft SharePoint в рамках внутренней коммуникации.

Сообщения очень персонализированы и содержат случайный HTML-шум, например поддельные CSS-классы и комментарии. Злоумышленник также подделывает цепочки электронных писем, ориентируясь на получателя, чтобы повысить доверие к письму.

Для получения доступа жертве предлагается отсканировать QR-код в формате Unicode. Этот трюк позволяет обойти инструменты сканирования и перенести атаку на мобильные устройства.

«Адрес электронной почты цели закодирован в формате Base64 дважды в URL-фрагменте — части после символа #, — объясняют исследователи аномалий.

— Фрагменты никогда не передаются в HTTP-запросах, поэтому адрес электронной почты цели не отображается в журналах на стороне сервера и в списках репутации URL».

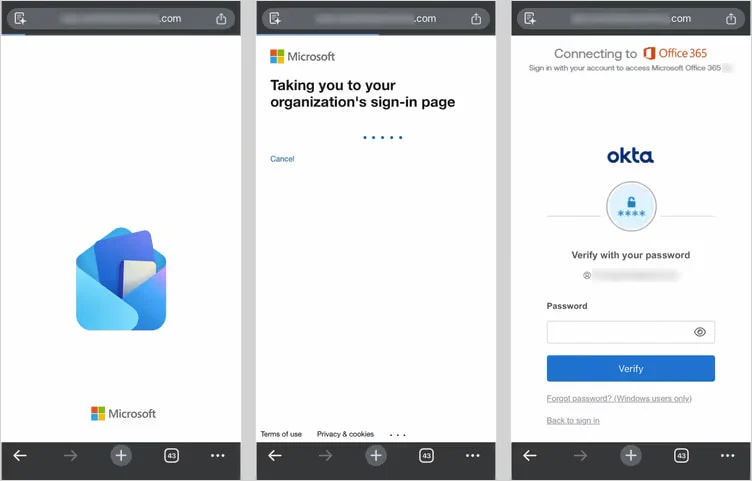

Когда жертва сканирует QR-код, она попадает на целевую страницу, которая служит фильтром для исследователей в области безопасности и изолированных сред, гарантируя, что на фишинговую платформу будут перенаправлены только реальные цели. Пользователи, не представляющие интереса для злоумышленников, перенаправляются на легитимные веб-сайты, чтобы снизить вероятность подозрений.

Те, кто проходит проверку, попадают на страницу сбора учетных данных, которая в режиме реального времени имитирует процесс входа в Microsoft, передавая учетные данные и коды многофакторной аутентификации (MFA) в API Microsoft и захватывая токен сеанса.

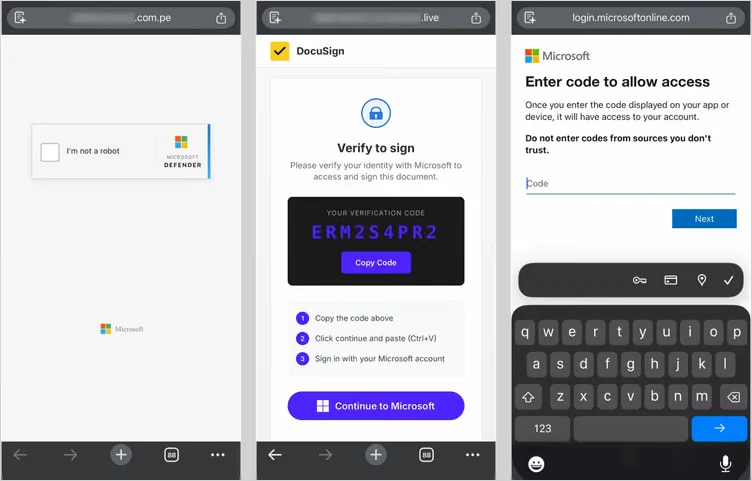

Помимо метода «злоумышленник в середине» (Adversary-in-the-middle, AiTM), Abnormal также обнаружила тактику фишинга с использованием кода устройства, при которой жертву обманом заставляют предоставить доступ к своей учетной записи Microsoft для неавторизованного устройства.

За последний год этот метод стал очень популярным благодаря своей эффективности и устойчивости к сбросу паролей. По крайней мере 11 фишинговых наборов предлагают его в качестве опции.

В обоих случаях VENOM быстро устанавливает постоянный доступ в процессе аутентификации. При использовании AiTM он регистрирует новое устройство в учетной записи жертвы. При использовании кода устройства он получает токен, который также дает доступ к учетной записи.

Исследователи отмечают, что многофакторной аутентификации уже недостаточно для защиты. Руководители высшего звена должны использовать аутентификацию FIDO2, отключать поток кода устройства, когда в этом нет необходимости, и предотвращать злоупотребление токенами, применяя более строгие политики условного доступа.

Выводы по статье

- Фишинговая платформа VENOM представляет собой новый уровень атак класса phishing-as-a-service, ориентированный на топ-менеджмент компаний (CEO, CFO и др.), причём цели выбираются точечно по имени, а не массово.

- Кампания маскируется под уведомления Microsoft SharePoint, что значительно повышает доверие жертв и вероятность компрометации.

- Использование QR-кодов (в том числе созданных через Unicode-символы) помогает обходить защиту почтовых фильтров и переводит атаку на мобильные устройства, где контроль слабее.

- Главная опасность — обход MFA (двухфакторной аутентификации) через AiTM-атаки и механизм device code, что позволяет злоумышленникам получать доступ даже к защищённым аккаунтам.

- После входа злоумышленники перехватывают токены и используют легитимные механизмы Microsoft 365 для закрепления доступа, превращая один вход в долгосрочный компромисс.

- Платформа распространяется в закрытых кругах, что делает её более опасной — это не массовый инструмент, а оружие для целевых атак высокого уровня.

Итог: классические методы защиты (включая MFA) уже недостаточны — компаниям нужно усиливать контроль за OAuth, поведением пользователей и доступами к облачным сервисам.

Редактор: AndreyEx