Microsoft: хакеры используют ошибки в протоколе OAuth для распространения вредоносного ПО

Хакеры используют легитимный механизм перенаправления OAuth, чтобы обходить защиту от фишинга в электронной почте и браузерах и перенаправлять пользователей на вредоносные страницы.

По словам исследователей из Microsoft Defender, атаки направлены на государственные и общественные организации с помощью фишинговых ссылок, которые вынуждают пользователей авторизоваться в вредоносных приложениях.

с запросами на электронную подпись, уведомлениями о социальном страховании, приглашениями на встречи, запросами на сброс пароля или различными финансовыми и политическими вопросами, содержащими URL-адреса для перенаправления OAuth. Иногда URL-адреса встраиваются в PDF-файлы, чтобы их нельзя было обнаружить.

Принудительные рискованные перенаправления

Приложения OAuth регистрируются у поставщика идентификационных данных, например Microsoft Entra ID, и используют протокол OAuth 2.0 для получения делегированного доступа или доступа на уровне приложения к пользовательским данным и ресурсам.

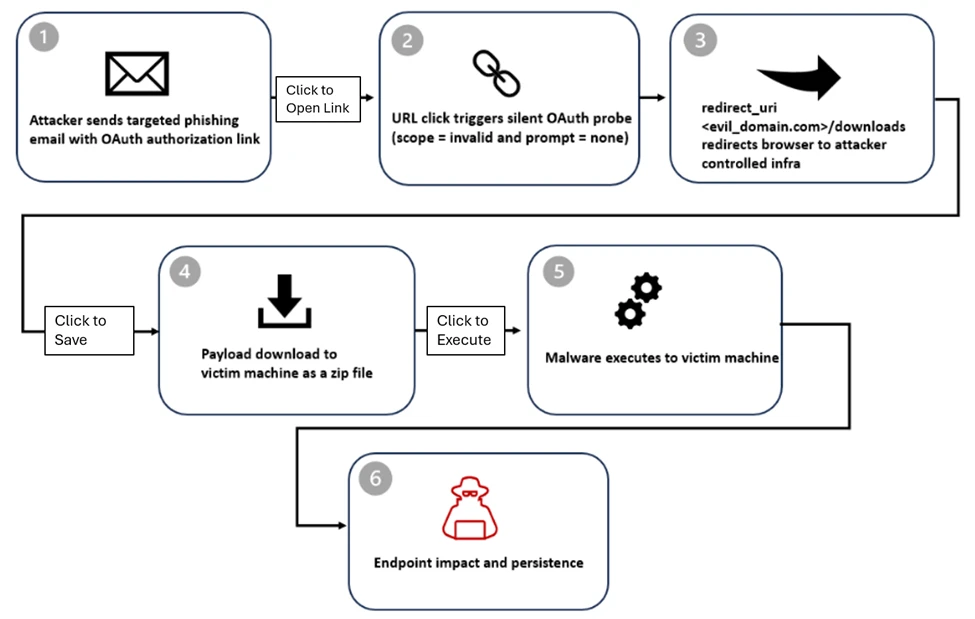

В кампаниях, за которыми наблюдала компания Microsoft, злоумышленники создавали вредоносные OAuth-приложения в подконтрольном им клиенте и настраивали их с помощью URI перенаправления, указывающего на их инфраструктуру.

Исследователи утверждают, что даже если URL-адреса для Entra ID выглядят как легитимные запросы на авторизацию, конечная точка вызывается с параметрами для бесшумного входа в систему без интерактивного входа и с недопустимой областью действия, что приводит к ошибкам при аутентификации. Это вынуждает поставщика идентификационных данных перенаправлять пользователей на URI перенаправления, настроенный злоумышленником.

В некоторых случаях жертвы перенаправляются на фишинговые страницы, созданные с помощью фреймворков типа «злоумышленник в середине», таких как EvilProxy, которые могут перехватывать действительные файлы cookie сеанса для обхода защиты многофакторной аутентификации (MFA).

Компания Microsoft обнаружила, что параметр state использовался не по назначению для автоматического заполнения адреса электронной почты жертвы в поле для ввода учетных данных на фишинговой странице, что усиливало ощущение легитимности.

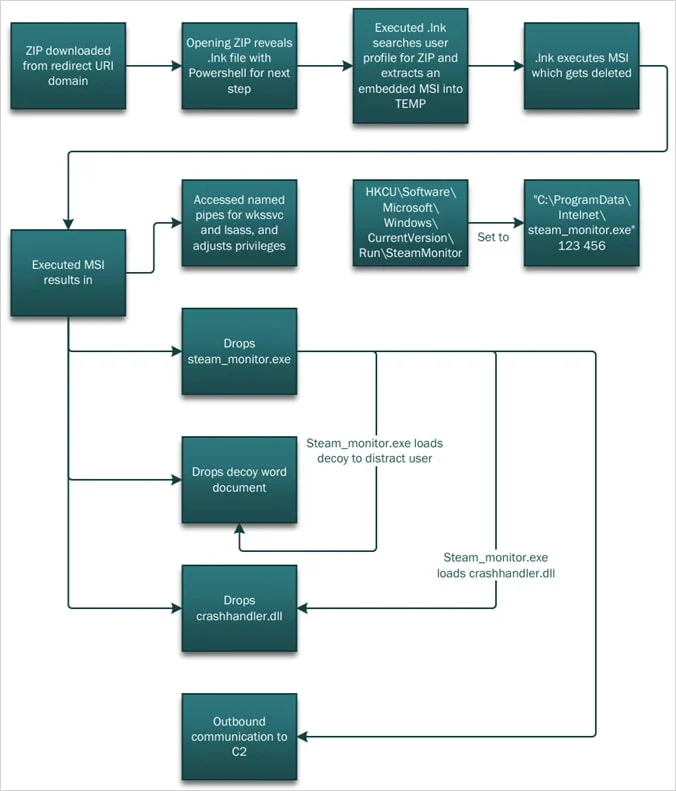

В других случаях жертвы перенаправляются на страницу с адресом /download, которая автоматически загружает ZIP-файл с вредоносными файлами-ярлыками (.LNK) и инструментами для обхода HTML-защиты.

При открытии .LNK запускается PowerShell, который выполняет разведку на скомпрометированном хосте и извлекает компоненты, необходимые для следующего этапа — боковой загрузки DLL.

Вредоносная DLL (crashhandler.dll) расшифровывает и загружает в память финальную полезную нагрузку (crashlog.dat), в то время как легитимный исполняемый файл (stream_monitor.exe) загружает ложную цель, чтобы отвлечь жертву.

Microsoft рекомендует организациям ужесточить требования к разрешениям для приложений OAuth, обеспечить надежную защиту идентификационных данных и соблюдение политик условного доступа, а также использовать междоменное обнаружение для электронной почты, идентификационных данных и конечных точек.

Компания подчеркивает, что наблюдаемые атаки представляют собой угрозы, связанные с идентификацией, которые используют предполагаемое поведение системы OAuth, соответствующее стандарту, определяющему порядок обработки ошибок авторизации с помощью перенаправлений.

Исследователи предупреждают, что злоумышленники теперь вызывают ошибки OAuth с помощью недопустимых параметров, таких как scope или prompt=none,, чтобы принудительно перенаправлять запросы без отображения ошибок в рамках реальных атак.

Редактор: AndreyEx