Google: 90 уязвимостей «нулевого дня» были использованы в атаках в 2025 году

Zero‑day уязвимости — это «нулевые дни» в безопасности программного обеспечения, которые злоумышленники эксплуатируют до того, как разработчики узнают о них и успевают выпустить исправления (патчи). Такие уязвимости чрезвычайно ценны для хакеров, поскольку часто дают полный контроль над системой, обходят защиту или позволяют внедрить скрытые эксплойты.

В мире кибербезопасности рост числа атак и изменение целевых платформ — это не просто статистика. Это сигнал для компаний и пользователей обновить подходы к защите данных, инфраструктуры и устройств.

Основные выводы отчёта Google Threat Intelligence Group (GTIG)

Google GTIG проанализировала события 2025 года и пришла к следующим ключевым выводам:

Количество атак по годам

| Год | Количество активных zero‑day эксплойтов |

|---|---|

| 2023 | 100 (рекорд) |

| 2024 | 78 |

| 2025 | 90 |

Это рост на 15% по сравнению с 2024 годом, хотя и ниже рекорда 2023 года.

Основные категории атак

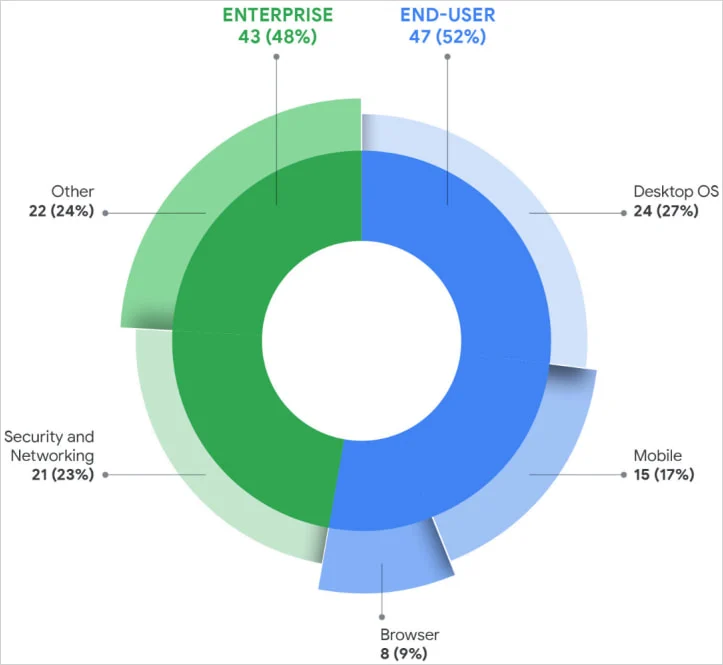

По данным отчёта, распределение целей выглядело так:

- Операционные системы — большинство случаев (включая мобильные и десктопные платформы)

- Корпоративное ПО и устройства — почти половина всех эксплойтов

- Мобильные платформы — значимый рост

- Веб‑браузеры — снижение активности

Что нового в 2025 году

Больший уклон в сторону корпоративных уязвимостей

В 2025 году почти 43 из 90 zero‑day уязвимостей были нацелены на корпоративные системы: сетевые устройства, VPN‑решения, серверы виртуализации и безопасность инфраструктуры. Это отражает тенденцию, что злоумышленникам всё выгоднее атаковать корпоративные платформы с широкими привилегиями, чем конечные пользовательские приложения.

Рост атак на мобильные платформы

Использование цепочек уязвимостей в мобильных ОС выросло по сравнению с предыдущим годом, что указывает на увеличение угроз для смартфонов и планшетов.

Уменьшение количества атак через браузеры

Эксплуатация zero‑day уязвимостей в веб‑браузерах снизилась — возможно, из‑за усиления защиты таких приложений. Однако это не означает исчезновения угроз: атакующие используют более скрытные техники, затрудняющие обнаружение.

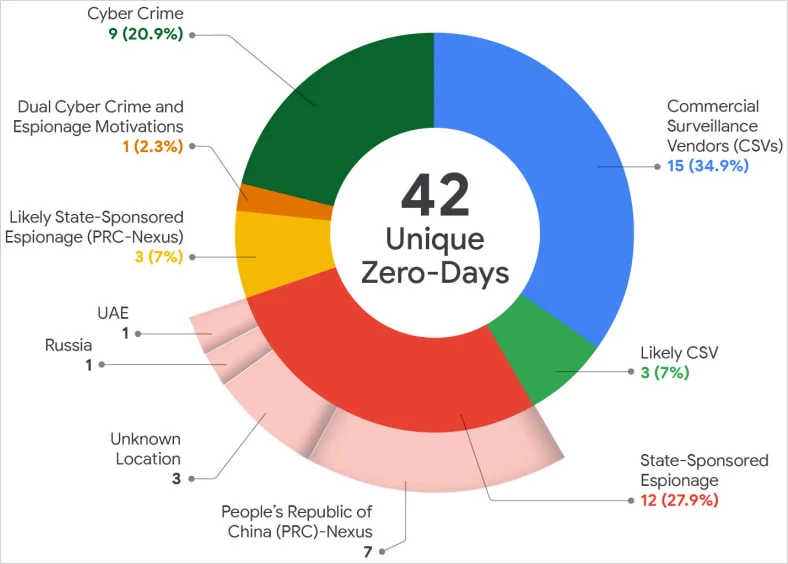

Новые группы злоумышленников

Отдельный рост связан с коммерческими шпионскими продуктами (spyware, коммерческие поставщики слежки), которые в 2025 году превзошли государственные группы по количеству активного использования undocumented (нерегистрируемых) уязвимостей.

Типы уязвимостей, которые чаще всего эксплуатировались

По отчёту Google в 2025 году чаще всего наблюдались следующие типы багов:

- Remote Code Execution (RCE) — удалённое выполнение кода

- Privilege Escalation — повышение привилегий

- Memory Corruption (use‑after‑free)

- Injection и обходы авторизации

Эти уязвимости опасны тем, что позволяют злоумышленнику полностью контролировать устройство или сеть без дополнительного взаимодействия с пользователем.

Главные цели атак по вендорам (поставщикам ПО)

По данным GTIG:

- Microsoft — 25 zero‑day атак

- Google — 11

- Apple — 8

- Cisco и Fortinet — по 4

- Ivanti и VMware — по 3

Это показывает, что даже крупнейшие технологические компании остаются в зоне риска.

Рекомендации по защите от zero‑day атак

Чтобы уменьшить риски, специалисты Google и эксперты по кибербезопасности рекомендуют:

- Своевременные обновления и применение патчей

- Мониторинг поведения и аномалий в системах

- Снижение поверхности атаки (attack surface reduction)

- Защита привилегий и сегментация сети

- Тестирование и анализ инцидентов безопасности

Чем быстрее уязвимости закрываются, тем меньше времени они доступны злоумышленникам.

Вывод: куда движется мир безопасности

Zero‑day уязвимости остаются одной из самых серьёзных угроз для глобальной кибербезопасности. Даже несмотря на снижение количества атак в части браузеров, общее число эксплуатируемых багов растёт, а фокус смещается на корпоративные и инфраструктурные решения.

Главные тенденции 2025 года:

- Рост числа zero‑day атак

- Увеличение угроз для корпоративных продуктов

- Расширение роли коммерческих spyware‑групп

- Усиление атак на мобильные платформы

Это значит, что организациям и конечным пользователям необходимо перестроить защиту таким образом, чтобы учитывались не только известные угрозы, но и скрытые в природе zero‑day уязвимости.

Часто задаваемые вопросы

Что такое zero‑day уязвимость?

Zero‑day — это уязвимость, о которой разработчик ПО ещё не знает и поэтому не выпустил патч, а злоумышленники уже используют её в атаках.

Почему zero‑day так опасны?

Они дают хакерам возможность обходить защиту, получать доступ к системам или повышать привилегии без предупреждения.

Какие системы чаще всего атакуют?

По отчёту Google, в 2025 году наибольшее количество атак пришло на операционные системы, корпоративные устройства и сетевую инфраструктуру.

Что компании могут сделать для защиты?

Обновлять ПО, мониторить аномальное поведение, ограничивать доступ и внедрять многоуровневую защиту.

Редактор: AndreyEx