Хакеры используют .arpa DNS и IPv6 для обхода антифишинговых систем

Новая техника фишинга использует инфраструктуру интернета

Эксперты по кибербезопасности обнаружили новую фишинговую схему, в которой злоумышленники используют инфраструктурный домен .arpa и механизмы обратного DNS IPv6 для обхода традиционных систем защиты электронной почты и проверки репутации доменов.

Особенность этой атаки заключается в том, что она задействует элементы интернета, которые обычно применяются исключительно для технических задач — например, для сопоставления IP-адресов с именами хостов. Поскольку такие домены редко используются для размещения веб-контента, многие системы безопасности просто не анализируют их как потенциальный источник угроз.

В результате вредоносные ссылки могут успешно обходить фильтры почтовых шлюзов, антивирусных систем и сервисов репутации доменов.

Например, у сайта www.google.com есть IP-адреса 192.178.50.36 (IPv4) и 2607:f8b0:4008:802::2004 (IPv6). Запрос к IP-адресу Google 192.178.50.36 с помощью утилиты dig приводит к имени хоста in-addr.arpa и, в конечном счете, к обычному имени хоста:

; <<>> DiG 9.18.39-0ubuntu0.24.04.2-Ubuntu <<>> -x 192.178.50.36

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 59754

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

;; QUESTION SECTION:

;36.50.178.192.in-addr.arpa. IN PTR

;; ANSWER SECTION:

36.50.178.192.in-addr.arpa. 1386 IN PTR lcmiaa-aa-in-f4.1e100.net.

;; Query time: 7 msec

;; SERVER: 127.0.0.1#53(127.0.0.1) (UDP)

;; WHEN: Fri Mar 06 13:57:31 EST 2026

;; MSG SIZE rcvd: 94

Запрос к IPv6-адресу Google 2607:f8b0:4008:802::2004 показывает, что он сначала разрешается в имя хоста IPv6.arpa, а затем в обычное имя хоста, как показано ниже.

; <<>> DiG 9.18.39-0ubuntu0.24.04.2-Ubuntu <<>> -x 2607:f8b0:4008:802::2004

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 31116

;; flags: qr rd ra; QUERY: 1, ANSWER: 2, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

;; QUESTION SECTION:

;4.0.0.2.0.0.0.0.0.0.0.0.0.0.0.0.2.0.8.0.8.0.0.4.0.b.8.f.7.0.6.2.ip6.arpa. IN PTR

;; ANSWER SECTION:

4.0.0.2.0.0.0.0.0.0.0.0.0.0.0.0.2.0.8.0.8.0.0.4.0.b.8.f.7.0.6.2.ip6.arpa. 78544 IN PTR tzmiaa-af-in-x04.1e100.net.

4.0.0.2.0.0.0.0.0.0.0.0.0.0.0.0.2.0.8.0.8.0.0.4.0.b.8.f.7.0.6.2.ip6.arpa. 78544 IN PTR mia07s48-in-x04.1e100.net.

;; Query time: 10 msec

;; SERVER: 127.0.0.1#53(127.0.0.1) (UDP)

;; WHEN: Fri Mar 06 13:58:43 EST 2026

;; MSG SIZE rcvd: 171

Что такое домен .arpa и зачем он нужен

Домен верхнего уровня .arpa предназначен для работы базовой инфраструктуры сети. Он используется для обратного DNS-разрешения — процесса, при котором система определяет доменное имя по IP-адресу.

Существует два основных варианта обратного DNS:

- in-addr.arpa — для IPv4-адресов

- ip6.arpa — для IPv6-адресов

Такие записи обычно используются сетевыми администраторами для диагностики, логирования и сетевой маршрутизации, а не для размещения сайтов или веб-приложений.

Однако именно эту особенность и начали использовать злоумышленники.

Как работает новая фишинговая схема

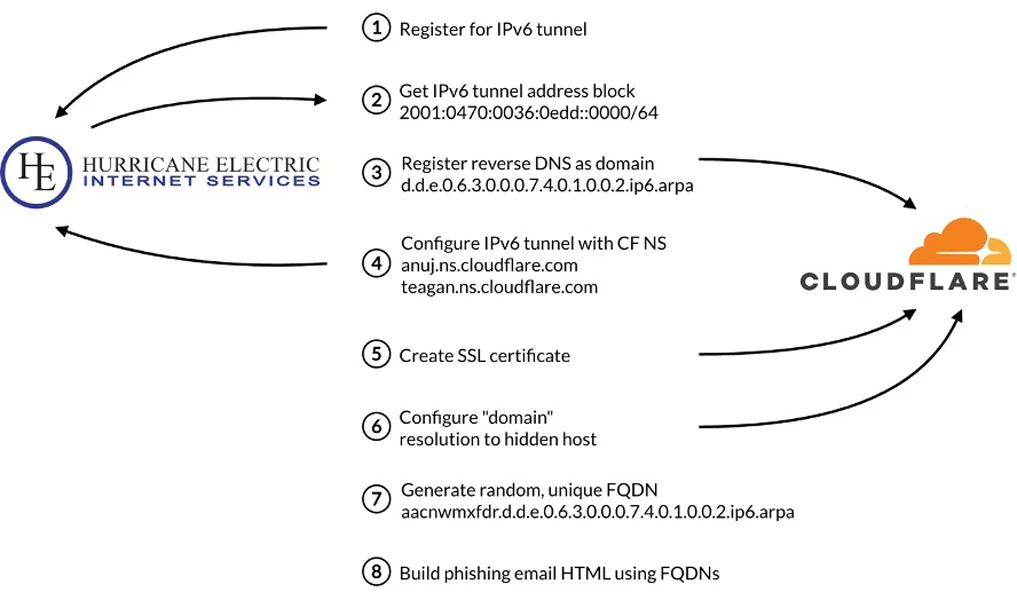

Исследователи обнаружили, что атакующие могут получить контроль над диапазоном IPv6-адресов и настроить для него собственную зону обратного DNS. После этого они создают нестандартные DNS-записи, которые фактически превращают инфраструктурный домен в площадку для фишинга.

Типичная схема атаки выглядит следующим образом:

- Злоумышленники получают блок IPv6-адресов (часто через туннельные сервисы IPv6).

- Для этого диапазона настраивается собственная зона ip6.arpa.

- Создаются случайные поддомены на основе IPv6-адреса.

- Вместо стандартных PTR-записей добавляются A-записи, указывающие на сервер с фишинговым сайтом.

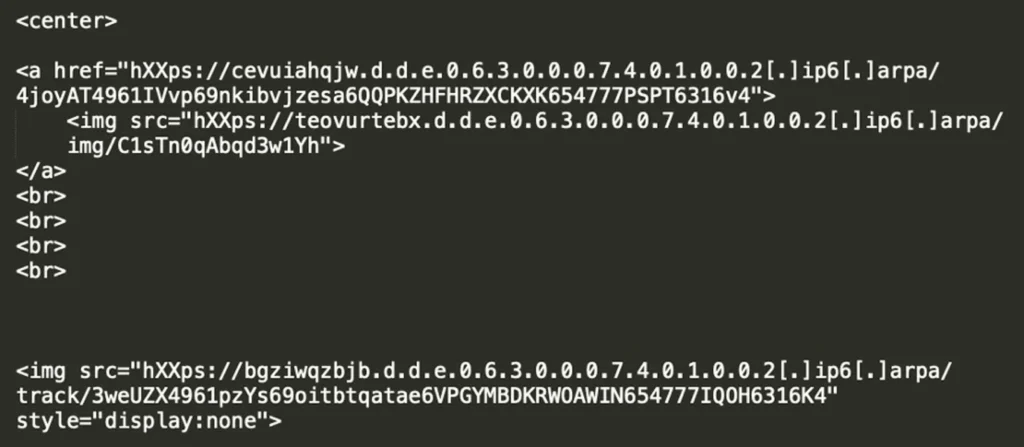

- Ссылки на такие домены внедряются в письма или изображения в HTML-рассылках.

В письме ссылка может выглядеть как обычная картинка или кнопка. Когда пользователь нажимает на неё, система сначала выполняет DNS-разрешение домена из зоны ip6.arpa, после чего происходит перенаправление на поддельную страницу входа.

Обзор Infoblox о том, как домен верхнего уровня .arpa используется в фишинговых письмах

Источник: Infoblox

Почему такие атаки трудно обнаружить

Главная проблема заключается в том, что многие системы безопасности ориентируются на репутацию домена и данные WHOIS.

Но домен .arpa:

- не содержит стандартных регистрационных данных

- не имеет типичного возраста домена

- не связан с владельцем через WHOIS

Из-за этого традиционные методы оценки репутации оказываются неэффективными.

Кроме того, злоумышленники используют дополнительные методы маскировки:

- инфраструктуру CDN и прокси-сервисы

- короткоживущие фишинговые ссылки

- системы распределения трафика (TDS)

- случайно генерируемые поддомены

В некоторых случаях серверы DNS размещались через популярные сервисы, что ещё сильнее скрывает реальное расположение вредоносной инфраструктуры.

Дополнительные техники, используемые злоумышленниками

Исследование также выявило использование других методов скрытия фишинговых сайтов:

- перехват «висячих» записей CNAME

- subdomain shadowing — создание вредоносных поддоменов на доверенных доменах

- использование поддоменов известных организаций

По данным аналитиков, было обнаружено более 100 случаев использования поддоменов известных компаний, университетов, государственных структур и СМИ для распространения фишинговых страниц.

Почему IPv6 стал удобным инструментом для атак

Пространство IPv6 значительно больше, чем IPv4, что делает инфраструктуру сложнее для мониторинга и блокировки.

Атакующие используют это преимущество:

- получают большие диапазоны IP-адресов

- создают тысячи случайных DNS-поддоменов

- быстро меняют инфраструктуру

Это затрудняет анализ и делает автоматическое обнаружение угроз менее эффективным.

Как защититься от подобных фишинговых атак

Для организаций и пользователей эксперты рекомендуют соблюдать несколько правил безопасности.

Основные меры защиты:

- не переходить по ссылкам из неожиданных писем

- использовать фильтрацию DNS-запросов

- анализировать обращения к доменам

.arpa - включать мониторинг IPv6-трафика

- применять политики SPF, DKIM и DMARC

- использовать современные системы анализа угроз

Для компаний также важно контролировать DNS-инфраструктуру и отслеживать аномалии в резолвинге доменных имен.

Вывод

Новая техника фишинга показывает, что злоумышленники всё чаще используют саму инфраструктуру интернета для обхода систем безопасности. Использование домена .arpa и механизма обратного DNS IPv6 позволяет скрывать вредоносные сайты от традиционных фильтров и систем репутации.

Это ещё раз подтверждает: современные угрозы всё чаще строятся не на уязвимостях программного обеспечения, а на нестандартном использовании сетевых протоколов и сервисов.

Организациям необходимо расширять мониторинг DNS-инфраструктуры и учитывать такие сценарии в стратегиях киберзащиты.

Часто задаваемые вопросы

Что такое домен .arpa

.arpa — это специальный домен верхнего уровня, предназначенный для работы инфраструктуры интернета, прежде всего для обратного DNS-разрешения IP-адресов.

Почему фишинговые сайты в .arpa трудно обнаружить

Такие домены не имеют стандартных регистрационных данных, возраста домена и репутационной истории, поэтому многие системы безопасности не анализируют их как потенциальную угрозу.

Как злоумышленники используют IPv6 в фишинге

Они получают диапазон IPv6-адресов, создают обратные DNS-домены в зоне ip6.arpa и направляют их на серверы с фишинговыми страницами.

Как защититься от подобных атак

Лучший способ защиты — избегать перехода по подозрительным ссылкам, использовать современные системы фильтрации электронной почты и анализировать DNS-активность в сети.

Редактор: AndreyEx