Недавно обнаруженные уязвимости в Windows, которые использовались для атак

Злоумышленники используют три недавно обнаруженные уязвимости в системе безопасности Windows для атак, направленных на получение прав SYSTEM или повышенных прав администратора.

С начала месяца исследователь в области компьютерной безопасности, известный под ником «Chaotic Eclipse» или «Nightmare-Eclipse», публиковал экспериментальный код для всех трех уязвимостей в знак протеста против того, как Центр реагирования на угрозы безопасности Microsoft (MSRC) отреагировал на их обнаружение.

Две уязвимости (получившие названия BlueHammer и RedSun) связаны с повышением привилегий локального пользователя в Microsoft Defender (LPE), а третья (известная как UnDefend) может быть использована обычным пользователем для блокировки обновлений определений Microsoft Defender.

На момент утечки уязвимости, на которые были нацелены эти эксплойты, считались уязвимостями нулевого дня по определению Microsoft, поскольку для их устранения не было официальных патчей или обновлений.

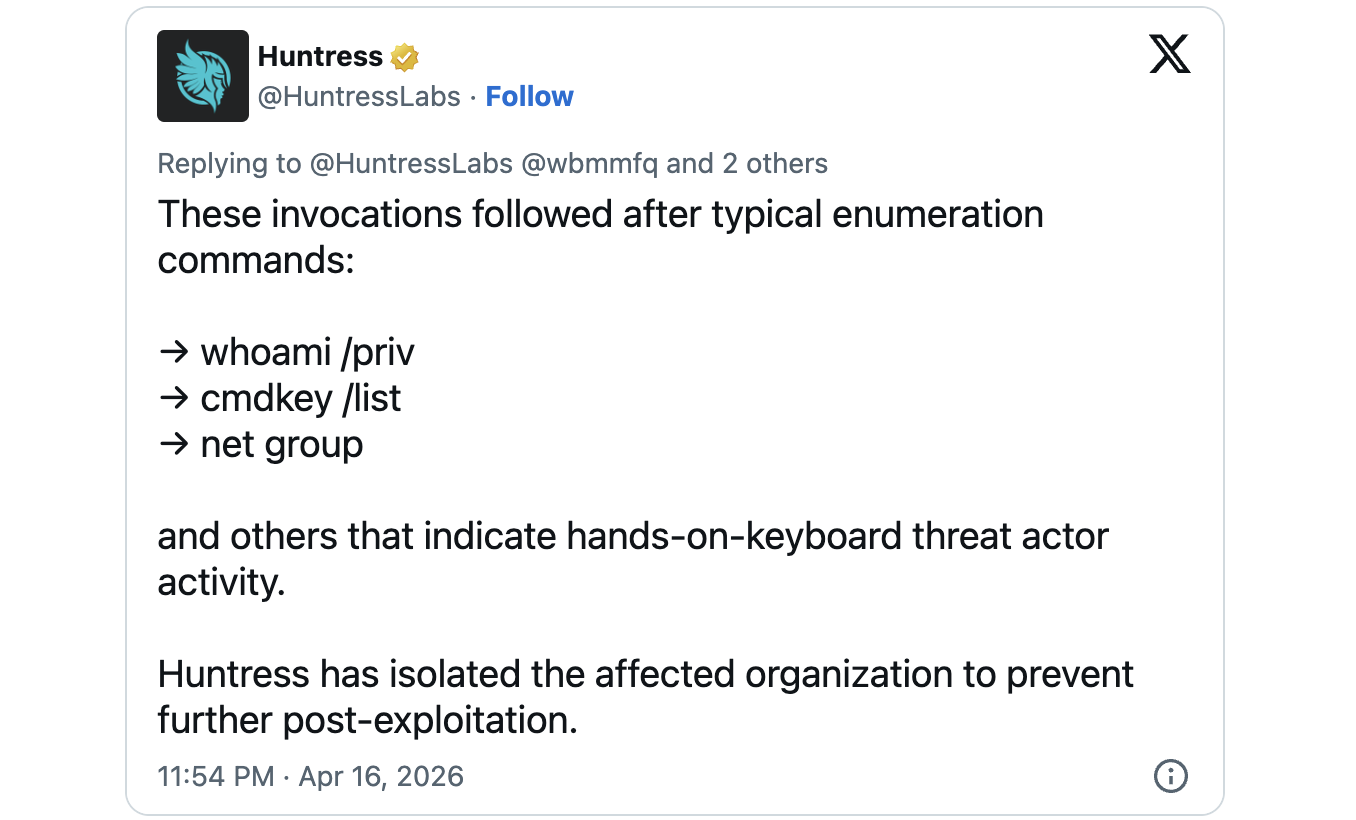

В четверг исследователи в области безопасности из компании Huntress Labs сообщили, что все три эксплойта нулевого дня были использованы в реальных условиях, а уязвимость BlueHammer эксплуатировалась с 10 апреля.

Они также обнаружили эксплойты UnDefend и RedSun на устройстве с Windows, которое было взломано с использованием скомпрометированного пользователя SSLVPN. В ходе атак были обнаружены доказательства того, что злоумышленники «работали с клавиатурой».

«Центр реагирования на киберинциденты The Huntress отслеживает использование методов эксплуатации BlueHammer, RedSun и UnDefend от Nightmare-Eclipse», — сообщили исследователи.

Две уязвимости нулевого дня все еще ждут исправления

Хотя Microsoft присвоила уязвимости BlueHammer идентификатор CVE-2026-33825 и исправила ее в апрельских обновлениях системы безопасности 2026 года, две другие уязвимости остаются без внимания.

Как сообщал ранее, злоумышленники могут использовать эксплойт RedSun для получения прав SYSTEM в системах Windows 10, Windows 11, Windows Server 2019 и более поздних версий, если включен Защитник Windows, даже после установки апрельских обновлений.

«Когда Защитник Windows по какой-то глупой и нелепой причине обнаруживает, что у вредоносного файла есть облачный тег, антивирус, который должен защищать систему, решает, что лучше просто перезаписать найденный файл в исходное место, — объяснил исследователь. — PoC использует эту возможность для перезаписи системных файлов и получения административных привилегий».

«Microsoft обязуется перед клиентами расследовать сообщения о проблемах с безопасностью и как можно скорее обновлять уязвимые устройства, чтобы защитить пользователей», — заявил представитель Microsoft изданию BleepingComputer в начале этой недели, когда мы обратились к нему за дополнительной информацией о проблемах с раскрытием данных, о которых сообщил анонимный исследователь.

«Мы также поддерживаем скоординированное раскрытие информации об уязвимостях — широко распространенную в отрасли практику, которая помогает тщательно изучить проблему и устранить ее до публичного раскрытия, обеспечивая защиту клиентов и поддержку исследовательского сообщества в области безопасности».

Выводы

Специалисты по информационной безопасности зафиксировали случаи, когда недавно опубликованные уязвимости нулевого дня для Windows начали использоваться злоумышленниками в реальных атаках практически сразу после появления технических деталей в открытом доступе. По данным исследователей, речь идет о нескольких ошибках повышения привилегий, которые позволяют атакующему получить права SYSTEM и фактически полный контроль над системой после первоначального проникновения.

Особое внимание вызвал эксплойт под названием BlueHammer, который был опубликован исследователем после конфликта с Microsoft по поводу процесса раскрытия уязвимостей. После публикации вредоносный код быстро оказался в распоряжении киберпреступников, что значительно сократило время между раскрытием проблемы и началом эксплуатации. Эксперты отмечают, что подобная тенденция делает защиту корпоративных систем заметно сложнее, поскольку администраторам приходится реагировать еще до выхода официального исправления.

В апрельском наборе обновлений Microsoft уже устранила часть обнаруженных проблем, включив исправления в очередной пакет Patch Tuesday. В общей сложности компания закрыла более 160 уязвимостей, включая несколько активно эксплуатируемых ошибок, однако некоторые угрозы все еще требуют дополнительного анализа и временных мер защиты со стороны администраторов.

Эксперты рекомендуют компаниям и частным пользователям как можно быстрее устанавливать последние обновления Windows, ограничивать локальные административные права и усиливать мониторинг подозрительной активности. Особенно важно отслеживать попытки повышения привилегий, запуск неизвестных процессов и изменения в компонентах Microsoft Defender, так как именно эти механизмы все чаще становятся целью современных атак.

Основные выводы:

- утекшие zero-day уязвимости начали использоваться сразу после публикации;

- атаки направлены на получение максимальных системных привилегий;

- часть проблем уже исправлена Microsoft в апрельских обновлениях;

- организациям необходимо ускорить установку патчей и мониторинг систем.

Ситуация показывает, что окно между раскрытием уязвимости и ее эксплуатацией продолжает сокращаться. Для пользователей Windows это означает необходимость более оперативного подхода к обновлению систем и внедрению дополнительных механизмов обнаружения угроз.

Редактор: AndreyEx