Критическая уязвимость в системе аутентификации пользовательского интерфейса Nginx, которая теперь активно используется в реальных условиях

Критическая уязвимость в пользовательском интерфейсе Nginx с поддержкой Model Context Protocol (MCP) теперь используется для полного захвата сервера без аутентификации.

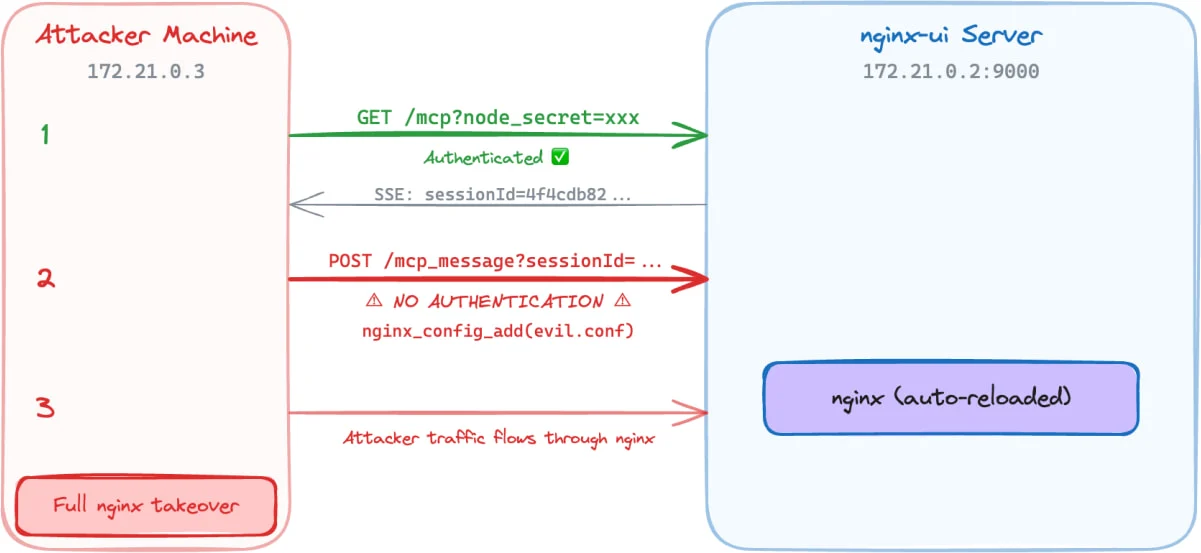

Уязвимость, получившая идентификатор CVE-2026-33032, связана с тем, что nginx-ui оставляет конечную точку /mcp_message незащищенной, что позволяет удалённым злоумышленникам выполнять привилегированные действия MCP без аутентификации.

Поскольку эти действия включают в себя запись и перезагрузку конфигурационных файлов nginx, один запрос без аутентификации может изменить поведение сервера и фактически привести к его захвату.

“[…] любой сетевой злоумышленник может вызвать все инструменты MCP без аутентификации, включая перезапуск nginx, создание/изменение/удаление файлов конфигурации nginx и запуск автоматической перезагрузки конфигурации – достижение полного захвата службы nginx”, — говорится в описании уязвимости NIST в Национальной базе данных уязвимостей (NVD).

NGNIX выпустила исправление ошибки в версии 2.3.4 15 марта, на следующий день после того, как исследователи из компании по обеспечению безопасности рабочих процессов искусственного интеллекта Pluto Security AI сообщили об этом. Однако идентификатор уязвимости, наряду с техническими деталями и эксплойтом, подтверждающим правильность концепции (PoC), появился в конце месяца.

В отчете CVE Landscape, опубликованном ранее на этой неделе, компания Recorded Future, занимающаяся анализом угроз, отмечает, что уязвимость CVE-2026-33032 активно используется злоумышленниками.

Nginx UI — это веб-интерфейс для управления веб-сервером Nginx. Библиотека очень популярна: у нее более 11 000 звезд на GitHub и 430 000 скачиваний в Docker.

По данным интернет-сканирования Pluto Security с использованием движка Shodan, в настоящее время существует 2600 общедоступных экземпляров, потенциально уязвимых для атак. Большинство из них находятся в Китае, США, Индонезии, Германии и Гонконге.

В сегодняшнем отчете Йотам Перкаль из Pluto Security говорит, что для эксплуатации уязвимости нужен только доступ к сети. Для этого необходимо установить SSE-соединение, открыть сеанс MCP, а затем использовать возвращенный «идентификатор сеанса» для отправки запросов на конечную точку /mcp_message.

Оттуда злоумышленники могут запускать инструменты MCP без аутентификации и выполнять следующие действия:

- Подключитесь к целевому экземпляру nginx-ui

- Отправляйте запросы без заголовков аутентификации

- Получите доступ ко всем 12 инструментам MCP (7 из них деструктивные)

- Прочтите файлы конфигурации nginx и скопируйте их

- Внедрите новый блок сервера nginx с вредоносной конфигурацией

- Запустите автоматическую перезагрузку nginx

Демонстрация от Pluto Security показывает, что злоумышленник может использовать конечную точку для отправки сообщений MCP без аутентификации, чтобы выполнять привилегированные действия по управлению nginx, внедрять конфигурацию и в конечном итоге получить контроль над сервером nginx — и все это без аутентификации.

Учитывая активный характер эксплуатации уязвимостей и наличие общедоступных PoC, системным администраторам рекомендуется как можно скорее установить доступные обновления безопасности. Последняя безопасная версия nginx-ui — 2.3.6, выпущенная на прошлой неделе.

Редактор: AndreyEx