Что происходит — злоупотребление оповещениями Azure Monitor в фишинговых кампаниях

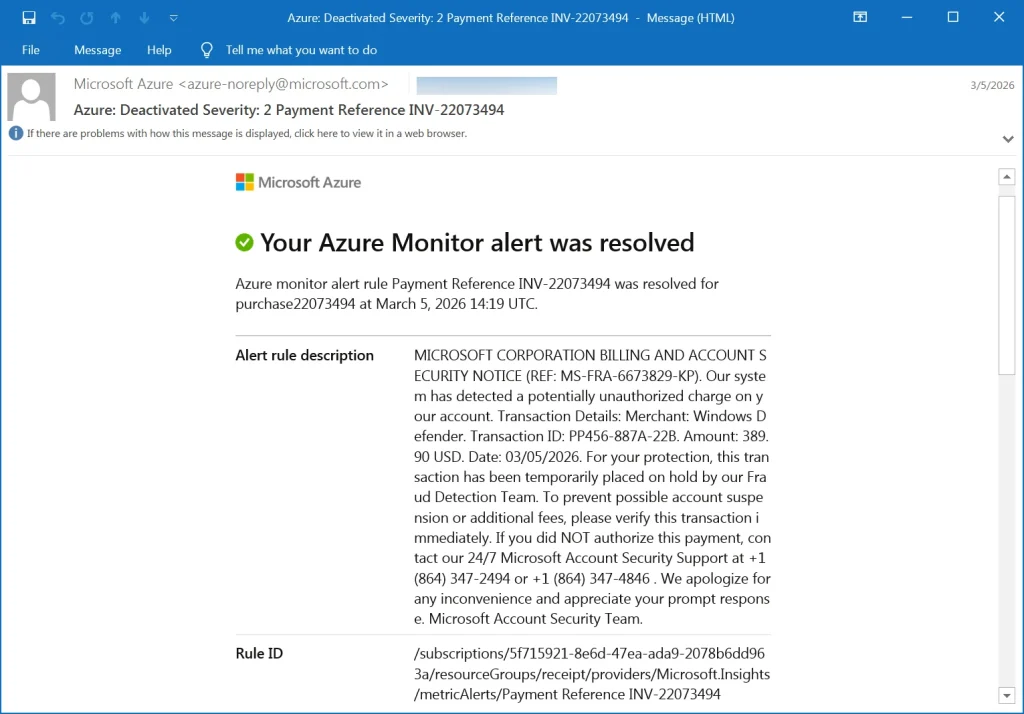

В конце марта 2026 года стало известно, что злоумышленники активно используют легитимную службу Microsoft Azure Monitor для отправки фальшивых оповещений, которые выглядят как официальные предупреждения о проблемах с аккаунтом и несанкционированных платежах. Эти уведомления отправляются прямо с адреса azure-noreply@microsoft.com, что делает их особенно убедительными для получателя.

Azure Monitor — облачный сервис мониторинга, который отслеживает состояние приложений и инфраструктуры, собирает метрики и журналы, а также отправляет оповещения о событиях и проблемах производительности. Нормальные оповещения информируют администратора, когда, например, критично выросло время отклика сервиса или ресурс превышает заданные пороги.

Однако в новых атаках оповещения настраиваются таким образом, что они содержат обманную информацию с целью вызвать у получателя страх и побудить его к действию.

Как работает фишинговая кампания на основе Azure Monitor

Злоумышленники создают специальные правила оповещений в Azure Monitor, которые содержат следующее:

- фальшивые сведения об неавторизованном платеже или проблеме с аккаунтом;

- «официальный» номер телефона для связи с технической поддержкой;

- формулировки, похожие на сообщения от команды безопасности.

Письмо об оповещении может выглядеть так: уведомление о том, что «система обнаружила возможный несанкционированный платеж на вашем аккаунте», с указанием суммы и датой транзакции, и просьбой немедленно позвонить по указанному номеру.

Важно понимать: атакующие не подделывают заголовки, а действительно используют сервис Azure Monitor для автоматической отправки этих сообщений от имени службы — это то, что делает атаку особенно опасной.

Основные этапы атаки

- Создание мошеннического правила оповещения.

Хакеры настраивают правило в Azure Monitor, в котором в описании содержатся фальшивые данные о транзакциях или безопасности. - Добавление цели в группу действий (Action Group).

Потенциальные жертвы добавляются в группу, которая получает оповещения при срабатывании правила. - Триггер оповещения и отправка сообщения.

Как только правило «срабатывает», служба Azure Monitor отправляет уведомление жертве на электронную почту. - Социальная инженерия с обратным вызовом.

Получатель получает сообщение, напуган тревожным содержимым, и звонит по указанному номеру, где мошенник продолжает обман: пытается выманить личные данные, доступ к устройствам или деньги.

Authentication-Results: relay.mimecast.com;

dkim=pass header.d=microsoft.com header.s=s1024-meo header.b=CKfQ8iOB;

arc=pass ("microsoft.com:s=arcselector10001:i=1");

dmarc=pass (policy=reject) header.from=microsoft.com;

spf=pass (relay.mimecast.com: domain of azure-noreply@microsoft.com designates 40.107.200.103 as permitted sender) smtp.mailfrom=azure-noreply@microsoft.com

Почему эта атака работает

- Доверие к официальным службам.

Письма исходят с адреса Microsoft, и проходят базовую аутентификацию, что делает их похожими на настоящие системные уведомления. - Использование реального сервиса.

Azure Monitor действительно является сервисом оповещений, и предупреждения могут выглядеть правдоподобно, особенно если получатель не разбирается в механизмах работы облачных служб. - Психологическое давление.

Фразы вроде «для вашей защиты», «немедленно свяжитесь» вызывают стресс и склоняют к поспешным действиям.

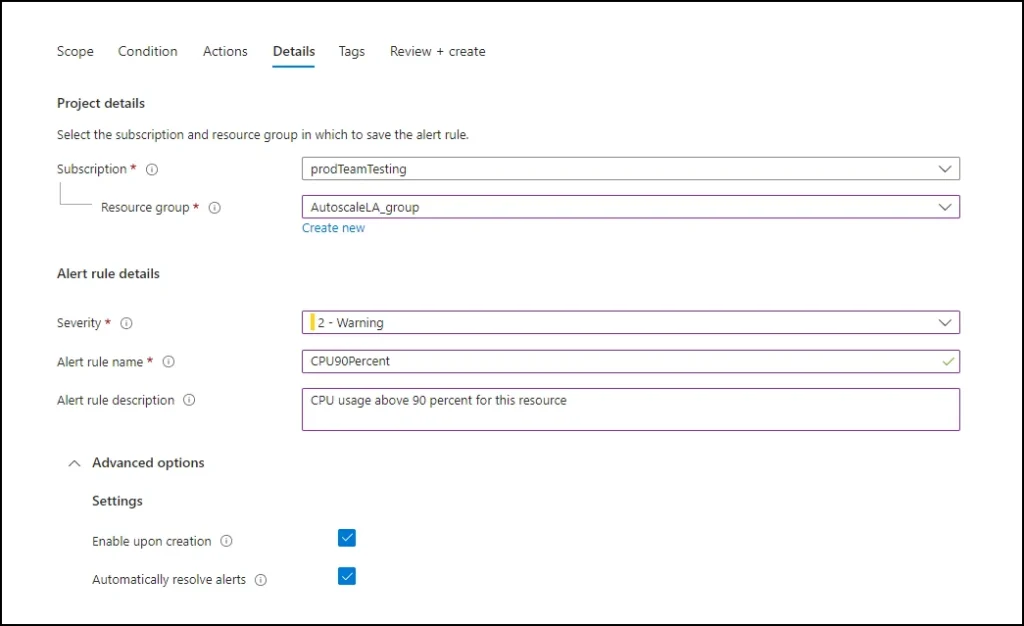

Поле описания при создании оповещения Azure Monitor

Источник: Microsoft

Признаки фишинга в подобных оповещениях

Чтобы отличить реалистичную системную рассылку от фишинга, обратите внимание на следующее:

- указанный номер телефона не совпадает с официальными контактами Microsoft;

- письмо содержит угрозы блокировкой аккаунта или принуждением к немедленным действиям;

- вы не используете Azure или не знаете о правилах, которые могли бы генерировать такие уведомления;

- ссылки в письме ведут на не‑Microsoft ресурсы.

Как защититься от подобных атак

Чтобы снизить риск и не стать жертвой фишинга через Azure Monitor:

- Не звоните по подозрительным номерам.

Номера, указанные в таких письмах, практически всегда являются частью мошеннической схемы. - Проверяйте источник оповещения.

Если вы используете Azure, проверяйте в портале Azure Portal фактические уведомления и историю оповещений. - Ограничивайте права.

Регулярно проверяйте, кто может создавать оповещения и группы действий в вашей подписке. - Обучайте сотрудников.

Информируйте пользователей о типичных признаках фишинга и о том, что официальные службы редко требуют звонка по телефону.

Выводы

Новая фишинговая кампания, использующая сервис Azure Monitor для рассылки поддельных системных уведомлений, показывает, насколько профессионально злоумышленники могут внедряться в легитимные процессы. Письма выглядят настоящими и исходят с официальных адресов, что делает их труднее для обычного пользователя распознать как мошеннические. Однако внимательность к деталям, проверка источников и отказ от действий под давлением снижают риск попадания в ловушку.

Часто задаваемые вопросы

Что такое Azure Monitor и зачем он нужен?

Azure Monitor — облачный сервис, который собирает данные о работе приложений и ресурсов, чтобы отслеживать производительность, выявлять проблемы и отправлять оповещения в случае их возникновения.

Почему злоумышленники используют Azure Monitor?

Платформа позволяет отправлять уведомления напрямую с проверенного домена, что делает фишинговые письма более правдоподобными и увеличивает вероятность того, что получатель поверит им.

Как отличить настоящие оповещения от фальшивых?

Если вы не используете Azure, получили уведомление о неожиданных платежах, или письмо содержит нестандартные номера телефонов или ссылки — это должно вызвать подозрение.

Стоит ли звонить по номерам из таких писем?

Ни в коем случае. Это может привести к социальной инженерии, попыткам выманить личные данные, доступ к устройствам или финансовые потери.

Редактор: AndreyEx