Хакеры используют искусственный интеллект на всех этапах кибератак — предупреждение Microsoft

Искусственный интеллект стремительно меняет не только технологии и бизнес, но и киберпреступность. По данным аналитиков Microsoft, злоумышленники всё чаще используют ИИ для автоматизации и ускорения атак, начиная от разведки целей и заканчивая разработкой вредоносного ПО.

Эксперты отмечают, что современные инструменты генеративного ИИ позволяют снизить порог входа для киберпреступников. Теперь даже менее опытные злоумышленники могут создавать фишинговые кампании, писать вредоносный код и проводить масштабные атаки с помощью автоматизированных инструментов.

В результате количество атак растёт, а их подготовка занимает гораздо меньше времени.

Почему ИИ становится инструментом киберпреступников

Технологии искусственного интеллекта обладают рядом возможностей, которые делают их привлекательными для злоумышленников:

- автоматизация сложных задач

- генерация текста и кода

- быстрый анализ больших объёмов данных

- адаптация атак под конкретную жертву

Благодаря этим возможностям ИИ стал своеобразным «множителем силы» для хакеров.

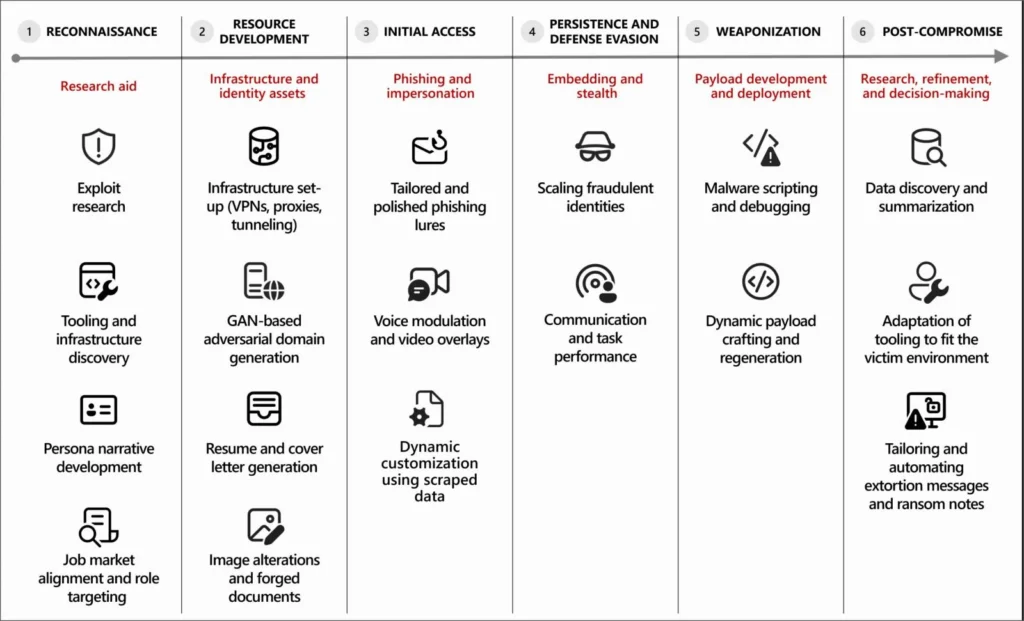

По данным исследователей Microsoft Threat Intelligence, злоумышленники используют ИИ практически на каждом этапе атаки: от подготовки до закрепления в системе жертвы.

Как именно хакеры используют ИИ

Специалисты выделяют несколько основных направлений применения искусственного интеллекта в кибератаках.

1. Разведка целей (Reconnaissance)

ИИ помогает злоумышленникам анализировать информацию о компаниях, сотрудниках и инфраструктуре.

Алгоритмы могут:

- собирать данные из открытых источников

- анализировать профили сотрудников в соцсетях

- изучать структуру компании и её технологии

Это позволяет готовить более точные и убедительные атаки.

2. Создание фишинговых сообщений

Генеративные модели позволяют создавать убедительные письма на разных языках.

Такие сообщения:

- выглядят грамотно и естественно

- учитывают контекст компании

- могут имитировать стиль общения реальных сотрудников

В результате вероятность успешного фишинга значительно увеличивается.

3. Разработка вредоносного кода

ИИ способен помогать злоумышленникам писать и модифицировать вредоносное ПО.

Например, модели могут:

- генерировать скрипты для эксплуатации уязвимостей

- исправлять ошибки в вредоносном коде

- создавать инструменты для автоматизации атак

Иногда преступники пытаются обойти ограничения моделей, используя так называемый jailbreak — специальные запросы, заставляющие ИИ генерировать запрещённый контент.

4. Развёртывание инфраструктуры атак

ИИ также применяется для быстрого создания инфраструктуры атаки:

- регистрации доменов

- настройки серверов

- создания фейковых сайтов

Например, некоторые группы используют ИИ для генерации поддельных сайтов компаний и тестирования своей инфраструктуры перед атаками.

5. Масштабирование атак

С помощью автоматизации злоумышленники могут запускать массовые атаки с минимальными затратами времени.

ИИ помогает:

- адаптировать фишинговые письма под тысячи жертв

- генерировать уникальный вредоносный код

- автоматизировать коммуникацию с жертвами

Это делает атаки более масштабными и сложными для обнаружения.

Какие группы уже используют ИИ

По данным Microsoft, использование искусственного интеллекта замечено у различных хакерских групп, включая государственные и криминальные организации.

Некоторые из них применяют ИИ для:

- создания фейковых онлайн-персон

- поиска работы в IT-компаниях для внедрения в инфраструктуру

- проведения длительных шпионских операций.

Подобные схемы позволяют злоумышленникам получать доступ к корпоративным системам на длительное время.

Почему ИИ-атаки сложно обнаружить

Несмотря на использование новых технологий, многие такие атаки внешне похожи на традиционные кибератаки.

Это означает, что защитные меры должны сосредоточиться на базовых принципах безопасности:

- мониторинг аномальной активности

- защита учётных записей

- обнаружение фишинга

- контроль доступа

Эксперты считают, что ключевым элементом защиты остаётся управление идентификацией и доступом.

Как защититься от атак с использованием ИИ

Организациям рекомендуется внедрять комплексную стратегию безопасности.

Основные меры защиты:

- многофакторная аутентификация (MFA)

- мониторинг подозрительных входов в систему

- обучение сотрудников распознаванию фишинга

- регулярные обновления программного обеспечения

- анализ сетевой активности

Также важно защищать собственные системы искусственного интеллекта, поскольку они могут стать новой целью для атак.

Вывод

Искусственный интеллект становится мощным инструментом не только для бизнеса, но и для киберпреступников.

Злоумышленники используют ИИ для ускорения атак, автоматизации процессов и повышения эффективности фишинга и вредоносного ПО. В результате барьер входа в киберпреступность снижается, а масштаб угроз увеличивается.

Однако эксперты подчёркивают: несмотря на новые технологии, большинство атак по-прежнему можно предотвратить с помощью базовых мер кибербезопасности — защиты учётных записей, мониторинга активности и обучения сотрудников.

Часто задаваемые вопросы

Как хакеры используют искусственный интеллект в кибератаках?

ИИ применяется для разведки целей, создания фишинговых писем, генерации вредоносного кода и автоматизации атак.

Почему ИИ делает кибератаки более опасными?

Он позволяет быстрее создавать инструменты для атак, автоматизировать процессы и снижает технический порог для злоумышленников.

Могут ли модели ИИ создавать вредоносный код?

Да, если злоумышленники обходят ограничения моделей с помощью специальных методов, например jailbreak-запросов.

Какие организации уже используют ИИ в кибератаках?

По данным аналитиков, технологии ИИ применяются как киберпреступными группами, так и некоторыми государственными хакерскими организациями.

Как защититься от атак с использованием ИИ?

Основные меры включают MFA, мониторинг аномалий, защиту учётных записей, обучение сотрудников и своевременные обновления программного обеспечения.

Редактор: AndreyEx