Вредоносная программа Shai-Hulud заражает 500 пакетов npm и раскрывает секреты на GitHub

В рамках новой кампании Shai-Hulud по взлому цепочки поставок в реестр npm были добавлены сотни троянизированных версий известных пакетов, таких как Zapier, ENS Domains, PostHog и Postman.

В минувшие выходные в NPM (менеджер пакетов Node) были добавлены вредоносные пакеты для кражи секретов разработчиков, а также секретов непрерывной интеграции и непрерывной доставки (CI/CD). Данные автоматически публикуются на GitHub в закодированном виде.

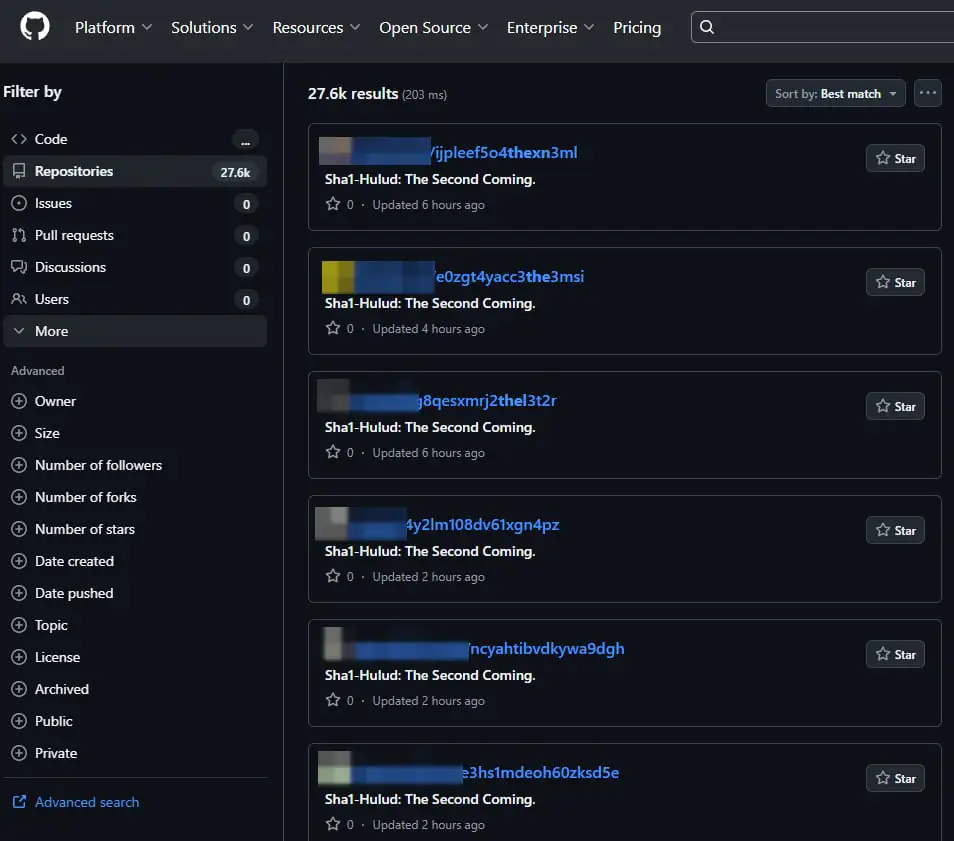

На момент публикации GitHub выдал 27 600 результатов, соответствующих записям, связанным с недавней атакой.

Репозитории GitHub с секретными данными, украденными в ходе новой кампании Shai-Hulud

Когда в середине сентября в npm-пространстве впервые появилось вредоносное ПО Shai-Hulud, оно скомпрометировало 187 пакетов с помощью самораспространяющейся полезной нагрузки, которая использовала инструмент TruffleHog для кражи секретов разработчиков.

Злоумышленник автоматически загрузил легитимные пакеты, изменил файл package.json, добавив в него вредоносный скрипт, а затем опубликовал их на npm, используя скомпрометированные учётные записи разработчиков.

Когда Чарли Эриксен, специалист по вредоносному ПО из компании Aikido Security, специализирующейся на безопасности разработчиков, обнаружил новую кампанию ранее сегодня, было найдено 105 троянизированных пакетов с индикаторами Shai-Hulud. С тех пор их число выросло до 492, причём некоторые из них имеют несколько версий.

Позже исследователь предупредил, что секреты, украденные в результате атаки на цепочку поставок, были опубликованы на GitHub.

Однако количество вредоносных пакетов в этой кампании выросло в геометрической прогрессии и превысило 27 000. Исследователи угроз из Wiz, платформы облачной безопасности, обнаружили около 350 уникальных учётных записей администраторов, используемых в этой кампании, отметив, что «за последние пару часов каждые 30 минут стабильно добавлялось по 1000 новых репозиториев».

Эриксен пояснил, что репозитории на GitHub свидетельствуют о том, что разработчики были скомпрометированы и использовали троянизированные пакеты npm и учётные данные GitHub в своей среде.

Технический анализ нового вредоносного ПО Shai-Hulud, проведенный компанией Step Security, специализирующейся на безопасности CI/CD, показывает, что новые вредоносные программы содержатся в двух файлах, один из которых — setup_bun.js — представляет собой дроппер, замаскированный под установщик Bun.

Второй файл называется bun_environment.js и имеет размер 10 МБ. Он использует «экстремальные методы обфускации», как сообщает Step Security, например, большую строку в шестнадцатеричном формате с тысячами записей, цикл защиты от анализа и обфусцированную функцию для получения каждой строки в коде.

По данным Wiz, вредоносный код собирает данные о разработчиках и секреты CI/CD и публикует их в репозиториях GitHub «с названиями, содержащими Shai-Hulud». Вредоносный код выполняется только на этапе предварительной установки и создаёт следующие файлы:

- cloud.json

- contents.json

- environment.json

- truffleSecrets.json

Украденные секреты публикуются на GitHub в автоматически создаваемых репозиториях с описанием «Sha1-Hulud: Второе пришествие».

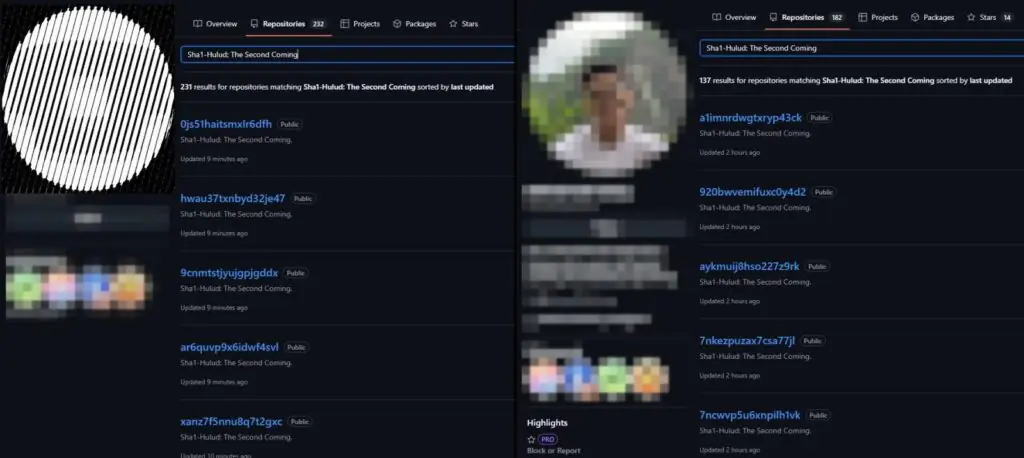

Судя по всему, злоумышленник также получил доступ к учётным записям GitHub, которые он теперь использует для создания репозиториев с четырьмя указанными выше файлами.

Аккаунты GitHub, на которых размещены репозитории кампании Shai-Hulud

GitHub удаляет репозитории злоумышленников по мере их появления, но, судя по всему, злоумышленники очень быстро создают новые.

В списке из 186 пакетов, которые, по данным Aikido Security, были скомпрометированы новой версией вредоносного ПО Shai Hulud, есть несколько пакетов от Zapier, ENS Domains, PostHog и AsyncAPI.

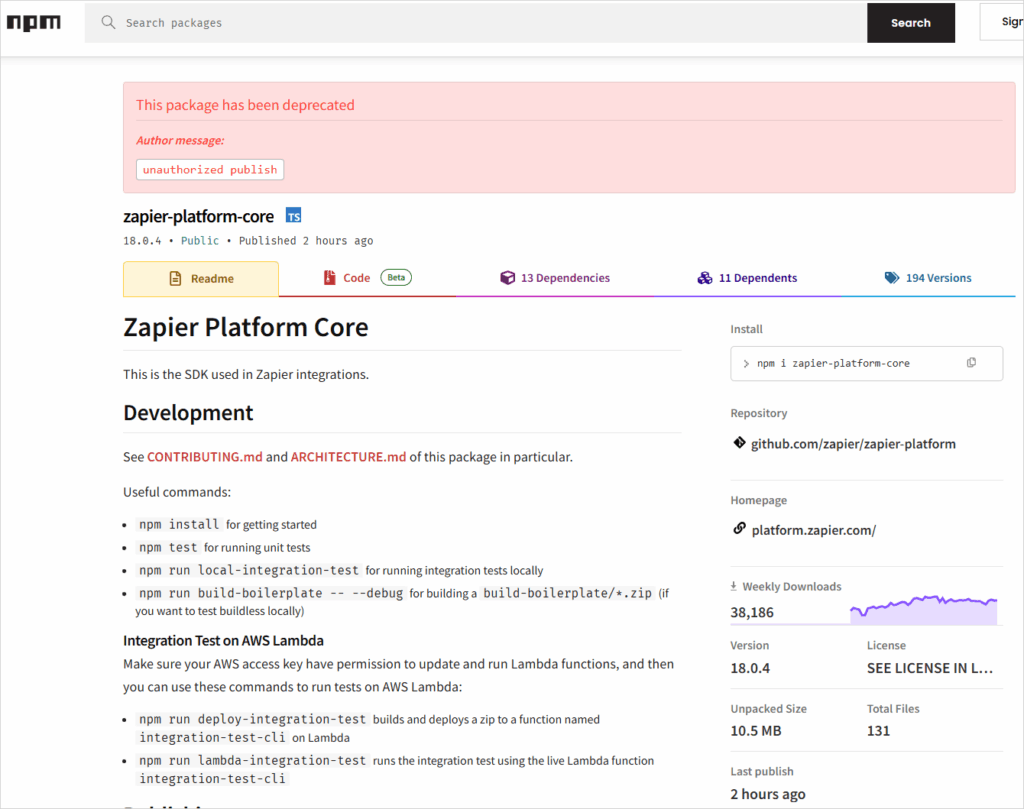

Взломанные пакеты Zapier представляют собой официальный набор инструментов для создания интеграций Zapier и являются незаменимыми для разработчиков Zapier.

Пакеты EnsDomains — это инструменты и библиотеки, которые широко используются кошельками, децентрализованными приложениями, биржами и приложением ENS Manager для работы с именами .eth, их преобразования в адреса Ethereum, привязки контента IPFS, проверки имён и взаимодействия с официальными смарт-контрактами ENS.

Все скомпрометированные пакеты доступны для скачивания на npm. Однако в некоторых случаях платформа выдает предупреждение о несанкционированной публикации последней версии, указывая на то, что автоматическая проверка выявила признаки компрометации.

Предупреждающее сообщение о npm

Разработчикам рекомендуется ознакомиться с публикацией Aikido, чтобы получить полный список зараженных пакетов, перейти на безопасные версии и немедленно сменить пароли и токены CI/CD.

Исследователи Wiz рекомендуют службам безопасности сначала выявлять скомпрометированные пакеты и заменять их легитимными. Они также призывают организации менять все учётные данные, связанные с npm, GitHub и облачными провайдерами.

Aikido Security рекомендует разработчикам по возможности отключать сценарии npm postinstall во время непрерывной интеграции.

Возвращение Shai Hulud произошло в то время, когда GitHub ввёл дополнительные меры безопасности для предотвращения атак на цепочку поставок npm после серии серьёзных атак на платформу. Однако эти меры внедряются постепенно.

Редактор: AndreyEx