В игре Rainbow Six Siege (R6) от Ubisoft произошла утечка, которая позволила хакерам использовать внутренние системы для блокировки и разблокировки игроков, манипулировать внутриигровыми каналами модерации и предоставлять огромное количество внутриигровой валюты и косметических предметов аккаунтам по всему миру.

Согласно многочисленным отчетам игроков и внутриигровым скриншотам, опубликованным в сети, злоумышленники смогли:

- Банить/разбанить игроков Rainbow Six Siege

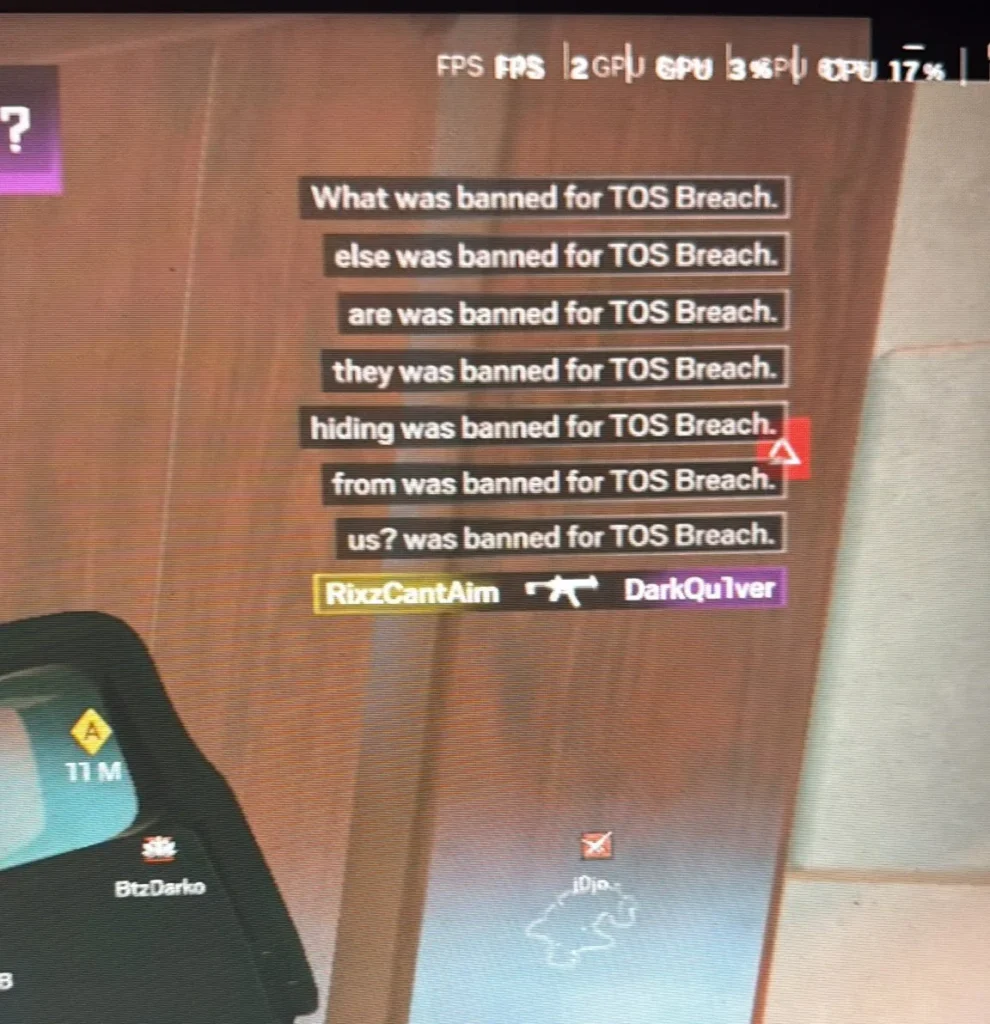

- Отображать поддельные сообщения о банах в тикерах банов.

- Выдать всем игрокам примерно по 2 миллиарда кредитов R6 и очков славы

- Разблокировать все косметические предметы в игре, включая скины, доступные только разработчикам

Кредиты R6 — это внутриигровая валюта премиум-класса, которую можно купить за реальные деньги в магазине Ubisoft. Согласно ценам Ubisoft, 15 000 кредитов R6 стоят 99,99 доллара США, а 2 миллиарда кредитов — примерно 13,33 миллиона долларов США во внутриигровой валюте, которая распространяется бесплатно.

В 9:10 утра в субботу официальный аккаунт Rainbow Six Siege в X подтвердил инцидент, сообщив, что Ubisoft известно о проблеме, влияющей на игру, и что команды работают над её устранением.

Вскоре после этого Ubisoft намеренно закрыла Rainbow Six Siege и внутриигровую торговую площадку, заявив, что они всё ещё работают над проблемой.

«Siege и торговая площадка были намеренно закрыты, пока команда занимается решением проблемы», — читаем пост на X.

В заключительном обновлении Ubisoft пояснила, что игроки не будут наказаны за трату предоставленных кредитов, но все транзакции, совершённые после 11:00 по всемирному координированному времени, будут отменены.

Компания также заявила, что Ubisoft не создавала сообщения, которые были видны в тизере с баном, и что тизер был отключен ранее.

Поддельные сообщения о бане в тикере Rainbow Six Siege

Источник: @ViTo_DEE91

Ubisoft заявила, что продолжает работу над полным восстановлением игры, но в настоящее время серверы по-прежнему не работают.

На данный момент Ubisoft не опубликовала официального заявления по поводу инцидента и не ответила на электронные письма BleepingComputer с просьбой предоставить подробную информацию о том, как произошла утечка.

Если у вас есть какая-либо информация об этом инциденте или других нераскрытых атаках, вы можете конфиденциально связаться с нами через Signal по номеру 646-961-3730 или по адресу tips@bleepingcomputer.com.

Слухи о более масштабном взломе

Неподтверждённые заявления о том, что в инфраструктуре Ubisoft произошёл гораздо более масштабный взлом.

По данным исследовательской группы по безопасности VX-Underground, злоумышленники утверждали, что взломали серверы Ubisoft, используя недавно обнаруженную уязвимость MongoDB под названием MongoBleed.

Уязвимость, получившая идентификатор CVE-2025-14847, позволяет удалённым злоумышленникам без аутентификации получать доступ к памяти открытых экземпляров MongoDB, раскрывая учётные данные и ключи аутентификации. Уже опубликован общедоступный эксплойт, который ищет секретные данные на открытых серверах MongoDB.

VX-Underground сообщает, что Ubisoft могла стать мишенью для нескольких не связанных между собой групп злоумышленников.

- Одна группа утверждает, что использовала сервис Rainbow Six Siege для манипулирования банами и внутриигровым инвентарём без доступа к пользовательским данным.

- Вторая группа предположительно использовала экземпляр MongoDB с помощью MongoBleed для доступа к внутренним репозиториям Git компании Ubisoft и утверждает, что похитила большой архив внутреннего исходного кода с 1990-х годов по настоящее время.

- Третья группа утверждает, что похитила пользовательские данные Ubisoft с помощью MongoBleed и пытается вымогать у компании выкуп.

- Четвёртая группа оспаривает некоторые из этих утверждений, заявляя, что вторая группа какое-то время имела доступ к исходному коду Ubisoft.

На данный момент нам известно только то, что Ubisoft подтвердила наличие внутриигровых злоупотреблений в Rainbow Six Siege, а публичных доказательств более масштабного нарушения нет.