Новая тенденция в кибератаках на облачные сервисы

Киберугрозы для облачных инфраструктур продолжают эволюционировать. Если раньше основной причиной взломов считались слабые пароли и ошибки конфигурации, то сегодня всё чаще злоумышленники используют уязвимости программного обеспечения.

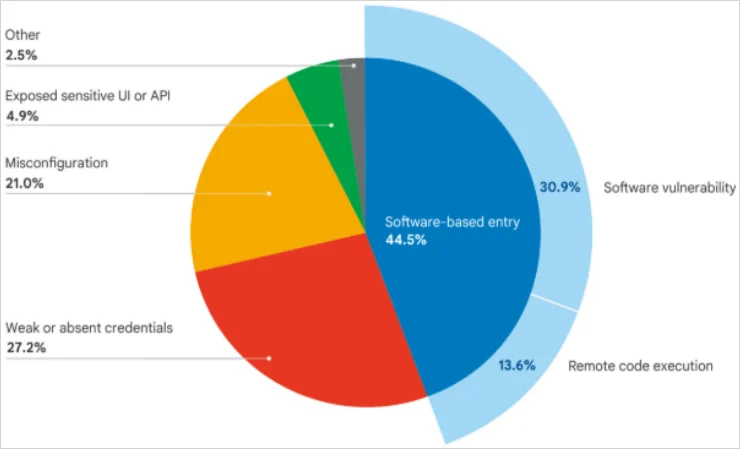

Согласно новому отчёту Google по безопасности облачных систем, почти половина всех инцидентов безопасности связана именно с эксплуатацией программных ошибок, а не с компрометацией учётных данных.

Это изменение показывает, что атакующие становятся более технически подготовленными и быстрее реагируют на появление новых уязвимостей.

Эксплуатация уязвимостей стала главным методом взлома

Исследование показало значительный сдвиг в методах первоначального проникновения в инфраструктуру компаний.

Статистика инцидентов выглядит следующим образом:

- 44,5% атак начинались с эксплуатации программных уязвимостей

- 27% взломов происходили через украденные или слабые учётные данные

- остальные случаи включали фишинг, инсайдерские угрозы и другие методы

Ранее именно компрометация логинов и паролей была главным способом доступа к корпоративным системам. Однако усиление защиты — например, внедрение многофакторной аутентификации (MFA) и строгих политик безопасности — значительно усложнило эту задачу для злоумышленников.

В результате хакеры переключились на более технический путь — поиск и использование уязвимостей в стороннем программном обеспечении.

Ускорение атак после публикации уязвимостей

Ещё одна тревожная тенденция — сокращение времени между обнаружением уязвимости и её эксплуатацией.

Если несколько лет назад у компаний были недели или даже месяцы на установку обновлений безопасности, то сегодня злоумышленники начинают атаки в течение нескольких дней после публикации информации о баге.

Это делает критически важным:

- оперативное обновление программного обеспечения

- постоянный мониторинг инфраструктуры

- внедрение систем обнаружения атак

Самые популярные типы уязвимостей

По данным исследователей, наибольшую угрозу представляют уязвимости удалённого выполнения кода (Remote Code Execution, RCE).

Среди активно используемых уязвимостей отмечаются:

- React2Shell (CVE-2025-55182)

- уязвимость в платформе XWiki (CVE-2025-24893)

Подобные ошибки позволяют злоумышленнику выполнять произвольный код на сервере, фактически получая полный контроль над системой.

Такие уязвимости часто становятся частью масштабных атак — например, используются для создания ботнетов или проникновения в корпоративные облачные среды.

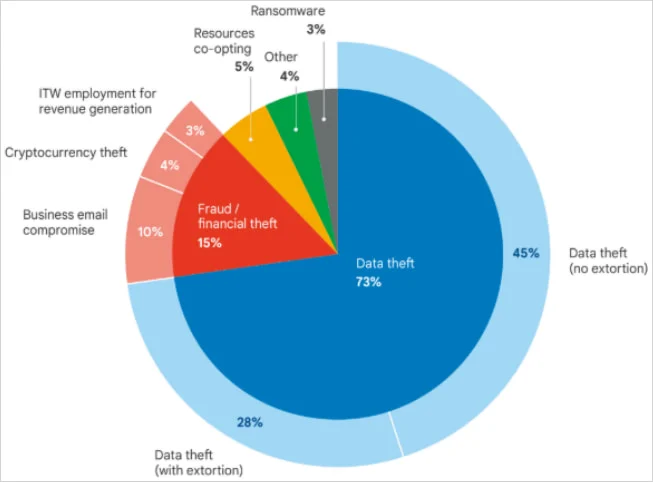

Инсайдерские угрозы и поддельные сотрудники

В отчёте также отмечается ещё один необычный вектор атак — фиктивные сотрудники.

Около 3% расследованных инцидентов были связаны с IT-специалистами, которые устраивались на удалённую работу под чужими личностями и затем направляли заработанные деньги государственным структурам.

Такие схемы часто используются в рамках сложных киберопераций и требуют особого внимания со стороны компаний, нанимающих удалённых сотрудников.

Почему облачная безопасность становится сложнее

Современные облачные инфраструктуры включают десятки различных сервисов и компонентов:

- SaaS-платформы

- контейнерные среды

- API-интеграции

- сторонние библиотеки

Каждый дополнительный компонент увеличивает поверхность атаки.

Даже небольшая ошибка в стороннем модуле может привести к серьёзному взлому всей инфраструктуры.

Поэтому компании всё чаще внедряют:

- Zero Trust архитектуру

- автоматизированный поиск уязвимостей

- постоянное сканирование контейнеров и зависимостей

- системы анализа поведения пользователей

Что это значит для бизнеса и разработчиков

Новая тенденция в киберугрозах показывает, что традиционные методы защиты уже недостаточны.

Если раньше основной акцент делался на управление паролями и контроль доступа, то сегодня ключевыми становятся:

- управление уязвимостями

- быстрые обновления ПО

- защита цепочки поставок программного обеспечения

- мониторинг облачной инфраструктуры

Фактически безопасность облака становится непрерывным процессом, а не разовой настройкой.

Выводы

Отчёт Google демонстрирует важное изменение в мире кибербезопасности: уязвимости программного обеспечения становятся главным инструментом хакеров при атаках на облачные среды.

Основные выводы:

- атаки всё чаще используют баги в ПО вместо слабых паролей

- время между обнаружением уязвимости и атакой резко сокращается

- уязвимости удалённого выполнения кода остаются наиболее опасными

- компании должны быстрее внедрять обновления и мониторинг инфраструктуры

В условиях активного роста облачных технологий защита инфраструктуры требует постоянного контроля и быстрого реагирования на новые угрозы.

FAQ

Часто задаваемые вопросы

Почему хакеры всё реже используют слабые пароли?

Компании внедряют многофакторную аутентификацию, менеджеры паролей и строгие политики безопасности, поэтому взлом учётных данных стал сложнее.

Что такое уязвимость удалённого выполнения кода (RCE)?

Это тип программной ошибки, позволяющий злоумышленнику запускать собственный код на сервере или устройстве жертвы.

Почему облачные инфраструктуры часто становятся целью атак?

Облачные сервисы хранят большие объёмы корпоративных данных и обеспечивают доступ к ключевым бизнес-системам.

Как компании могут защититься от подобных атак?

Необходимо регулярно устанавливать обновления безопасности, использовать системы обнаружения угроз и контролировать сторонние зависимости.

Почему уязвимости опаснее слабых паролей?

Они позволяют атакующему получить доступ к системе без взаимодействия с пользователем и иногда дают полный контроль над сервером.